La confianza digital es esencial para la seguridad de cada elemento conectado, desde marcapasos y impresoras conectadas hasta el transporte y la infraestructura crítica. Y a medida que el uso de estos dispositivos IoT continúa expandiéndose exponencialmente, comprender las tendencias en la confianza digital nunca ha sido tan crítico.

Con esto en mente, Keyfactor y Vanson Bourne se asociaron en un informe, Confianza digital en un mundo conectado: Navegando el estado de la seguridad IoT, que extrae información de 1200 respuestas de encuestas desde dos perspectivas únicas: aquellos que diseñan y fabrican dispositivos/productos conectados (OEM) y aquellos que implementan y operan dispositivos/productos conectados dentro de su organización.

¿Listo para profundizar en los datos? Ellen Boehm, vicepresidenta sénior de Estrategia y Operaciones de IoT en Keyfactor, y Mitch Mershon, gerente de Producto para Mercados Emergentes en Keyfactor, se reunieron para discutir los hallazgos clave del informe, incluyendo las tendencias en la identidad y gestión de dispositivos IoT, la prevalencia e impacto de las brechas de seguridad, y el impacto de los estándares de la industria en el desarrollo de productos. Siga leyendo para un resumen de su conversación, o haga clic aquí para ver el seminario web.

Estableciendo la confianza digital: Tendencias en la gestión de dispositivos e identidades IoT

En primer lugar, es esencial comenzar con los pilares de la confianza digital: Cada máquina necesita una identidad, y cada identidad debe ser gestionada.

Tradicionalmente, pensamos en la gestión de identidades desde la perspectiva empresarial, es decir, racks de servidores, ordenadores portátiles y otros dispositivos en una red corporativa. Pero ahora vivimos en un mundo de dispositivos inteligentes y conectados que se extienden por todas partes y a todo el mundo, y cada uno de esos dispositivos IoT necesita una identidad porque cada uno representa un vector de ataque.

Estos dispositivos modernos también pueden ser muy complejos, en algunos casos incluso una máquina de máquinas. Piense en un coche o un avión: cada uno tiene muchos componentes diferentes con sus propias redes operativas que pueden conectarse a la red corporativa. En estos casos, tenemos una máquina con múltiples identidades internas y su propia identidad más amplia que se conecta a un sistema.

Entonces, ¿cómo funciona exactamente todo esto? Primero, tenemos fabricantes, diseñadores y desarrolladores que crean un dispositivo IoT, ya sea una turbina eólica, un tren, un dron o cualquier otra cosa. Estos OEM se encargan de tareas como el diseño de seguridad, las pruebas, la certificación y el aprovisionamiento de identidades. Una vez que el dispositivo se produce y se vende, se implementa en una instalación como una fábrica, un hospital o una red de servicios públicos, donde los operadores asumen la gestión de la implementación del servicio, la supervisión del estado del dispositivo y el desmantelamiento al final de su vida útil. Afortunadamente, los presupuestos de ambos equipos para la seguridad de los dispositivos IoT seguirán aumentando año tras año. Según nuestro informe, los líderes esperan un aumento del 45 % en los próximos cinco años, lo que demuestra que la seguridad IoT es una inversión prioritaria para las empresas porque comprenden los riesgos que puede tener en el negocio si se hace incorrectamente. Sin embargo, el 52 % de ese presupuesto podría estar en riesgo si necesita ser desviado para gestionar la limpieza después de un incidente, como en el caso de una interrupción o un compromiso. Esto es notable porque los ciberataques están en aumento.

Comprendiendo los riesgos: La prevalencia y el impacto de las brechas de seguridad en los dispositivos IoT

Las brechas de seguridad están aumentando y nadie está exento: casi todas las empresas ya han experimentado un ciberataque y las que no, probablemente lo harán en un futuro próximo. De hecho, el 89 % de los encuestados afirmó que los productos IoT de su organización han sufrido un ciberataque en los últimos 12 meses, y el 69 % dijo haber observado un aumento en los ataques a dispositivos IoT en los últimos tres años.

¿La razón de este aumento? El IoT se utiliza en todas partes: los encuestados informan de un aumento del 20 % en el uso de dispositivos IoT en los últimos tres años. Más dispositivos significan más identidades (tanto identidades más amplias para cada dispositivo como todas las identidades para las máquinas más pequeñas contenidas en él), lo que multiplica el número de vectores de ataque.

Por ejemplo, la fabricación solía ser un sistema cerrado y estrechamente interconectado, pero ahora toda la nueva maquinaria está conectada con diferentes sensores dentro de cada unidad. Cada uno de esos sensores, además de la maquinaria en general, es un vector de ataque. O considere el caso de la gestión de la cadena de suministro, donde una empresa se comunica con otra y otra y otra, creando una cadena. En ambos casos, los operadores deben asegurarse de poder confiar en cada identidad y comunicación a lo largo del proceso para protegerse contra los ataques, incluso de dispositivos aparentemente inocentes como una unidad HVAC.

Y el coste de estos ataques no es insignificante:

- 236 000 $ es el coste medio que las empresas han pagado como resultado de una brecha en el último año porque sus dispositivos IoT pudieron filtrar datos o alguien pudo acceder a la red a través de un dispositivo. Considerando que esa cifra es de un solo año, es fácil imaginar cómo se acumula con el tiempo.

- 2,3 millones de dólares es el coste medio de una interrupción de certificado en una línea de fabricación, lo que significa que si un dispositivo conectado intenta llamar a un servidor, pero el certificado no es válido, la línea de fábrica no puede seguir produciendo hasta que se solucione el problema.

Tampoco se trata solo de dinero. Según los encuestados, las principales preocupaciones tras un ciberataque incluyen el daño a la reputación externa, la pérdida de datos de clientes, la pérdida de confianza de los empleados en la organización, las multas reglamentarias y la pérdida de ingresos.

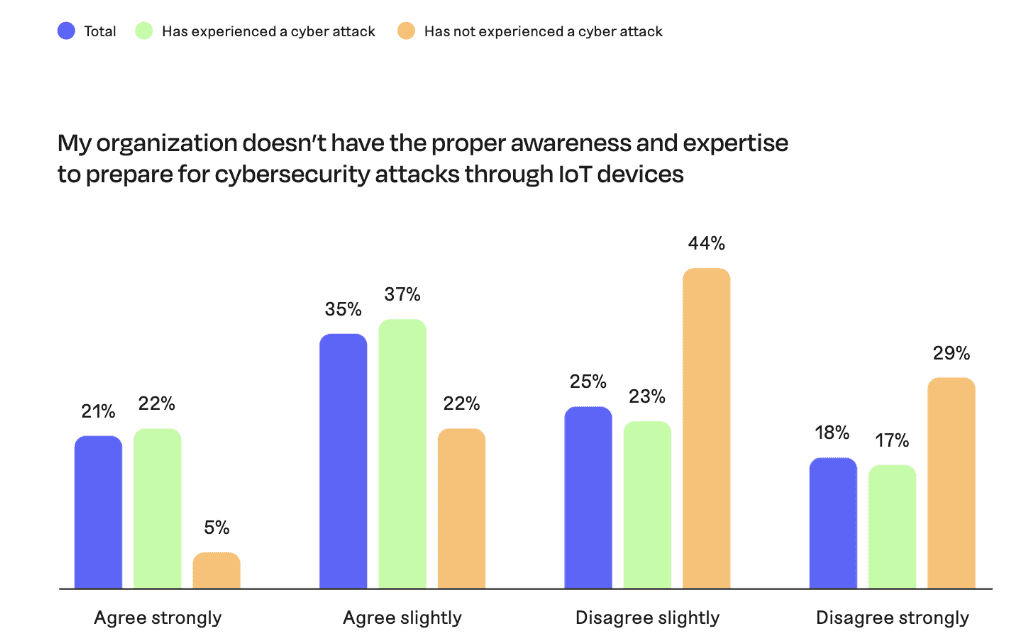

En general, los encuestados coinciden en que la seguridad de sus dispositivos IoT necesita mejorar (88 %) para protegerse contra estos riesgos. Dicho esto, el 47 % de los encuestados cree que ya está haciendo todo lo posible para proteger su organización. Observando más de cerca, el 56 % de los encuestados está de acuerdo en que su organización no tiene la conciencia y la experiencia adecuadas para prepararse para los ciberataques a través de dispositivos IoT. Esa cifra salta al 59 % si se consideran solo las organizaciones que ya han experimentado un ciberataque, en comparación con el 27 % entre las organizaciones que aún no han sufrido un ataque.

Afortunadamente, aunque los ataques están aumentando y la seguridad es un desafío, la protección es posible. Requiere tener una visibilidad completa de los dispositivos IoT y sus identidades, incluyendo la capacidad de encontrar rápidamente esas identidades según sea necesario y automatizar las actividades de gestión del ciclo de vida para que los dispositivos no fallen y todo permanezca operativo, incluso cuando los certificados caduquen o se vean comprometidos. También requiere asociarse con una empresa que tenga la experiencia adecuada en seguridad IoT para cubrir posibles lagunas en el equipo interno.

Integrando la seguridad desde el inicio: Principales tendencias para que los OEM asuman la responsabilidad de la seguridad IoT

Centrándonos en los OEM, en particular, destacan tres tendencias en lo que respecta a la seguridad IoT:

1. La seguridad debe ser el eje central del diseño del producto: Los fabricantes de equipos originales (OEM) comprenden que una arquitectura de seguridad adecuada desde el inicio del diseño del producto es tan crucial como la electrónica, la funcionalidad y el propio Software. Esto se debe a que, si la seguridad no se implementa correctamente, resulta imposible realizar acciones como enviar actualizaciones de firmware de forma remota y segura, activar nuevas funciones o aumentar las ventas a los clientes. Como resultado, un número creciente de fabricantes está priorizando la seguridad desde las etapas iniciales.

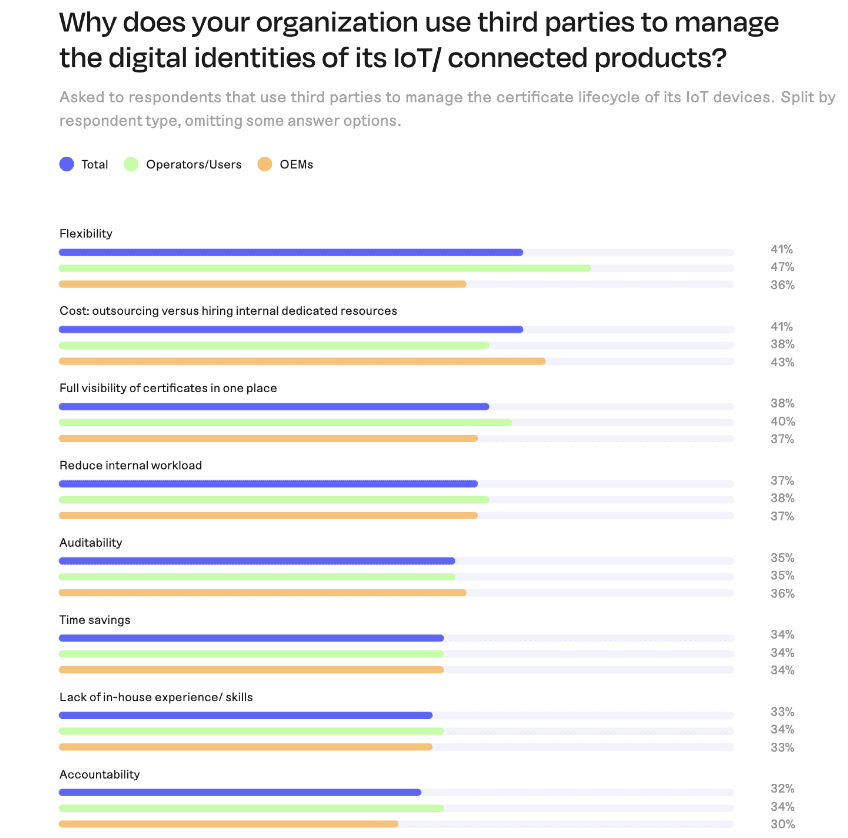

2. Los socios externos aportan la experiencia necesaria para implementar la seguridad de manera eficaz: También observamos una mayor colaboración dentro del ecosistema, ya que los fabricantes se dan cuenta de que no necesitan desarrollar todo desde cero. Ahora, los OEM buscan implementar las mejores prácticas del sector y colaborar con socios expertos para lograr la máxima seguridad. Este enfoque también es fundamental a medida que los fabricantes consideran cómo evolucionará la tecnología y cómo pueden hacer que sus diseños sean lo suficientemente flexibles para ser utilizados en el campo durante 10 a 15 años. Según los encuestados, las principales razones para asociarse con terceros incluyen una mayor flexibilidad y un menor coste desde la perspectiva de los recursos, la capacidad de obtener una visibilidad completa de cientos de millones de identidades de dispositivos y la reducción de las cargas de trabajo internas relacionadas con una habilidad altamente especializada.

3. La seguridad no termina cuando el dispositivo sale de la línea de producción: La seguridad no se limita a la apariencia del dispositivo cuando se produce por primera vez. Por el contrario, los OEM son responsables de la seguridad durante toda la vida útil del dispositivo. Piense en una actualización de Software en un iPhone: cuando un usuario hace clic en «instalar», el teléfono primero valida que el firmware tiene un certificado. Realiza una verificación de firma antes de instalar cualquier cosa para saber de dónde proviene la actualización y que es de confianza. Esta verificación continua es esencial para la seguridad.

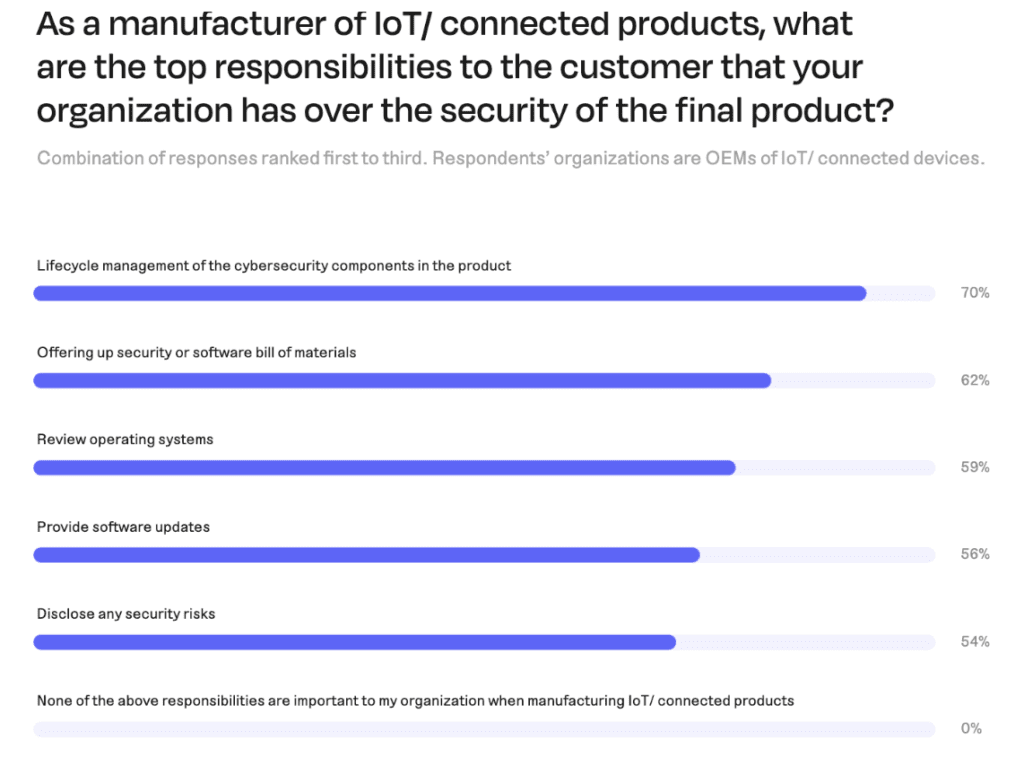

Todo esto es especialmente importante porque, por mucho que uno se prepare para una experiencia segura, las brechas de seguridad ocurren. Y cuando se produce una brecha en un dispositivo IoT, más del 70% de los encuestados cree que al menos cierto nivel de responsabilidad recae en el fabricante.

Con esto en mente, los OEM consideran que su principal responsabilidad (entre muchas) es la gestión del ciclo de vida de los componentes de ciberseguridad dentro de los productos. Otras responsabilidades importantes incluyen compartir una lista de materiales de seguridad o Software, revisar los sistemas operativos y proporcionar actualizaciones de Software.

Adopción de estándares de la industria: El impacto de las regulaciones en el desarrollo de productos IoT

A pesar de todos los avances que fabricantes y operadores están logrando en materia de seguridad IoT, aún persiste una falta de claridad en torno a las mejores prácticas. Esto se debe principalmente a que las regulaciones varían considerablemente de un país a otro. Mantenerse al día con estos estándares es otra razón por la que la colaboración con expertos externos beneficia a los OEM.

En un panorama más amplio, los estándares se están volviendo más comunes y tienen un impacto mucho más significativo en el desarrollo de productos. Por ejemplo, el estándar de conectividad Open-source de Matter para dispositivos de hogar inteligente y IoT es uno de los estándares más reconocidos que han surgido en los últimos años. La industria automotriz también ha sido pionera con diversos estándares basados en regiones.

Independientemente de la industria, muchos fabricantes deben realizar cambios para cumplir con estos estándares. Si no lo hacen, o bien no pueden vender su producto debido a las regulaciones gubernamentales, o están perdiendo una parte del mercado gracias a consorcios como Matter. El hecho de que estas regulaciones puedan ahora impactar las ventas y la adecuación al mercado –sin mencionar que los usuarios finales están empezando a esperar que los productos cumplan con estándares específicos– ha obligado a los fabricantes a ajustar su forma de operar, y esa tendencia solo continuará.

La seguridad IoT está evolucionando: los OEM y los proveedores deben mantenerse al día

El estado de la seguridad IoT ha cambiado drásticamente en los últimos años, y ahora estamos alcanzando un nuevo nivel de riesgo.

A medida que los dispositivos IoT se vuelven mucho más prevalentes en todo el mundo, se están convirtiendo cada vez más en vectores de ataque. Al mismo tiempo, tanto fabricantes como usuarios admiten que carecen de la experiencia adecuada para asegurar estos dispositivos. Esta situación ya ha provocado graves ramificaciones por brechas que van mucho más allá de los impactos financieros inmediatos, como el daño a la reputación y los riesgos de auditoría.

En respuesta, los OEM y los proveedores deben priorizar la seguridad IoT, integrándola desde el inicio y colaborando con expertos que puedan ayudar a subsanar las lagunas de conocimiento, mantener una conciencia adecuada y adherirse a los estándares nuevos y cambiantes. Cuando esto ocurra, las organizaciones estarán bien encaminadas para protegerse contra estos riesgos crecientes.