La confianza digital es la columna vertebral de cualquier tecnología, pero a medida que los dispositivos conectados se abren paso en todos los aspectos de la vida, esa confianza se ha vuelto innegociable.

¿Pero quién es el responsable de esa seguridad?

El primer informe global de IoT de Keyfactor encuestó a 1.200 profesionales de Norteamérica, EMEA y APAC, que representan a organizaciones de fabricación, TI, telecomunicaciones, energía, petróleo y gas, comercio minorista, construcción, servicios financieros y muchos más.

Estos encuestados se dividieron equitativamente entre las organizaciones que utilizan dispositivos IoT y las organizaciones fabricantes que los desarrollan. El informe examina en profundidad los métodos y prioridades que los OEM están aprovechando para optimizar sus productos IoT y conectados, y para sortear los obstáculos de riesgo y costes.

Los OEM están asumiendo la responsabilidad de asegurar los dispositivos, pero creen que debería ser un esfuerzo conjunto

El 48% de los encuestados cree que el fabricante de dispositivos IoT o conectados debería ser mayoritariamente o completamente responsable de las brechas cibernéticas en sus productos.

Podría ser fácil asumir que, en un informe dividido al 50% entre organizaciones empresariales y OEM, este 48% corresponde a las organizaciones no manufactureras. Pero no es así.

El 99% de las organizaciones OEM afirmaron estar buscando formas de asegurar sus dispositivos, y más del 90% de los OEM estuvieron de acuerdo en que deberían priorizar la seguridad por encima de la funcionalidad general o el diseño del producto. De hecho, la «falta de presupuesto» se clasificó como el menor desafío para asegurar los dispositivos.

Los OEM, en general, parecen entender que la seguridad añade valor a su propuesta y, en última instancia, puede impulsar su negocio y diferenciarlos en el mercado. Al igual que en el mundo empresarial general, el sector OEM está despertando al hecho de que la seguridad puede servir como un acelerador en lugar de un centro de costes, con las inversiones y la estrategia adecuadas.

El 45% de las organizaciones OEM estuvo firmemente de acuerdo en que la seguridad de IoT debería considerarse en la fase de diseño del producto.

El movimiento «shift-left» también está llegando a la seguridad. La seguridad se está volviendo tan primordial, tan relevante para cada aspecto de la creación de productos, que simplemente no puede relegarse a una sola entidad o fase.

Es posible que las regulaciones refuercen esta realidad. La infraestructura digital y los sistemas ciberfísicos tienen implicaciones en el mundo real. A medida que los gobiernos buscan reforzar la seguridad de estos sistemas, abogan por una responsabilidad compartida entre los diseñadores de productos, los fabricantes de equipos y los propios usuarios finales.

Los OEM están dispuestos a compartir esta responsabilidad, y más de la mitad está de acuerdo en que informar sobre los riesgos de seguridad es una responsabilidad. Si más organizaciones adoptaran este enfoque, permitiría una mejor colaboración con las organizaciones operadoras y usuarias para prevenir riesgos.

La falta de estandarización y la complejidad de la cadena de suministro dificultan la consecución de la seguridad de IoT

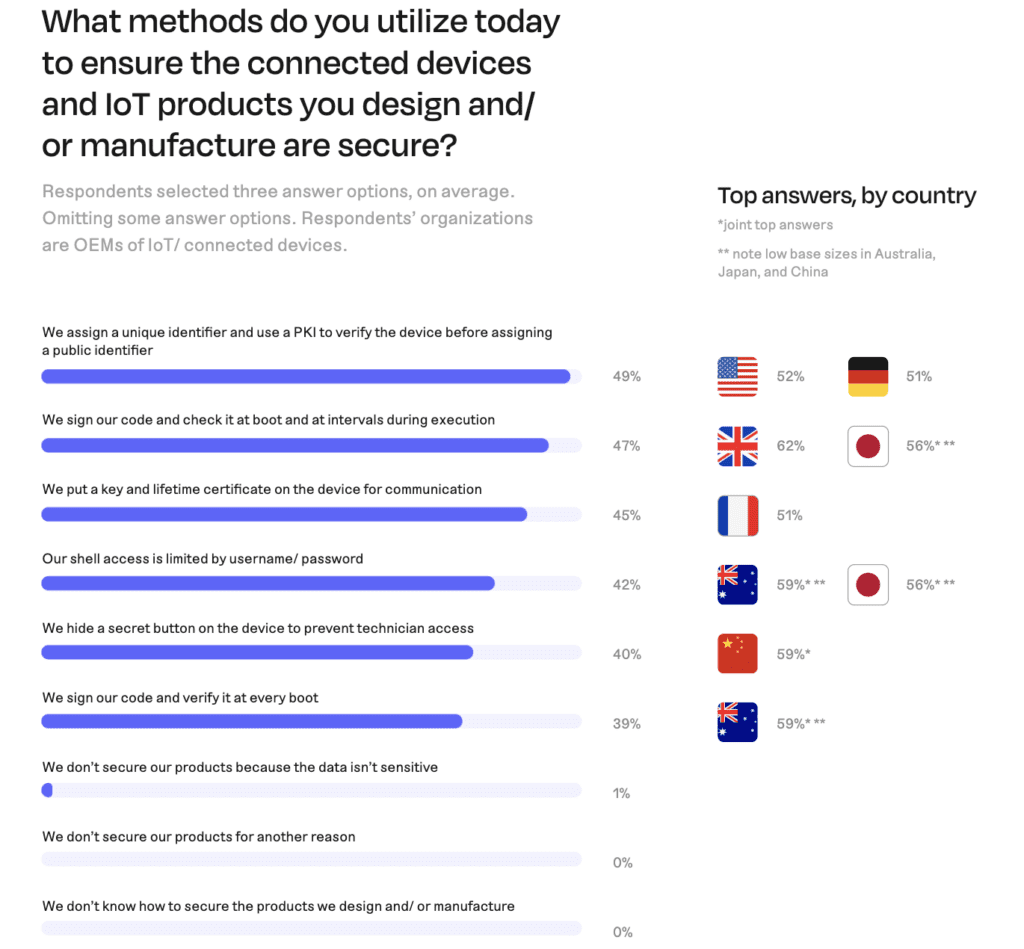

El OEM promedio utiliza tres métodos para asegurar los dispositivos conectados que produce, como se señala en la Figura 10 de nuestro informe.

Los tres métodos principales fueron:

- Asignar un identificador único verificado mediante PKI antes de asignar un identificador público.

- Firmar el código y verificarlo al inicio y a intervalos durante la ejecución.

- Colocar una clave y un certificado de por vida en el dispositivo para la comunicación.

Sin embargo, estos métodos distan de ser ubicuos. Así como se requiere una variedad de formas para desarrollar y fabricar productos, también se necesita una variedad de métodos para asegurarlos, y ningún enfoque único se destacó como un método de facto o imprescindible.

Esto ilustra que lograr la seguridad de IoT dista mucho de ser sencillo. En la amplia gama de aplicaciones de IoT, cada una viene con su propio conjunto único de requisitos y limitaciones. Esto eleva la complejidad de diseñar protocolos de seguridad efectivos que puedan aplicarse universalmente.

A medida que el panorama evoluciona, es probable que los diseñadores y vendedores de productos avancen hacia un mundo más interoperable, como lo demuestra el estándar Matter lanzado a principios de este año. Independientemente de cómo se desarrolle esto, es probable que resulte en un enfoque más simplificado para asegurar los dispositivos conectados de diferentes fabricantes.

Las mayores preocupaciones reportadas en la cadena de suministro destacan la necesidad de asociaciones con proveedores

El ciclo de vida de los dispositivos IoT es complejo, abarcando desde el diseño, desarrollo, fabricación, distribución y actualizaciones continuas. Cada etapa representa su propio conjunto de vulnerabilidades y posibles puntos de entrada para las ciberamenazas.

Los principales desafíos que enfrentan los OEM para asegurar las cadenas de suministro son:

- Falta de claridad sobre las mejores prácticas para implementar la seguridad en las líneas de fabricación globales

- Preocupación de que una interrupción resulte en tiempo de inactividad del equipo que afecte la producción

- Mayor potencial de ciberataques

- La falta de infraestructura digital adecuada

- La falta de habilidades o talento para gestionar estructuras complejas

En general, los fabricantes de equipos originales (OEM) se sienten poco preparados para realizar los cambios necesarios que permitan la seguridad de los dispositivos a escala. Para muchos, la actualización de sus sistemas requeriría una transformación digital tan drástica y disruptiva que resulta inviable. Otros simplemente carecen de los recursos y los conocimientos técnicos.

Establecer alianzas con proveedores será clave para lograr y escalar la seguridad de los dispositivos.

Las interrupciones relacionadas con certificados generan costos catastróficos.

El noventa y ocho por ciento de las organizaciones informó de al menos una interrupción de certificado en los últimos 12 meses.

El costo promedio total para las organizaciones por interrupciones de certificados en sus líneas de fabricación durante el último año ascendió a la increíble cifra de 2,25 millones de dólares. Los costos en APAC (2,84 millones de dólares) y en Norteamérica (2,61 millones de dólares) fueron aún mayores.

Aunque solo el 6 % de las organizaciones no utiliza PKI para gestionar los ciclos de vida de los certificados, el 27 % de las organizaciones los gestiona con soluciones internas. La externalización de la PKI puede ser un punto de partida obvio cuando se trata de reducir la carga de seguridad y mantenimiento.

Seguridad durante toda la vida útil del producto

La gestión del ciclo de vida de los componentes de ciberseguridad dentro del producto surgió como la mayor responsabilidad que las organizaciones OEM tienen con sus clientes. Es importante que las organizaciones entiendan que su obligación no termina con la venta del producto. El soporte y desarrollo continuos frente al panorama de amenazas en evolución son cruciales.

Pero la comunicación será igual de importante. La colaboración y una mentalidad proactiva entre los OEM, los operadores y las organizaciones de usuarios, e incluso los usuarios finales, serán necesarias para lograr verdaderamente la confianza digital en el mundo conectado del mañana.