El Instituto Nacional de Ciencia y Tecnología (NIST) afirma que el cifrado de clave pública, las firmas digitales y el intercambio seguro de claves “son el corazón y la sangre” de la identidad y la confianza digitales. Estos elementos sustentan numerosas aplicaciones y servicios en línea críticos para nuestra economía, seguridad y estilo de vida.

La criptografía de clave pública realiza dos funciones esenciales:

- Establecimiento de una clave criptográfica compartida y acordada para asegurar las comunicaciones en línea.

- Implementación de firmas digitales para validar la identidad de las partes comunicantes, construyendo así la confianza en una red abierta.

La solidez de los algoritmos criptográficos actuales se basa en la dificultad de resolver los problemas matemáticos de factorización de enteros y el cálculo de logaritmos discretos. Estos problemas han sido ampliamente estudiados durante décadas y, cuando se configuran correctamente, proporcionan seguridad a largo plazo frente a los ordenadores tradicionales.

La amenaza cuántica para la criptografía

Sin embargo, los investigadores han demostrado que los grandes ordenadores cuánticos de propósito general pueden explotar los fenómenos de la mecánica cuántica. Esto significa que resolverán problemas matemáticos computacionalmente inviables para los ordenadores convencionales actuales.

Cuando los ordenadores cuánticos a gran escala se generalicen, muchos de los algoritmos criptográficos de clave pública existentes quedarán obsoletos. Una criptografía comprometida puede dar lugar a accesos no autorizados a información sensible, falta de control sobre los dispositivos conectados y, potencialmente, al derrocamiento del statu quo global.

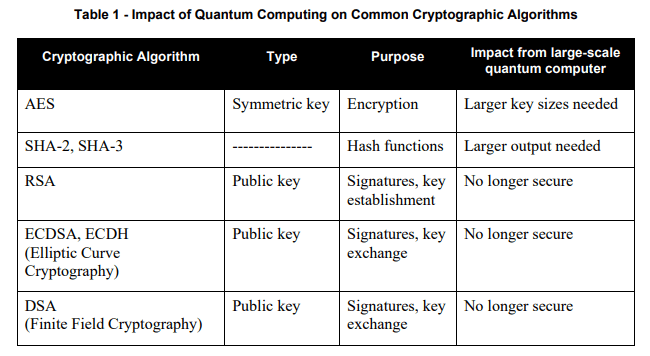

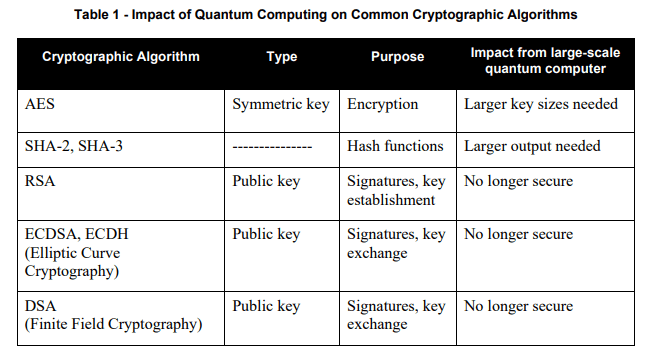

A diferencia del cifrado de clave pública, la buena noticia es que los ordenadores cuánticos no afectan significativamente a la seguridad de la criptografía simétrica. Los algoritmos simétricos existentes —como AES— pueden seguir utilizándose con tamaños de clave adecuados. La siguiente tabla, extraída del NIST IR 8105 "Informe sobre criptografía postcuántica", resume el impacto de la computación cuántica en la criptografía de clave pública y simétrica.

¿Qué es la criptografía cuántica segura?

El NIST define el objetivo de la criptografía cuántica segura como el desarrollo de "sistemas criptográficos que sean seguros tanto frente a ordenadores cuánticos como clásicos, y que puedan interoperar con los protocolos y redes de comunicación existentes".

En 2017, el NIST lanzó un concurso para diseñar, analizar y elegir un conjunto de algoritmos de criptografía de clave pública seguros frente a la cuántica. El concurso se conoce como el Desafío de Estandarización de Criptografía Postcuántica (PQC). El concurso establece que los estándares de criptografía de clave pública seguros frente a la cuántica seleccionados especificarán algoritmos adicionales de firma digital, cifrado de clave pública y establecimiento de claves para complementar las siguientes publicaciones y estándares:

- FIPS 186-4, "Estándar de Firma Digital (DSS)"

- NIST SP 800-56A Revisión 3, "Recomendación para esquemas de establecimiento de claves por pares utilizando criptografía de logaritmo discreto".

- NIST SP 800-56B Revisión 2, "Recomendación para esquemas de establecimiento de claves por pares utilizando factorización de enteros".

El concurso de criptografía cuántica segura tiene como objetivo desarrollar algoritmos criptográficos que protejan la información sensible incluso después de la llegada de los ordenadores cuánticos. En julio de 2020, el NIST anunció candidatos para la tercera ronda de presentaciones basadas en retículos, códigos, polinomios multivariados y firmas basadas en hash.

- La criptografía basada en retículos es la base de aplicaciones como el cifrado totalmente homomórfico, la ofuscación de código y el cifrado basado en atributos. La criptografía basada en retículos se basa en la resolución de problemas de retículos en álgebra lineal, que son más complejos y requieren más tiempo que la factorización de números primos.

- La criptografía basada en códigos se basa en el criptosistema McEliece, propuesto por primera vez en 1978, y no ha sido vulnerado desde entonces.

- La criptografía de polinomios multivariados se basa en la dificultad de resolver sistemas de polinomios multivariados sobre campos finitos y ha demostrado ser un enfoque exitoso para las firmas digitales.

- Las firmas basadas en hash se desarrollan utilizando funciones hash y aprovechando el hashing pseudoaleatorio lo suficientemente fuerte como para resistir ataques sofisticados.

Lo que no es la criptografía cuántica segura

El cifrado cuántico seguro se implementa de forma muy similar a como se implementa la criptografía de clave pública actual. Sin embargo, no habrá un algoritmo "único para todos", como RSA o ECC.

¿Por qué? Porque los algoritmos postcuánticos se basan en diferentes áreas de las matemáticas y poseen propiedades, características y ventajas distintas.

Por esta razón, existe una gran variación en las características de rendimiento entre los diferentes algoritmos. Algunos algoritmos serán más adecuados para ciertos casos de uso que otros. Consideremos también los requisitos en constante expansión para la criptografía, incluida la proliferación de dispositivos IoT conectados con recursos limitados. Parece poco probable que exista un único algoritmo adecuado para todas las aplicaciones.

Otra razón para desarrollar algoritmos de múltiples áreas de las matemáticas es la resiliencia. Si alguien encuentra una vulnerabilidad en un algoritmo, no amenazará todo el ecosistema de criptografía postcuántica. Los desarrolladores pueden incluso usar una combinación de algoritmos para crear claves públicas más robustas utilizando enfoques criptográficos híbridos.

Por qué es esencial priorizar la criptoagilidad

¿Qué deben hacer las organizaciones hasta que se estandaricen los algoritmos criptográficos cuánticamente seguros? La respuesta es la criptoagilidad.

El Centro Nacional de Ciberseguridad del Reino Unido (NCSC) afirma que:

“Las organizaciones que gestionan su propia infraestructura criptográfica deberían incluir la transición a la seguridad cuántica en sus planes a largo plazo y llevar a cabo un trabajo de investigación para identificar cuáles de sus sistemas tendrán alta prioridad para la transición.”

Al mismo tiempo, el Instituto Europeo de Normas de Telecomunicaciones (ETSI) ha elaborado un informe que detalla los pasos que las organizaciones deben seguir para permitir una migración fluida a un estado criptográfico cuánticamente seguro.

“Lo que exponemos en el informe de migración es lograr una mejor comprensión del papel de la criptografía y la profundidad de su integración en una empresa. Necesitamos aumentar la concienciación sobre la criptografía para que las personas envíen datos cifrados teniendo en cuenta que pueden ser comercialmente sensibles años después, cuando los ataques sean posibles. Esto ayuda a contrarrestar los ataques de recolección de datos,” afirma Scott Cadzow, relator del Informe Técnico en el grupo QSC del ETSI.

Existen muchos enfoques para implementar la criptografía postcuántica garantizando la criptoagilidad. Por ejemplo, los certificados digitales X.509 mejorados contienen simultáneamente dos conjuntos de claves públicas y firmas, tradicionales y cuánticamente seguras. Estos certificados mejorados cumplen con los estándares de la industria y permiten a las empresas hacer una transición gradual de sus infraestructuras y sistemas a un estado cuánticamente seguro, manteniendo la compatibilidad con sistemas heredados.

El objetivo es aprovechar los beneficios de la tecnología cuánticamente segura sin comprometer la seguridad de los datos y del sistema. El Centro Nacional de Excelencia en Ciberseguridad (NCCoE) del NIST recomienda varias prácticas “para facilitar la migración del conjunto actual de algoritmos criptográficos de clave pública a algoritmos de reemplazo que sean resistentes a los ataques basados en computadoras cuánticas.”

Se necesita un enfoque proactivo para planificar y prepararse para la era postcuántica, a fin de establecer e implementar soluciones criptoágiles. Los equipos deben estar preparados para mitigar la amenaza de las computadoras cuánticas y salvaguardar sus datos corporativos sensibles, así como sus claves y algoritmos de cifrado.

Keyfactor le permite alcanzar y maximizar la criptoagilidad a escala empresarial. Descubra cómo leyendo este ebook.