La conversation autour de la cryptographie post-quantique (PQC) n'est plus théorique. Chez Keyfactor, nous avons vu l'industrie passer de la spéculation à la préparation, et avec la sortie d'EJBCA 9.3 et de SignServer 7.3, nous renforçons notre engagement à être le leader de confiance dans la transition des entreprises de la préparation à la mise en œuvre.

Cette version concrétise cette thèse sur trois fronts : La préparation post-quantique, l'intégration HSM moderne et les capacités de confiance étendues dans le nuage. Entrons dans le vif du sujet et voyons pourquoi il s'agit d'une grande affaire.

Les normes PQC en or

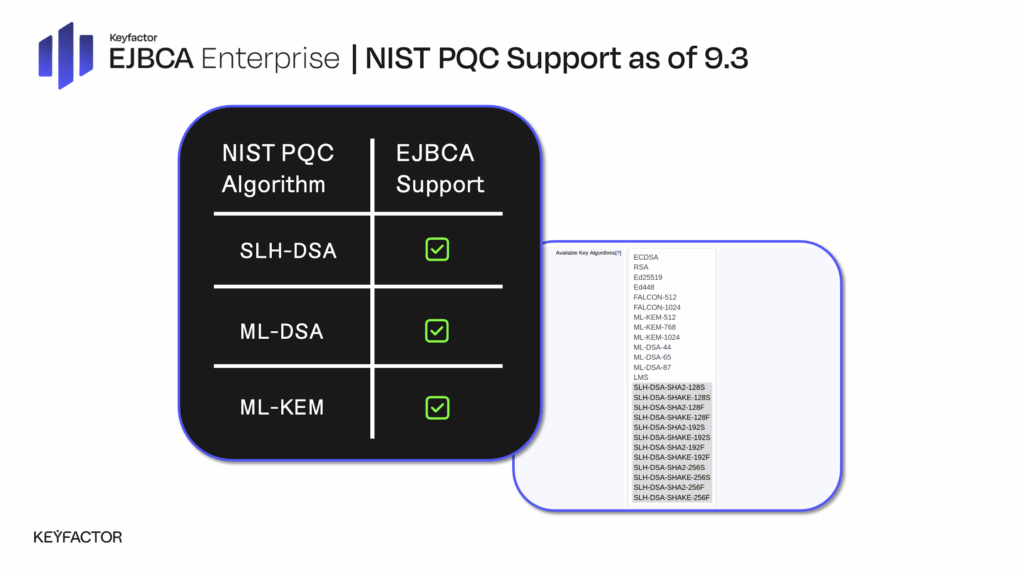

émettre des certificats SLH-DSA en utilisant la dernière version de notre plateforme PKI , EJBCA 9.3, qui prend désormais en charge les algorithmes ML-DSA, ML-KEM et SLH-DSA NIST PQC.

Dans un monde où RSA et ECC sont confrontés à des menaces existentielles en raison de l'évolution des capacités quantiques, EJBCA 9.3 introduit une nouvelle prise en charge de SLH-DSA, unalgorithme finalisé par le NIST et conçu pour survivre au saut quantique. SLH-DSA donne la priorité à la durabilité et à la conformité et s'aligne sur FIPS 205 pour des normes de sécurité plus strictes. Dans EJBCA 9.3 , ML-DSA ajoute également l'intégration HSM, permettant à PQC de répondre à un ensemble plus large de cas d'utilisation modernes qui correspondent aux besoins de nos clients.

SignServer 7.3 complète ce dispositif en permettant les opérations de signature ML-DSA via les HSM Fortanix DSM, ce qui signifie que la signature à sécurité quantique s'étend à une plus grande variété d'outils PKI . En résumé, ces versions vous offrent des options pour mettre en œuvre la PQC en production et choisir les algorithmes et les outils adaptés à votre entreprise, et s'appuient sur notre support PQC existant fourni dans EJBCA 9.1 et SignServer 7.1.

Intégrations HSM modernes

Nos nouvelles options de prise en charge du HSM dans le nuage par AWS et Thales facilitent l'intégration dans votre écosystème existant.

Il est bon d'être flexible - notre dernière version étend notre centaine d'intégrations encore plus loin. EJBCA et SignServer supportent désormais nativement AWS Cloud HSM, et SignServer ajoute l'intégration avec Thales Data Protection on Demand (DPOD).

Une PKI plus puissante dans Azure

Les charges de travail en nuage, les services éphémères et même les software binaires exigent une identité et une intégrité, et la concrétisation de ces idées pour les clients est l'une de nos principales priorités.

EJBCA 9.3 s'intègre directement à Azure Workload Identities, offrant une émission de certificats rapide et fiable et éliminant la prolifération des secrets dans les environnements dynamiques comme Azure Kubernetes Service (AKS) - idéal pour les clients utilisant Azure SQL.

Signature simplifiée grâce à une API REST mise à jour

Notre nouvelle fonctionnalité REST API facilite et accélère le téléchargement et la signature des fichiers.

Parallèlement, SignServer 7.3 introduit une API REST pour la signature de fichiers externes, étendant la confiance cryptographique au-delà de l'infrastructure aux artefacts numériques. Pensez aux pipelines CI/CD, aux paquets de configuration et aux documents de conformité - signés, scellés et livrés à partir de votre noyau PKI .

Se mettre en ordre de marche pour le PQC avec Keyfactor

C'est tout ! Les dernières mises à jour de Keyfactorreflètent une philosophie de produit alignée sur une réalité opérationnelle : la cryptographie doit évoluer en permanence, sans casser ce qui fonctionne déjà.

Si vous êtes sur la voie de la préparation à la PQC, de la confiance cloud-native ou de la modernisation cryptographique, nous vous invitons à approfondir la question. Lisez l'intégralité des notes de mise à jourEJBCA 9.3 et SignServer 7.3, ou visitez le laboratoire PQC deKeyfactor pour tester l'émission de certificats PQC et la signature vous-même, gratuitement avec Keyfactor , dans un environnement sûr.