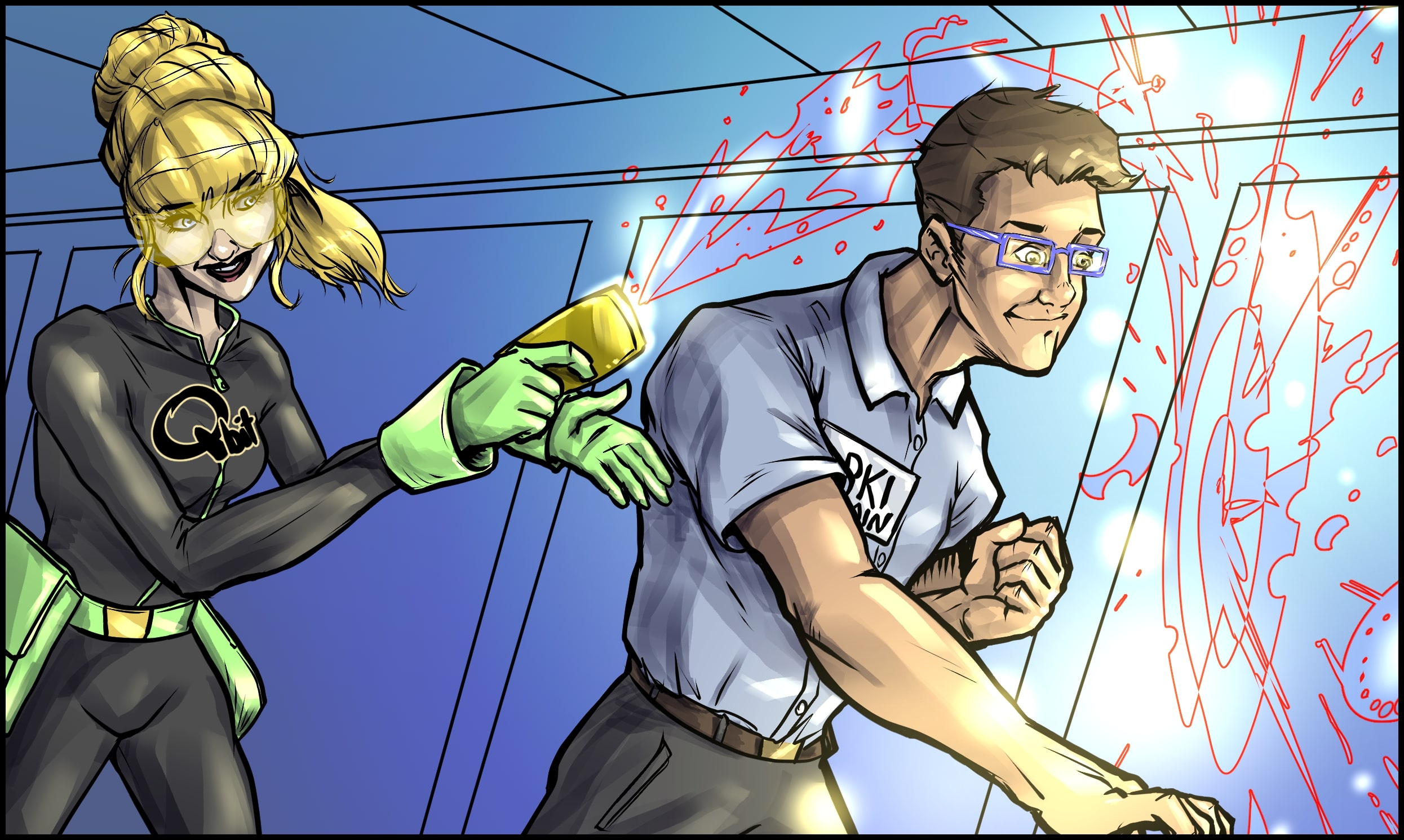

Le super-héros préféré de Keyfactor, l'administrateur PKI , est de retour, mais les enjeux sont plus importants que jamais. Un nouveau méchant se profile à l'horizon : la menace quantique. Réussiront-ils - ou est-ce la fin de la sécurité cryptographique telle que nous la connaissons ? Ne manquez pas le prochain chapitre de la saga de l'administrateur de PKI .

Avec l'accélération de l'informatique quantique, les normes de chiffrement actuelles sont menacées. Le risque d'attaques de type "voler maintenant, décrypter plus tard" est réel, les cybercriminels récoltant des données cryptées en attendant que les ordinateurs quantiques les déchiffrent.

Pour garder une longueur d'avance, les entreprises doivent adopter la cryptographie post-quantique (PQC), en se concentrant sur l'infrastructure à clé publiquePKI et la gestion du cycle de vie des certificatsCLM.

La toute nouvelle bande dessinée PQC deKeyfactor, La course contre le temps quantiquemet en scène Qbit, un héros qui comble le fossé entre la sécurité traditionnelle et la cryptographie quantique. La protection des données ne consiste pas seulement à sécuriser le présent, mais aussi le passé et l'avenir, car les données cryptées volées peuvent être stockées et décryptées ultérieurement.

L'informatique quantique étant sur le point de rendre obsolètes les méthodes de chiffrement actuelles telles que RSA et ECC, des acteurs malveillants collectent déjà des données chiffrées, sachant que les progrès quantiques leur permettront bientôt de les décrypter.

Imaginez :

- Des secrets commerciaux siphonnés aujourd'hui, qui ne seront dévoilés que lorsque le décryptage quantique sera possible.

- Le vol de données sur les soins de santé met en péril la vie privée des patients pour les décennies à venir.

- Les secrets d'État sont interceptés et stockés, dans l'attente d'une puissance quantique pour les déverrouiller.

Il ne s'agit pas de savoir simais quand. Les entreprises qui retardent leur transition vers la sécurité quantique risquent de livrer leurs données les plus précieuses à de futurs adversaires.

Tout comme l'administrateur de l'PKI et le Qbit se préparent à la bataille dans la bande dessinée, vous devez équiper votre organisation avec les bons outils.

4 étapes pour démarrer avec Quantum-Safe Security

Tout le monde ne dispose pas d'un super-héros quantique en numérotation rapide, mais ne vous inquiétez pas, nous vous couvrons. La transition vers une sécurité quantique peut sembler insurmontable, mais vous pouvez commencer par ces quatre étapes :

1. Constituez votre inventaire cryptographique

- Identifiez les algorithmes cryptographiques utilisés, les certificats et les clés vulnérables et les dépendances existant dans votre infrastructure.

- Utiliser des outils automatisés pour analyser les autorités de certification (CA), les serveurs, les appareils, le code source et d'autres actifs.

2. Se préparer à la crypto-agilité

- Assurez-vous que votre PKI peut prendre en charge des certificats hybrides qui utilisent à la fois des algorithmes classiques et post-quantiques.

- Ajoutez de la souplesse à votre infrastructure cryptographique pour l'adapter à l'évolution des normes de sécurité quantique.

3. Automatiser la gestion du cycle de vie des certificats

- Réduire le risque de panne de certificat et de failles de sécurité en automatisant la recherche, l'émission et le renouvellement des certificats.

- Gardez une longueur d'avance sur l'évolution des normes de sécurité et mettez rapidement à jour les politiques cryptographiques en fonction de l'évolution des menaces.

4. Tester la cryptographie post-quantique maintenant

- Commencer à tester les algorithmes PQC dans des environnements contrôlés afin d'évaluer les performances, la compatibilité et les difficultés de mise en œuvre.

- Acquérir une expérience pratique avant qu'une adoption à grande échelle ne soit nécessaire.

C'est maintenant qu'il faut agir

La bataille pour la sécurité quantique n'est pas une bataille que vous devez mener seul. Tout comme PKI Admin a Qbit, vous disposez d' une équipe d'experts prêts à vous guider tout au long de la transition.

Dans un deuxième temps, n'oubliez pas de regarder notre récent webinaire. Nos experts en sécurité présentent des mesures concrètes pour renforcer votre posture de sécurité, tandis que le dessinateur de la bande dessinée donne vie - en direct à l'écran - au voyage vers la sécurité post-quantique. Ne manquez pas ce mélange unique d'idées et d'illustrations !

Les menaces quantiques ne relèvent plus de la science-fiction. Et comme Qbit, les responsables de la sécurité doivent penser à travers le temps - protéger les données passées, présentes et futures avant qu'il ne soit trop tard.

Il n'est pas nécessaire d'être un super-héros pour agir. Mais vous avez besoin d'une stratégie.

Lire la bande dessinée. Regardez le webinaire. Assurez votre avenir.

- Lisez la bande dessinée ici !

- Voir le webinaire.

- Obtenez une démonstration personnalisée.

Les menaces quantiques n'attendent pas - votre transition ne doit pas attendre non plus. Besoin d'aide ? Demandez-nous ! Nous sommes là pour vous aider !