Was ist PKI? Ein definitiver Leitfaden für Public Key Infrastructure

Definition

Die Public-Key-Infrastruktur (PKI) regelt die Ausstellung digitaler Zertifikate zum Schutz sensibler Daten, zur Bereitstellung eindeutiger digitaler Identitäten für Benutzer, Geräte und Anwendungen sowie zur Sicherung der End-to-End-Kommunikation.

Was ist PKI?

Heutzutage nutzen Unternehmen PKI, um die Sicherheit durch Verschlüsselung zu gewährleisten. Die gängigste Form der Verschlüsselung, die heute verwendet wird, umfasst einen öffentlichen Schlüssel, mit dem jeder eine Nachricht verschlüsseln kann, und einen privaten Schlüssel (auch als geheimer Schlüssel bezeichnet), mit dem nur eine Person diese Nachrichten entschlüsseln kann. Diese Schlüssel können von Personen, Geräten und Anwendungen verwendet werden.

PKI-Sicherheit kam erstmals in den 1990er Jahren auf, um die Verwaltung von Verschlüsselungsschlüsseln durch die Ausstellung und Verwaltung digitaler Zertifikate zu unterstützen. Diese PKI-Zertifikate überprüfen den Eigentümer eines privaten Schlüssels und die Authentizität dieser Beziehung, um die Sicherheit zu gewährleisten. Die Zertifikate sind vergleichbar mit einem Führerschein oder Reisepass für die digitale Welt.

Gängige Beispiele für PKI-Sicherheit sind heuteSSL auf Websites, damit Besucher der Website wissen, dass sie Informationen an den vorgesehenen Empfänger senden, digitale Signaturen und die Authentifizierung für Geräte im Internet der Dinge.

Wie funktioniert PKI?

Wie funktioniert also PKI?

Um zu verstehen, wie PKI funktioniert, ist es wichtig, zunächst einmal zu den Grundlagen zurückzukehren, die die Verschlüsselung überhaupt erst ermöglichen. Vor diesem Hintergrund wollen wir uns nun mit kryptografischen Algorithmen und digitalen Zertifikaten befassen.

Bausteine der Public-Key-Kryptographie

Kryptografische Algorithmen sind definierte, hochkomplexe mathematische Formeln, die zum Ver- und Entschlüsseln von Nachrichten verwendet werden. Sie sind auch die Bausteine der PKI-Authentifizierung. Diese Algorithmen unterscheiden sich in ihrer Komplexität, wobei die frühesten bereits vor der modernen Technologie entstanden sind.

Symmetrische Verschlüsselung

Symmetrische Verschlüsselungist nach heutigen Maßstäben ein einfacher kryptografischer Algorithmus, galt jedoch einst als Stand der Technik. Tatsächlich nutzte die deutsche Armee sie während des Zweiten Weltkriegs, um vertrauliche Nachrichten zu versenden. Der Film„The Imitation Game“erklärt recht gut, wie symmetrische Verschlüsselung funktioniert und welche Rolle sie während des Krieges spielte.

Bei der symmetrischen Verschlüsselung wird eine Nachricht, die als Klartext eingegeben wird, durch mathematische Permutationen verschlüsselt. Die verschlüsselte Nachricht ist schwer zu knacken, da derselbe Klartextbuchstabe in der verschlüsselten Nachricht nicht immer gleich erscheint. Beispielsweise würde die Nachricht „HHH“ nicht zu drei gleichen Zeichen verschlüsselt werden.

Um die Nachricht sowohl zu verschlüsseln als auch zu entschlüsseln, benötigen Sie denselben Schlüssel, daher der Name symmetrische Verschlüsselung. Während das Entschlüsseln von Nachrichten ohne den Schlüssel äußerst schwierig ist, birgt die Tatsache, dass derselbe Schlüssel zum Verschlüsseln und Entschlüsseln der Nachricht verwendet werden muss, ein erhebliches Risiko. Denn wenn der für die Weitergabe des Schlüssels verwendete Verteilungskanal kompromittiert wird, ist das gesamte System für sichere Nachrichten nicht mehr funktionsfähig.

Asymmetrische Verschlüsselung

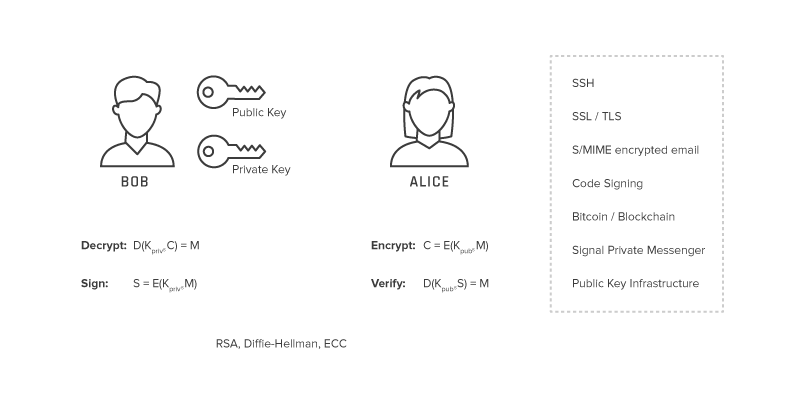

Asymmetrische Verschlüsselung oderasymmetrische Kryptografie löst das Austauschproblem,das die symmetrische Verschlüsselung plagte. Dies geschieht durch die Erstellung von zwei verschiedenen kryptografischen Schlüsseln (daher der Name asymmetrische Verschlüsselung) – einem privaten Schlüssel und einem öffentlichen Schlüssel.

Bei der asymmetrischen Verschlüsselung durchläuft eine Nachricht weiterhin mathematische Permutationen, um verschlüsselt zu werden, erfordert jedoch einen privaten Schlüssel (der nur dem Empfänger bekannt sein sollte) zum Entschlüsseln und einen öffentlichen Schlüssel (der mit jedem geteilt werden kann) zum Verschlüsseln einer Nachricht.

So funktioniert das in der Praxis:

- Alice möchte Bob eine private Nachricht senden, daher verwendet sie Bobs öffentlichen Schlüssel, um einen verschlüsselten Chiffretext zu generieren, den nur Bobs privater Schlüssel entschlüsseln kann.

- Da nur Bobs privater Schlüssel die Nachricht entschlüsseln kann, kann Alice sie in der Gewissheit versenden, dass niemand sonst sie lesen kann – nicht einmal ein Lauscher –, solange Bob darauf achtet, dass niemand sonst seinen privaten Schlüssel hat.

Asymmetrische Verschlüsselung ermöglicht auch andere Maßnahmen, die mit symmetrischer Verschlüsselung schwieriger zu realisieren sind, wie beispielsweise digitale Signaturen, die wie folgt funktionieren:

- Bob kann eine Nachricht an Alice senden und am Ende mit seinem privaten Schlüssel eine Signatur verschlüsseln.

- Wenn Alice die Nachricht erhält, kann sie Bobs öffentlichen Schlüssel verwenden, um zwei Dinge zu überprüfen:

- Bob oder jemand mit Bobs privatem Schlüssel hat die Nachricht gesendet.

- Die Nachricht wurde während der Übertragung nicht verändert, denn wenn sie verändert würde, würde die Überprüfung fehlschlagen.

In beiden Beispielen hat Alice keinen eigenen Schlüssel generiert. Nur mit einem öffentlichen Schlüsselaustausch kann Alice verschlüsselte Nachrichten an Bob senden und Dokumente überprüfen, die Bob signiert hat. Wichtig ist, dass diese Aktionen nur in eine Richtung möglich sind. Um die Aktionen umzukehren, sodass Bob private Nachrichten an Alice senden und ihre Signatur überprüfen kann, müsste Alice ihren eigenen privaten Schlüssel generieren und den entsprechenden öffentlichen Schlüssel weitergeben.

Heute gibt es drei beliebte mathematische Eigenschaften, die zur Generierung von privaten und öffentlichen Schlüsseln verwendet werden: RSA, ECC und Diffie-Hellman. Jede davon verwendet unterschiedliche Algorithmen zur Generierung von Verschlüsselungsschlüsseln, aber alle basieren auf denselben Grundprinzipien, was die Beziehung zwischen dem öffentlichen und dem privaten Schlüssel angeht.

Betrachten wir als Beispiel den RSA-2048-Bit-Algorithmus. Dieser Algorithmus generiert zufällig zwei Primzahlen mit einer Länge von jeweils 1024 Bit und multipliziert diese miteinander. Das Ergebnis dieser Gleichung ist der öffentliche Schlüssel, während die beiden Primzahlen, aus denen das Ergebnis entstanden ist, den privaten Schlüssel bilden.

Dieser Ansatz funktioniert, weil es extrem schwierig ist, die Berechnung umzukehren, wenn es um zwei Primzahlen dieser Größe geht. Dadurch ist es relativ einfach, den öffentlichen Schlüssel aus dem privaten Schlüssel zu berechnen, aber fast unmöglich, den privaten Schlüssel aus dem öffentlichen Schlüssel zu berechnen.

Sehen Sie sich die Keyfactor in Aktion an und entdecken Sie, wie Sie jede Maschinenidentität finden, kontrollieren und automatisieren können.

Wie symmetrische und asymmetrische Verschlüsselung heute verwendet wird

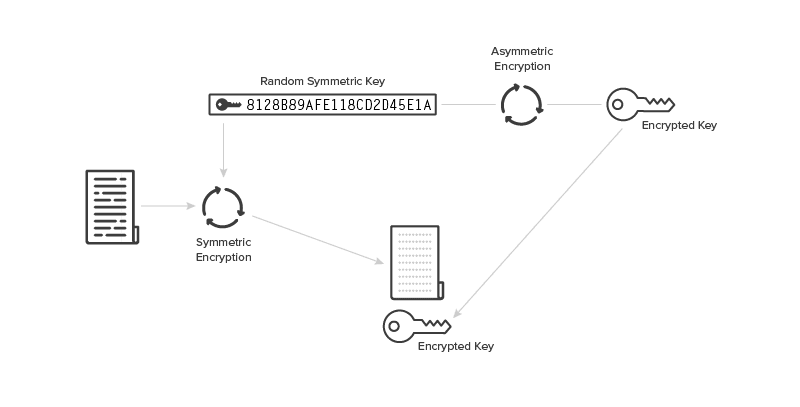

Sowohl symmetrische als auch asymmetrische Verschlüsselung werden heute häufig verwendet. Asymmetrische Verschlüsselung ist viel langsamer als symmetrische Verschlüsselung, daher werden beide oft zusammen verwendet. Beispielsweise kann jemand eine Nachricht mit symmetrischer Verschlüsselung verschlüsseln und dann den Schlüssel zum Entschlüsseln der Nachricht mit asymmetrischer Verschlüsselung senden (was den Entschlüsselungsprozess beschleunigt, da der Schlüssel viel kleiner ist als die gesamte Nachricht).

Heute ermöglicht asymmetrische Verschlüsselung beispielsweise Folgendes:

- SSH-Algorithmen

- TLS

- S/MIME-verschlüsselte E-Mail

- Unterzeichnung des Codes

- Bitcoin/Blockchain

- Signal Privater Messenger

- Digitale Signaturen

Vor allem die asymmetrische Verschlüsselung ist die Grundlage für PKI.

Das Aufkommen von PKI zur Verwaltung von Verschlüsselungsschlüsseln

Sowohl symmetrische als auch asymmetrische Verschlüsselung haben eine große Herausforderung: Woher wissen Sie, dass der öffentliche Schlüssel, den Sie erhalten haben, tatsächlich zu der Person gehört, von der Sie glauben, dass er ihr gehört?

Selbst bei asymmetrischer Verschlüsselung besteht das Risiko eines„Man-in-the-Middle“-Angriffs. Was wäre beispielsweise, wenn jemand Bobs öffentlichen Schlüssel abfangen, seinen eigenen privaten Schlüssel erstellen und dann einen neuen öffentlichen Schlüssel für Alice generieren würde? In diesem Fall würde Alice Nachrichten für Bob verschlüsseln, der Man-in-the-Middle könnte sie entschlüsseln, ändern und dann erneut verschlüsseln, ohne dass Alice oder Bob etwas davon mitbekommen würden.

PKI löst dieses Problem durch die Ausstellung und Verwaltung digitaler Zertifikate, die die Identität von Personen, Geräten oder Anwendungen bestätigen, die private Schlüssel und die entsprechenden öffentlichen Schlüssel besitzen. Kurz gesagt, PKI weist Schlüsseln Identitäten zu, damit Empfänger die Eigentümer genau überprüfen können. Diese Überprüfung gibt Benutzern die Gewissheit, dass, wenn sie eine verschlüsselte Nachricht an diese Person (oder dieses Gerät) senden, der beabsichtigte Empfänger auch tatsächlich derjenige ist, der sie liest, und nicht jemand anderes, der sich als „Man-in-the-Middle“ einschaltet.

Die Rolle von digitalen Zertifikaten in der PKI

PKI verwaltet Verschlüsselungsschlüssel, indem sie digitale Zertifikate ausstellt und verwaltet. Digitale Zertifikate werden auch als X.509-Zertifikate und PKI-Zertifikate bezeichnet.

Unabhängig davon, wie Sie sie bezeichnen, hat ein digitales Zertifikat folgende Eigenschaften:

- Ist ein elektronisches Äquivalent eines Führerscheins oder Reisepasses.

- Enthält Informationen über eine Person oder Organisation

- Wird von einer vertrauenswürdigen dritten Partei ausgestellt

- Ist manipulationssicher

- Enthält Informationen, die seine Echtheit belegen können

- Kann zum Emittenten zurückverfolgt werden

- Hat ein Verfallsdatum

- Wird jemandem (oder etwas) zur Bestätigung vorgelegt

Am einfachsten lässt sich die Funktionsweise von PKI bei der Verwaltung digitaler Zertifikate zur Identitätsprüfung anhand eines digitalen Kraftfahrzeugamtes veranschaulichen. Ähnlich wie das Kraftfahrzeugamt führt PKI eine vertrauenswürdige dritte Partei ein, die über die Zuweisung von Identitäten zu einem digitalen Zertifikat entscheidet. Und ähnlich wie Führerscheine sind digitale Zertifikate schwer zu fälschen, enthalten Informationen zur Identifizierung des Inhabers und haben ein Ablaufdatum.

Letztendlich liegt es an der Person, die das digitale Zertifikat überprüft, zu entscheiden, wie dieser Überprüfungsprozess aussehen soll und wie sorgfältig das Zertifikat je nach Anwendungsfall geprüft werden muss.

Einführung in die Zertifizierungsstellen

Zertifizierungsstellen (Certificate Authorities, CAs) sind für die Erstellung digitaler Zertifikate verantwortlich und legen die Richtlinien, Praktiken und Verfahren für die Überprüfung der Empfänger und die Ausstellung der Zertifikate fest.

Insbesondere legen die Eigentümer und Betreiber einer CA Folgendes fest:

- Prüfungsverfahren für Zertifikatsempfänger

- Arten der ausgestellten Zertifikate

- Im Zertifikat enthaltene Parameter

- Sicherheits- und Betriebsverfahren

Sobald die Zertifizierungsstellen diese Entscheidungen getroffen haben, müssen sie ihre Richtlinien offiziell dokumentieren. Von da an liegt es an den Verbrauchern der Zertifikate, zu entscheiden, wie viel Vertrauen sie in die Zertifikate einer bestimmten Zertifizierungsstelle setzen möchten.

Wie der Prozess der Zertifikatserstellung funktioniert

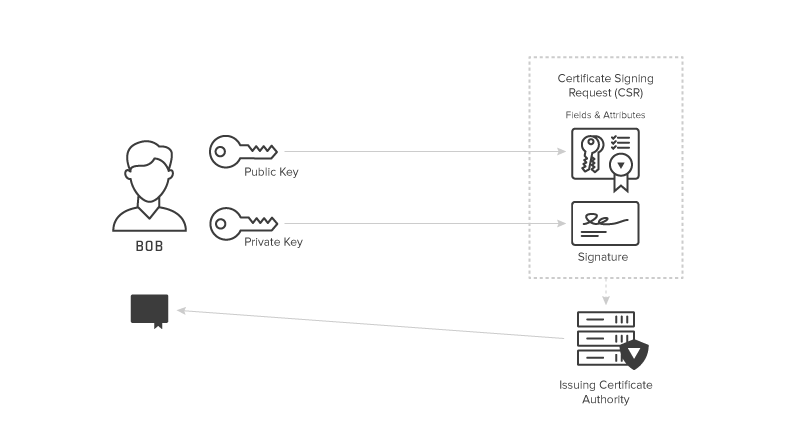

Der Prozess der Zertifikatserstellung basiert in hohem Maße auf asymmetrischer Verschlüsselung und funktioniert wie folgt:

- Ein privater Schlüssel wird erstellt und der entsprechende öffentliche Schlüssel wird berechnet.

- Die Zertifizierungsstelle fordert alle identifizierenden Attribute des Besitzers des privaten Schlüssels an und überprüft diese Informationen.

- Der öffentliche Schlüssel und die identifizierenden Attribute werden in eine Zertifikatssignierungsanforderung (Certificate Signing Request, CSR) kodiert.

- Die CSR wird vom Schlüsselbesitzer unterzeichnet, um den Besitz dieses privaten Schlüssels nachzuweisen.

- Die ausstellende Zertifizierungsstelle validiert die Anfrage und signiert das Zertifikat mit dem privaten Schlüssel der Zertifizierungsstelle.

Jeder kann den öffentlichen Teil eines Zertifikats verwenden, um zu überprüfen, ob es tatsächlich von der Zertifizierungsstelle ausgestellt wurde, indem er bestätigt, wem der private Schlüssel gehört, der zum Signieren des Zertifikats verwendet wurde. Und wenn sie diese Zertifizierungsstelle für vertrauenswürdig halten, können sie überprüfen, ob alles, was sie an den Zertifikatsinhaber senden, tatsächlich an den vorgesehenen Empfänger geht und ob alles, was mit dem privaten Schlüssel dieses Zertifikatsinhabers signiert wurde, tatsächlich von dieser Person/diesem Gerät signiert wurde.

Ein wichtiger Aspekt dieses Prozesses ist, dass die Zertifizierungsstelle selbst über einen eigenen privaten Schlüssel und einen entsprechenden öffentlichen Schlüssel verfügt, wodurch CA-Hierarchien erforderlich werden.

Wie CA-Hierarchien und Root-CAs Vertrauensschichten schaffen

Da jede Zertifizierungsstelle über ein eigenes Zertifikat verfügt, entstehen durch Zertifizierungsstellenhierarchien – in denen Zertifizierungsstellen Zertifikate für andere Zertifizierungsstellen ausstellen – Vertrauensstufen. Dieser Prozess ist jedoch nicht zirkulär, da es letztendlich ein Stammzertifikat gibt. Normalerweise haben Zertifikate einen Aussteller und einen Antragsteller als zwei separate Parteien, aber bei Stamm-CAs sind dies dieselben Parteien, was bedeutet, dass Stammzertifikate selbstsigniert sind. Daher muss man derStammzertifizierungsstellegrundsätzlich vertrauen, um allen Zertifikaten zu vertrauen, die auf sie zurückzuführen sind.

Wie man eine Root-CA sichert

All dies macht die Sicherheit privater Schlüssel für Zertifizierungsstellen besonders wichtig. Ein privater Schlüssel, der in die falschen Hände gerät, ist in jedem Fall schlimm, aber für Zertifizierungsstellen ist dies besonders verheerend, da dann jemand in betrügerischer Absicht Zertifikate ausstellen kann.

Sicherheitskontrollen und die Auswirkungen von Verlusten werden umso schwerwiegender, je höher man in einer CA-Hierarchie aufsteigt, da es keine Möglichkeit gibt, ein Stammzertifikat zu widerrufen. Sollte eine Stamm-CA kompromittiert werden, muss das Unternehmen diese Sicherheitsverletzung öffentlich machen. Daher gelten für Stamm-CAs die strengsten Sicherheitsmaßnahmen.

Um den höchsten Sicherheitsstandards zu entsprechen, sollten Stammzertifizierungsstellen fast nie online sein. Als bewährte Vorgehensweise sollten Stammzertifizierungsstellen ihre privaten Schlüssel in Safes der NSA-Sicherheitsstufe in hochmodernen Rechenzentren aufbewahren, die rund um die Uhr durch Kameras und physische Wachpersonal gesichert sind. All diese Maßnahmen mögen extrem erscheinen, sind jedoch notwendig, um die Authentizität eines Stammzertifikats zu schützen.

Obwohl eine Stammzertifizierungsstelle zu 99,9 % der Zeit offline sein sollte, gibt es bestimmte Fälle, in denen sie online gehen muss. Insbesondere müssen Stammzertifizierungsstellen online gehen, um öffentliche Schlüssel, private Schlüssel und neue Zertifikate zu erstellen sowie um sicherzustellen, dass ihr eigenes Schlüsselmaterial noch gültig ist und nicht beschädigt oder in irgendeiner Weise kompromittiert wurde. Idealerweise sollten Stammzertifizierungsstellen diese Tests etwa zwei- bis viermal pro Jahr durchführen.

Abschließend ist es wichtig zu beachten, dass Stammzertifikate eine begrenzte Gültigkeitsdauer haben. Stammzertifikate sind in der Regel 15 bis 20 Jahre lang gültig (im Vergleich zu etwa sieben Jahren bei Zertifikaten von untergeordneten Zertifizierungsstellen). Es ist nicht einfach, Vertrauen in eine neue Stammzertifizierungsstelle aufzubauen, aber es ist wichtig, dass diese Zertifikate eine begrenzte Gültigkeitsdauer haben, denn je länger sie gültig sind, desto anfälliger werden sie für Sicherheitsrisiken.

Bestimmung der optimalen Ebene von Tiers in der CA-Hierarchie Ihrer PKI

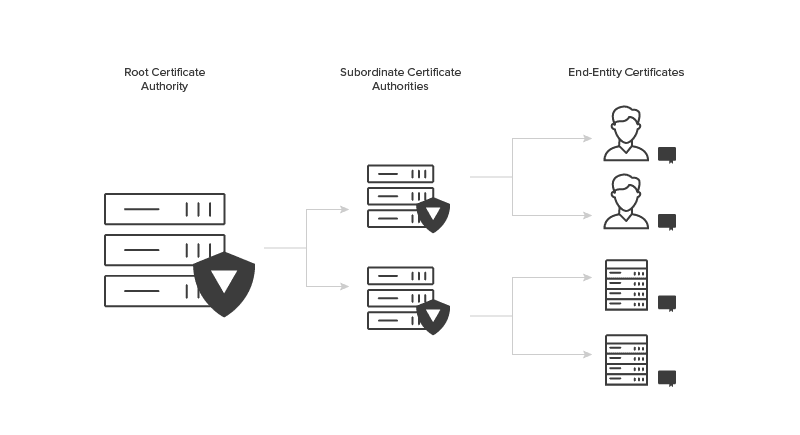

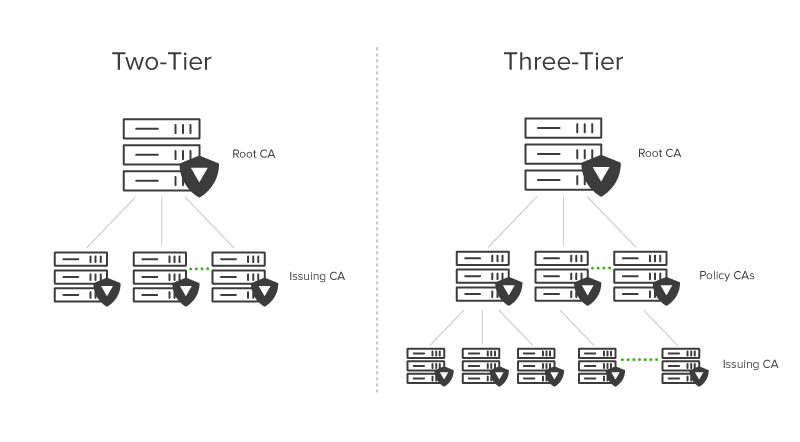

Eine CA-Hierarchie umfasst in der Regel zwei Ebenen, die der Kette „Stammzertifizierungsstelle → untergeordnete Zertifizierungsstellen → Endzertifikate“ folgen.

Eine zweistufige Hierarchie ist mindestens erforderlich, da eine Stammzertifizierungsstelle zu 99,9 % der Zeit offline sein sollte. Dies ist ein schwieriger Standard für untergeordnete Zertifizierungsstellen, die regelmäßig Zertifikate ausstellen, da sie online sein müssen, um neue Zertifikate ausstellen zu können.

Obwohl untergeordnete Zertifizierungsstellen ihr Bestes tun, um ihre Zertifikate zu schützen, bergen sie ein viel höheres Sicherheitsrisiko als Stammzertifizierungsstellen. Im Gegensatz zu Stammzertifizierungsstellen haben untergeordnete Zertifizierungsstellen jedoch die Möglichkeit, Zertifikate zu widerrufen, sodass sich Sicherheitsverletzungen leichter beheben lassen als bei Stammzertifizierungsstellen (die Zertifikate nicht widerrufen können).

Allerdings reicht für die Sicherheit in der Regel auch eine zweistufige Hierarchie aus. Je mehr Ebenen innerhalb einer CA-Hierarchie existieren, desto schwieriger werden die Benutzerfreundlichkeit und Skalierbarkeit der PKI. Das liegt daran, dass zusätzliche Ebenen die Komplexität der Richtlinien und Verfahren für die PKI erhöhen.

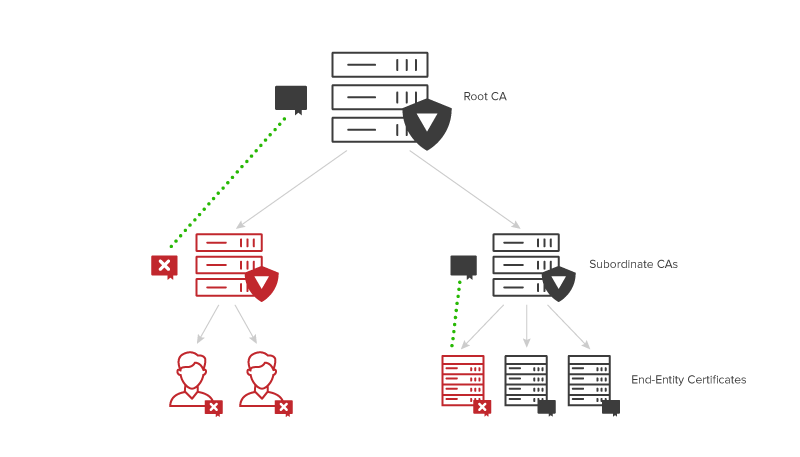

Verwaltung von Sperrungen durch Sperrlisten für Zertifikate

Wenn eine untergeordnete Zertifizierungsstelle in irgendeiner Weise kompromittiert wird oder aus irgendeinem Grund ein Zertifikat widerrufen möchte, muss sie eine Sperrliste aller ausgestellten Zertifikate veröffentlichen, denen nicht mehr vertraut werden sollte. Diese Liste wird alsZertifikatssperrliste (Certificate Revocation List, CRL) bezeichnet und ist für das PKI-Design von entscheidender Bedeutung.

Während Zertifizierungsstellen CRLs ausstellen müssen, liegt es im Ermessen der Zertifikatsnutzer, ob sie diese Listen überprüfen und wie sie reagieren, wenn ein Zertifikat widerrufen wurde. Dies ist erneut ein Paradebeispiel dafür, wie sehr digitale Zertifikate Führerscheinen ähneln, da der Überprüfungsprozess in der Regel von der Notwendigkeit des Zertifikats abhängt (denken Sie an den Unterschied zwischen der Verwendung eines kürzlich abgelaufenen Führerscheins zum Kauf von Alkohol und der Verwendung zum Passieren einer Zeitstempelstelle (TSA)).

In vielen Fällen entscheiden sich Zertifikatsnutzer dafür, CRLs nicht zu überprüfen, da dies den Authentifizierungsprozess verlangsamt. Zertifikatsnutzer können auch festlegen, wie weit sie im Rahmen der Überprüfung in der CA-Hierarchie zurückgehen möchten, wobei zu beachten ist, dass der Prozess umso länger dauert, je weiter sie zurückgehen.

Obwohl das Überprüfen von CRLs – und dafür bis zur Stammzertifizierungsstelle zu gehen – den Authentifizierungsprozess verlangsamt, wird dies immer mehr zum Standard, da immer mehr Dinge online gehen und für die Sicherheit auf digitale Zertifikate angewiesen sind. Nehmen wir das Beispiel der Webbrowser. Früher haben viele Webbrowser keine Zertifikate überprüft, weil dies das Surfen verlangsamte, aber heute sind diese Überprüfungen gang und gäbe, da die Internetsicherheit immer wichtiger wird.

Entscheidend ist, dass die CRLs selbst ein Ablaufdatum haben, und wenn eine CRL abläuft, werden alle von der CA ausgestellten Zertifikate ungültig. Während sich CAs in erster Linie darauf konzentrieren, sicherzustellen, dass Zertifikate nicht ablaufen – was wichtig ist –, ist es ebenso wichtig, dass sie sicherstellen, dass CRLs nicht ablaufen, da dies zum Ausfall der gesamten PKI führen kann. Wenn Root-CAs online gehen, überprüfen sie aus diesem Grund auch, ob die CRLs von untergeordneten CAs nicht abgelaufen sind.

Vertrauenswürdige Root-Zertifikate

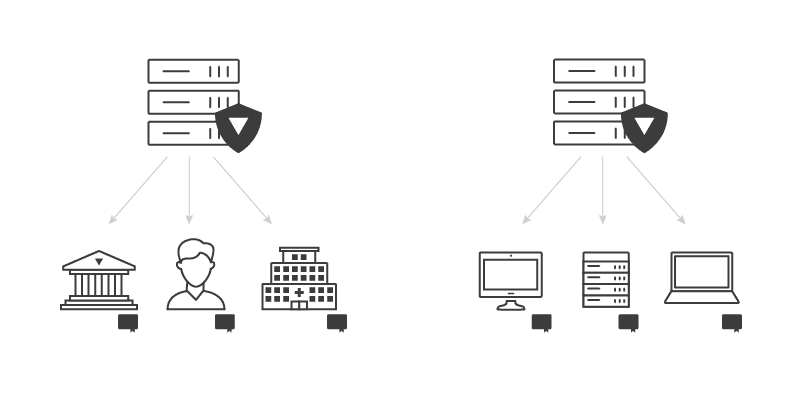

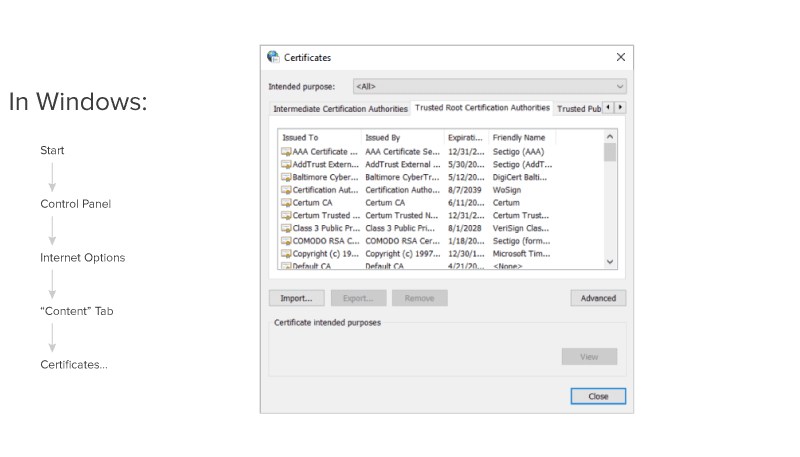

Heutzutage muss jedes Gerät und jedes System, das online geht (z. B. Telefone, Laptops, Server, Betriebssysteme), mit Zertifikaten interagieren. Diese weit verbreitete Interaktion mit Zertifikaten hat zum Konzept eines vertrauenswürdigen Stammzertifikats innerhalb von Geräten und Betriebssystemen geführt.

Beispielsweise verfügen alle Microsoft-Computer über einen vertrauenswürdigen Stammzertifikatspeicher. Jedes Zertifikat, das auf diesen vertrauenswürdigen Stammzertifikatspeicher zurückgeführt werden kann, wird vom Computer automatisch als vertrauenswürdig eingestuft. Jedes Gerät und jedes Betriebssystem verfügt über einen voreingestellten vertrauenswürdigen Stammzertifikatspeicher, aber Gerätebesitzer können Regeln festlegen, um zusätzliche Zertifikate als vertrauenswürdig einzustufen oder Zertifikate, die als vertrauenswürdig voreingestellt wurden, als nicht vertrauenswürdig einzustufen.

Warum ist PKI im heutigen digitalen Zeitalter so wichtig?

PKI ist im heutigen digitalen Zeitalter so wichtig, weil es mittlerweile Millionen von Anwendungen und vernetzten Geräten gibt, die eine Zertifizierung erfordern. Die ordnungsgemäße Authentifizierung und Pflege von Zertifikaten für diese Technologien ist unerlässlich, um die Sicherheit unserer hochvernetzten Welt zu gewährleisten.

Um die Bedeutung von PKI im heutigen digitalen Zeitalter vollständig zu veranschaulichen, wollen wir ihre Entwicklung seit ihrer Entstehung Mitte der 1990er Jahre nachverfolgen.

Die erste Welle: Die Anfänge der PKI (1995-2002)

Die erste Welle der PKI umfasste nur eine geringe Anzahl von Zertifikaten, die einen hohen Wert hatten und nur in ganz bestimmten Fällen verwendet wurden.

Der größte Anwendungsfall für PKI war zu dieser Zeit die Ausstellung von Zertifikaten für E-Commerce-Websites, die dann das Schloss-Symbol im Browser anzeigen konnten, um den Verbrauchern die Gewissheit zu geben, dass sie die richtige Website besuchten und dass beim Austausch von Kreditkartendaten für einen Kauf eine sichere Verbindung bestand.

Einige große Unternehmen haben PKI eingeführt, aber diese Projekte dauerten in der Regel zwei Jahre und kosteten Millionen von Dollar, nur um am Ende eine Handvoll Zertifikate auszustellen, wodurch viel Potenzial ungenutzt blieb.

Während dieser Zeit wurden fast alle Zertifikate von öffentlichen Anbietern gekauft und konnten Tausende von Dollar kosten. Dies schuf eine Einnahmequelle für diese Anbieter, die dafür sorgten, dass sie das Ablaufdatum der Zertifikate überwachten und die Empfänger entsprechend benachrichtigten. Infolgedessen war die Verwaltung der PKI für Organisationen, die etwas auf die Beine gestellt hatten, relativ einfach.

Die zweite Welle: Die PKI für Unternehmen entsteht (2003-2010)

Die zweite Welle der PKI führte zu einer explosionsartigen Zunahme von Anwendungsfällen in Unternehmen und brachte damit eine Reihe neuer Herausforderungen mit sich.

Anfang der 2000er Jahre kam es zum Aufstieg der mobilen Belegschaft, als fast alle Mitarbeiter Laptops erhielten und die Möglichkeit, remote zu arbeiten, alltäglich wurde. Plötzlich mussten Mitarbeiter auf Ressourcen außerhalb des Büros zugreifen, in der Regel über ein VPN, wodurch die Authentifizierung von Geräten und die Sicherung des Remote-Zugriffs auf Systeme wichtiger denn je wurden.

Als Reaktion darauf identifizierten Unternehmen PKI als die beste Methode zur Authentifizierung ihrer neuen mobilen Belegschaft. Konkret begannen sie damit, Zertifikate auf den Laptops ihrer Mitarbeiter (und anderen Geräten wie Mobiltelefonen) zu installieren, um zu überprüfen, ob es sich bei den Geräten, die sich mit dem VPN verbinden oder von außerhalb des Büros auf Ressourcen zugreifen, tatsächlich um Geräte der Mitarbeiter handelte und ob diese über die für den Zugriff auf diese Systeme software verfügten.

In dieser Zeit wurden von Unternehmen ausgestellte Zertifikate zu einer Art Firmenausweis. Unternehmen konnten ihre eigenen Zertifikate einsetzen und sogar SSL TLS auf internen Webservern installieren, um die Sicherheit zu verbessern, indem sie verhinderten, dass Klartext-Passwörter im Netzwerk herumflogen.

Dieser Ansatz für PKI ermöglichte es Unternehmen zwar, wichtige Probleme im Zusammenhang mit der Authentifizierung mobiler Mitarbeiter und der Verschlüsselung interner Systeme zu lösen, brachte jedoch auch eine Reihe neuer Herausforderungen mit sich, um ein funktionierendes Programm zu gewährleisten.

Erstens mussten Unternehmen viel Aufwand in die Entwicklung robuster und sicherer PKIs investieren, die den Best Practices entsprachen. Zweitens mussten sie Wege finden, ihre PKIs ordnungsgemäß zu verfolgen, um sicherzustellen, dass Zertifikate nicht abliefen und/oder kompromittiert wurden und widerrufen werden mussten. Um diesen Herausforderungen zu begegnen, führten die meisten Unternehmen PKI-Verwaltungsprogramme ein, die intern von Mitarbeitern mit entsprechender Fachkenntnis geleitet wurden.

Die dritte Welle: Neue Nutzungen und wachsende Schmerzen (2011-heute)

Die dritte Welle der PKI, die wir heute noch erleben, umfasst mehrere neue Anwendungsbereiche rund um dasInternet der Dinge (IoT)und einige Wachstumsschwierigkeiten bei der Skalierung der PKI.

Heute stellen Unternehmen Millionen von Zertifikaten aus, umeine vollständig mobile Belegschaft mit mehreren Geräten zu authentifizieren. Über die Geräte der Mitarbeiter hinaus müssen Unternehmen auch eingebettete Zertifikate in allen Arten von Cloud-Systemen verwalten. Schließlich IoT der Aufstieg des IoT zu Millionen neuer vernetzter Geräte geführt, von denen jedes einzelne gesichert, authentifiziert und in der Lage sein muss, Firmware-Updates zu erhalten. All diese Verbindungen machen PKI wichtiger denn je und haben zu einem enormen Wachstum in diesem Bereich geführt.

Da PKI jedoch immer wichtiger und verbreiteter wird, wird auch die Herausforderung größer. Insbesonderedie vernetzte digitale Welt von heute stellt das PKI-Management vor Herausforderungen, wenn es darum geht, Zertifikate an den richtigen Ort zu bringen, sicherzustellen, dass Zertifikate ordnungsgemäß geprüft und zugeordnet werden, und bereits ausgestellte Zertifikate zu überwachen. Die Altsysteme, die während der zweiten Welle aufgebaut wurden, haben Mühe, Schritt zu halten – tatsächlichwürden 98 % der Unternehmen heute ihre PKI neu aufbauen, wenn sie könnten.

Die Überwachung, Verwaltung und Aktualisierung von Millionen von Zertifikaten ist eine so große Aufgabe, dass die meisten Unternehmen mittlerweile auf externe Managed Service Provider undspezielle Tools zur Zertifikatsverwaltung zurückgreifen,um ihre PKI zu verwalten. Dieser Trend ähnelt der Umstellung auf die Cloud, als Unternehmen von eigenen Datenservern zu externen Cloud-Computing-Anbietern wechselten.

Durch die Beauftragung eines Managed Service Providers für PKIkann jedes Unternehmen das Fachwissen seiner Mitarbeiter auf Bereiche konzentrieren, die in direktem Zusammenhang mit seiner Geschäftstätigkeit stehen (anstatt auf den Betrieb der Infrastruktur), und sich vor Fluktuation unter PKI-Experten schützen. Vor allem aber verbessert es das PKI-Management und die Sicherheit, indem es Zugang zu einem großen Team bietet, das auf die Entwicklung und den Betrieb von Best-Practice-PKI-Programmen spezialisiert ist.

Was sind die häufigsten Herausforderungen, die PKI löst?

Zu den häufigsten Anwendungsfällen für PKI gehören:

- TLS zur Sicherung des Surfens im Internet und der Kommunikation

- Digitale Signaturen auf software

- Eingeschränkter Zugriff auf Unternehmensintranets und VPNs

- Passwortfreier WLAN-Zugang basierend auf Gerätebesitz

- E-Mail- und Datenverschlüsselung

Ein Trend, der die explosionsartige Zunahme von Zertifikaten und PKI vorantreibt, ist IoT. Diese Anwendungsfälle erstrecken sich über alle Branchen, da jedes vernetzte Gerät – egal wie harmlos es auch erscheinen mag – heutzutage Sicherheit erfordert. So begann beispielsweise die Datenpanne bei The Home Depot damit, dass Hacker sich Zugang zum Kassensystem des Einzelhändlers verschafften, indem sie sich als nicht authentifizierte HLK-Einheit in das Netzwerk einloggten.

Einige der derzeit überzeugendsten Anwendungsfälle für PKI konzentrieren sich auf das IoT.AutomobilherstellerundHersteller medizinischer Gerätesind zwei Paradebeispiele für Branchen, die derzeit PKI für IoT einführen.

Automobilhersteller und PKI

Die heute produzierten Autos sind aufgrund von Funktionen wie integriertem GPS, Notrufdiensten wie OnStar und Fahrzeugteilen, die sich selbst auf Wartungsbedarf überwachen, in hohem Maße vernetzt. Diese Funktionen schaffen eine Vielzahl von Verbindungspunkten, über die beispielsweise Daten und software ausgetauscht werden.

Wenn eine dieser Verbindungen unsicher ist, könnte dies katastrophale Folgen haben, da dies böswilligen Akteuren die Möglichkeit bieten würde, sich in das Fahrzeug zu hacken, um beispielsweise Zugriff auf sensible Daten zu erhalten oder Malware an Fahrzeuge zu senden, um Menschen absichtlich zu schaden. Daher ist es von entscheidender Bedeutung, dass jedes vernetzte Bauteil des Fahrzeugs ein digitales Zertifikat erhält, umdie Sicherheit zu gewährleisten.

Hersteller medizinischer Geräte und PKI

Medizinische Geräte wie Operationsroboter und Herzschrittmacher der nächsten Generation werden ebenfalls immer vernetzter und erfordern daher höhere Sicherheitsvorkehrungen. Darüber hinaus hat die FDA nun vorgeschrieben, dass jede software Teil eines medizinischen Geräts der nächsten Generation software , aktualisierbar sein muss, damit Hersteller unbeabsichtigte Fehler und Sicherheitsprobleme leicht beheben können.

Dieses Mandat trägt zwar wesentlich dazu bei, diese software der nächsten Generation software , eröffnet jedoch auch Schwachstellen, indem es mehr Verbindungspunkte schafft, über die böswillige Akteure sich Zugang verschaffen und die Kontrolle übernehmen können. PKI begrenzt diese Schwachstellen, indem es Zertifikate für die Geräte und alle software ausstellt, software denen sie kommunizieren, sodass jede Seite Datenquellen authentifizieren kann, um sicherzustellen, dass nur Daten und Aktualisierungen von der vorgesehenen Quelle akzeptiert werden.

Sind Sie bereit für den Einstieg in die PKI?

PKI trägt zur Sicherheit unserer digitalen Welt bei, indem es sensible Daten und Kommunikationen schützt und digitale Identitäten überprüft. Angesichts der explosionsartigen Zunahme vernetzter Geräte und Anwendungen gewinnt diese Sicherheit zunehmend an Bedeutung.

Sind Sie bereit, PKI aus erster Hand zu testen? Entdecken Sie unsere open-source und nutzen Sie kostenlose Testversionen. Richten Sie Ihre erste robuste PKI ein, um sich mit der software vertraut zu machen, oder stellen Sie während der Prototyping-Phase mühelos Zertifikate für Ihr Produkt aus. Weitere Informationen.

Insbesondere für Unternehmen ist die Einführung einer PKI von entscheidender Bedeutung – aber sie ist auch nur der erste Schritt. Der Aufbau und die Pflege eines Best-Practice-PKI-Programms, das Millionen von digitalen Zertifikaten verwaltet, ist keine leichte Aufgabe, aber genau das ist die Herausforderung, vor der Unternehmen heute stehen.

Sind Sie bereit für weitere Informationen? Ganz gleich, ob Sie gerade erst mit PKI beginnen oder Hilfe bei der Verbesserung Ihres PKI-Programmmanagements benötigen,Keyfactor Ihnen helfen. Kontaktieren Sie uns und lassen Sie sich von PKI-Experten kompetent beraten.