Qu'est-ce que PKI? Guide définitif de l'infrastructure à clé publique

Définition

L'infrastructure à clé publique (PKI) régit l'émission de certificats numériques pour protéger les données sensibles, fournir des identités numériques uniques pour les utilisateurs, les appareils et les applications et sécuriser les communications de bout en bout.

Qu'est-ce que PKI?

Aujourd'hui, les organisations s'appuient sur PKI gérer la sécurité grâce au chiffrement. Plus précisément, la forme de chiffrement la plus couramment utilisée aujourd'hui implique une clé publique, que tout le monde peut utiliser pour chiffrer un message, et une clé privée (également appelée clé secrète), que seule une personne devrait pouvoir utiliser pour déchiffrer ces messages. Ces clés peuvent être utilisées par des personnes, des appareils et des applications.

PKI est apparue dans les années 1990 afin de faciliter la gestion des clés de chiffrement grâce à la délivrance et à la gestion de certificats numériques. Ces PKI vérifient l'identité du propriétaire d'une clé privée et l'authenticité de cette relation afin de garantir la sécurité. Les certificats sont comparables à un permis de conduire ou à un passeport dans le monde numérique.

Les exemples courants de PKI aujourd'hui sontSSL sur les sites Web, qui permettent aux visiteurs de savoir qu'ils envoient des informations au destinataire souhaité, les signatures numériques et l'authentification pour les appareils connectés à l'Internet des objets.

Comment fonctionne PKI ?

Comment fonctionne le site PKI ?

Pour comprendre le PKI , il est important de revenir aux principes fondamentaux qui régissent le chiffrement. Dans cette optique, penchons-nous sur les algorithmes cryptographiques et les certificats numériques.

Éléments constitutifs de la cryptographie à clé publique

Les algorithmes cryptographiques sont des formules mathématiques très complexes utilisées pour chiffrer et déchiffrer des messages. Ils constituent également les fondements de PKI . Ces algorithmes varient en termes de complexité et les plus anciens sont antérieurs à la technologie moderne.

Chiffrement symétrique

Le chiffrement symétriqueest un algorithme cryptographique simple selon les normes actuelles, mais il était autrefois considéré comme à la pointe de la technologie. En effet, l'armée allemande l'utilisait pour envoyer des communications privées pendant la Seconde Guerre mondiale. Le filmThe Imitation Gameexplique très bien le fonctionnement du chiffrement symétrique et le rôle qu'il a joué pendant la guerre.

Avec le chiffrement symétrique, un message saisi en texte clair subit des permutations mathématiques pour être chiffré. Le message chiffré est difficile à déchiffrer, car les lettres du texte clair ne correspondent pas toujours aux mêmes lettres dans le message chiffré. Par exemple, le message « HHH » ne serait pas chiffré en trois caractères identiques.

Pour chiffrer et déchiffrer le message, vous avez besoin de la même clé, d'où le nom de chiffrement symétrique. Bien que le déchiffrement des messages soit extrêmement difficile sans la clé, le fait que la même clé doive être utilisée pour chiffrer et déchiffrer le message comporte un risque important. En effet, si le canal de distribution utilisé pour partager la clé est compromis, l'ensemble du système de messagerie sécurisée est compromis.

Chiffrement asymétrique

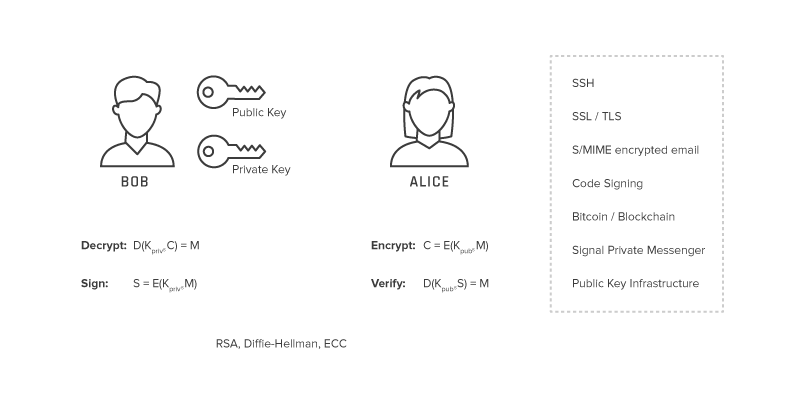

Le chiffrement asymétrique, oucryptographie asymétrique, résout le problème d'échange qui affectait le chiffrement symétrique. Pour ce faire, il crée deux clés cryptographiques différentes (d'où le nom de chiffrement asymétrique) : une clé privée et une clé publique.

Avec le chiffrement asymétrique, un message passe toujours par des permutations mathématiques pour être chiffré, mais nécessite une clé privée (qui ne doit être connue que du destinataire) pour être déchiffré et une clé publique (qui peut être partagée avec n'importe qui) pour être chiffré.

Voici comment cela fonctionne dans la pratique :

- Alice souhaite envoyer un message privé à Bob. Elle utilise donc la clé publique de Bob pour générer un texte chiffré que seule la clé privée de Bob peut déchiffrer.

- Comme seule la clé privée de Bob peut déchiffrer le message, Alice peut l'envoyer en sachant que personne d'autre ne pourra le lire, pas même un espion, tant que Bob veille à ce que personne d'autre ne dispose de sa clé privée.

Le chiffrement asymétrique permet également d'effectuer d'autres opérations plus difficiles à réaliser avec le chiffrement symétrique, comme les signatures numériques, qui fonctionnent comme suit :

- Bob peut envoyer un message à Alice et crypter une signature à la fin à l'aide de sa clé privée.

- Lorsque Alice reçoit le message, elle peut utiliser la clé publique de Bob pour vérifier deux choses :

- Bob, ou quelqu'un disposant de la clé privée de Bob, a envoyé le message.

- Le message n'a pas été modifié pendant le transfert, car s'il est modifié, la vérification échouera.

Dans ces deux exemples, Alice n'a pas généré sa propre clé. Grâce à un simple échange de clés publiques, Alice peut envoyer des messages cryptés à Bob et vérifier les documents signés par Bob. Il est important de noter que ces actions ne sont possibles que dans un seul sens. Pour inverser les actions afin que Bob puisse envoyer des messages privés à Alice et vérifier sa signature, Alice devrait générer sa propre clé privée et partager la clé publique correspondante.

Aujourd'hui, trois propriétés mathématiques populaires sont utilisées pour générer des clés privées et publiques : RSA, ECC et Diffie-Hellman. Chacune utilise des algorithmes différents pour générer des clés de chiffrement, mais elles reposent toutes sur les mêmes principes de base en ce qui concerne la relation entre la clé publique et la clé privée.

Prenons l'exemple de l'algorithme RSA 2048 bits. Cet algorithme génère aléatoirement deux nombres premiers de 1024 bits chacun, puis les multiplie entre eux. Le résultat de cette équation est la clé publique, tandis que les deux nombres premiers qui ont permis d'obtenir ce résultat constituent la clé privée.

Cette approche fonctionne car il est extrêmement difficile d'inverser le calcul lorsqu'il implique deux nombres premiers de cette taille, ce qui rend relativement facile le calcul de la clé publique à partir de la clé privée, mais presque impossible le calcul de la clé privée à partir de la clé publique.

Découvrez la plateforme Keyfactor en action et apprenez à trouver, contrôler et automatiser toutes les identités machine.

Comment le chiffrement symétrique et asymétrique est-il utilisé aujourd'hui ?

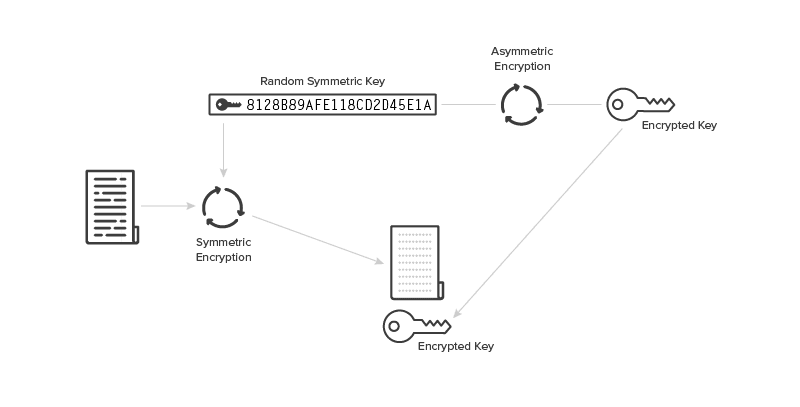

Le chiffrement symétrique et asymétrique sont tous deux fréquemment utilisés aujourd'hui. Le chiffrement asymétrique est beaucoup plus lent que le chiffrement symétrique, c'est pourquoi les deux sont souvent utilisés conjointement. Par exemple, une personne peut chiffrer un message à l'aide du chiffrement symétrique, puis envoyer la clé permettant de déchiffrer le message à l'aide du chiffrement asymétrique (ce qui accélère le processus de déchiffrement, car la clé est beaucoup plus petite que le message dans son ensemble).

Aujourd'hui, le chiffrement asymétrique permet notamment :

- Algorithmes SSH

- TLS

- Courriel crypté S/MIME

- Signature du code

- Bitcoin/Blockchain

- Messagerie privée Signal

- Signatures numériques

Plus particulièrement, le chiffrement asymétrique alimente PKI.

L'émergence de PKI pour régir les clés de chiffrement

Le chiffrement symétrique et asymétrique posent tous deux un défi majeur : comment savoir si la clé publique que vous avez reçue appartient réellement à la personne que vous pensez ?

Même avec un chiffrement asymétrique, le risque d'une attaquede type « man in the middle »existe. Par exemple, que se passerait-il si quelqu'un interceptait la clé publique de Bob, créait sa propre clé privée, puis générait une nouvelle clé publique pour Alice ? Dans ce cas, Alice chiffrerait les messages destinés à Bob, l'intermédiaire pourrait les déchiffrer, les modifier, puis les rechiffrer, sans qu'Alice ni Bob ne s'en aperçoivent.

PKI ce problème en émettant et en gérant des certificats numériques qui confirment l'identité des personnes, des appareils ou des applications qui possèdent des clés privées et les clés publiques correspondantes. En bref, PKI des identités aux clés afin que les destinataires puissent vérifier avec précision qui en sont les propriétaires. Cette vérification donne aux utilisateurs l'assurance que s'ils envoient un message crypté à cette personne (ou à cet appareil), c'est bien le destinataire prévu qui le lira et non quelqu'un d'autre qui se serait introduit dans la communication.

Le rôle des certificats numériques dans PKI

PKI régit les clés de chiffrement en émettant et en gérant des certificats numériques. Les certificats numériques sont également appelés certificats X.509 et certificats PKI .

Quelle que soit la façon dont vous les désignez, les certificats numériques présentent les caractéristiques suivantes :

- Est l'équivalent électronique d'un permis de conduire ou d'un passeport.

- Contient des informations sur une personne physique ou morale.

- Émis par un tiers de confiance

- Est inviolable

- Contient des informations pouvant prouver son authenticité.

- Peut être retracé jusqu'à l'émetteur

- A une date d'expiration

- Est présenté à quelqu'un (ou à quelque chose) pour validation

La manière la plus simple de comprendre comment PKI les certificats numériques pour vérifier les identités est de la considérer comme un DMV numérique. Tout comme le Department of Motor Vehicles (DMV), PKI un tiers de confiance pour prendre des décisions concernant l'attribution d'identités à un certificat numérique. Et tout comme les permis de conduire, les certificats numériques sont difficiles à falsifier, contiennent des informations qui identifient leur propriétaire et ont une date d'expiration.

Enfin, c'est à la personne chargée de vérifier le certificat numérique qu'il appartient de déterminer quel doit être ce processus de vérification et avec quel degré de rigueur le certificat doit être examiné en fonction du cas d'utilisation.

Présentation des autorités de certification

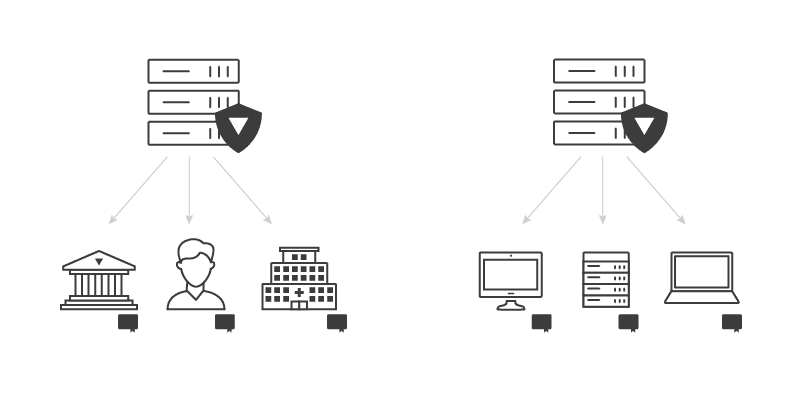

Les autorités de certification (CA) sont chargées de créer des certificats numériques et sont responsables des politiques, pratiques et procédures de vérification des destinataires et de délivrance des certificats.

Plus précisément, les propriétaires et exploitants d'une CA déterminent :

- Méthodes de vérification des bénéficiaires de certificats

- Types de certificats délivrés

- Paramètres contenus dans le certificat

- Procédures de sécurité et d'exploitation

Une fois que les autorités de certification ont pris ces décisions, elles doivent formellement documenter leurs politiques. À partir de là, c'est aux consommateurs de certificats de décider du degré de confiance qu'ils souhaitent accorder aux certificats délivrés par une autorité de certification donnée.

Fonctionnement du processus de création de certificats

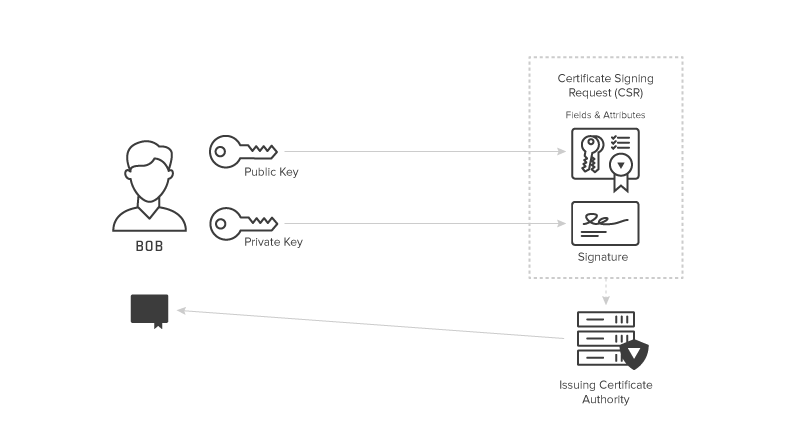

Le processus de création du certificat repose largement sur le chiffrement asymétrique et fonctionne comme suit :

- Une clé privée est créée et la clé publique correspondante est calculée.

- L'autorité de certification demande tous les attributs d'identification du propriétaire de la clé privée et vérifie ces informations.

- La clé publique et les attributs d'identification sont encodés dans une demande de signature de certificat (CSR).

- Le CSR est signé par le propriétaire de la clé pour prouver la possession de cette clé privée.

- L'autorité de certification émettrice valide la demande et signe le certificat avec sa propre clé privée.

Tout le monde peut utiliser la partie publique d'un certificat pour vérifier qu'il a bien été émis par l'autorité de certification en confirmant qui est le propriétaire de la clé privée utilisée pour signer le certificat. Et, en supposant qu'ils jugent cette autorité de certification digne de confiance, ils peuvent vérifier que tout ce qu'ils envoient au détenteur du certificat parviendra bien au destinataire prévu et que tout ce qui est signé à l'aide de la clé privée du détenteur du certificat a bien été signé par cette personne/cet appareil.

Il est important de noter que, dans ce processus, l'autorité de certification dispose elle-même d'une clé privée et d'une clé publique correspondante, ce qui rend nécessaire la mise en place d'une hiérarchie des autorités de certification.

Comment les hiérarchies d'AC et les AC racine créent des couches de confiance

Étant donné que chaque autorité de certification dispose de son propre certificat, des niveaux de confiance sont créés à travers des hiérarchies d'autorités de certification, dans lesquelles les autorités de certification émettent des certificats pour d'autres autorités de certification. Cependant, ce processus n'est pas circulaire, car il existe en fin de compte un certificat racine. Normalement, les certificats ont un émetteur et un sujet qui sont deux parties distinctes, mais celles-ci sont identiques pour les autorités de certification racines, ce qui signifie que les certificats racines sont auto-signés. Par conséquent, les utilisateurs doivent intrinsèquement faire confiance àl'autorité de certification racinepour pouvoir faire confiance à tous les certificats qui remontent à celle-ci.

Comment sécuriser une autorité de certification racine

Tout cela rend la sécurité des clés privées particulièrement importante pour les autorités de certification. Une clé privée tombant entre de mauvaises mains est toujours grave, mais cela est particulièrement dévastateur pour les autorités de certification, car cela permet à quelqu'un d'émettre des certificats de manière frauduleuse.

Les contrôles de sécurité et l'impact des pertes deviennent encore plus sévères à mesure que l'on remonte dans la hiérarchie des autorités de certification, car il n'existe aucun moyen de révoquer un certificat racine. Si une autorité de certification racine est compromise, l'organisation doit rendre publique cette faille de sécurité. Par conséquent, les autorités de certification racines sont soumises aux mesures de sécurité les plus strictes.

Pour répondre aux normes de sécurité les plus strictes, les autorités de certification racine ne devraient presque jamais être en ligne. La meilleure pratique consiste à stocker leurs clés privées dans des coffres-forts de niveau NSA, situés dans des centres de données à la pointe de la technologie et sécurisés 24 h/24, 7 j/7 par des caméras et des gardes physiques. Toutes ces mesures peuvent sembler extrêmes, mais elles sont nécessaires pour protéger l'authenticité d'un certificat racine.

Bien qu'une autorité de certification racine doive être hors ligne 99,9 % du temps, il existe certains cas où elle doit être en ligne. Plus précisément, les autorités de certification racine doivent être en ligne pour créer des clés publiques, des clés privées et de nouveaux certificats, ainsi que pour s'assurer que leur propre matériel de clé est toujours légitime et n'a pas été endommagé ou compromis de quelque manière que ce soit. Idéalement, les autorités de certification racine devraient effectuer ces tests environ 2 à 4 fois par an.

Enfin, il est important de noter que les certificats racine ont une durée de validité limitée. Les certificats racine ont généralement une durée de validité de 15 à 20 ans (contre environ sept ans pour les certificats délivrés par des autorités de certification subordonnées). Il n'est pas facile d'introduire et d'instaurer la confiance dans une nouvelle racine, mais il est important que ces certificats aient une durée de validité limitée, car plus ils sont utilisés longtemps, plus ils deviennent vulnérables aux risques de sécurité.

Déterminer le niveau optimal de la hiérarchie des CA de votre site PKI

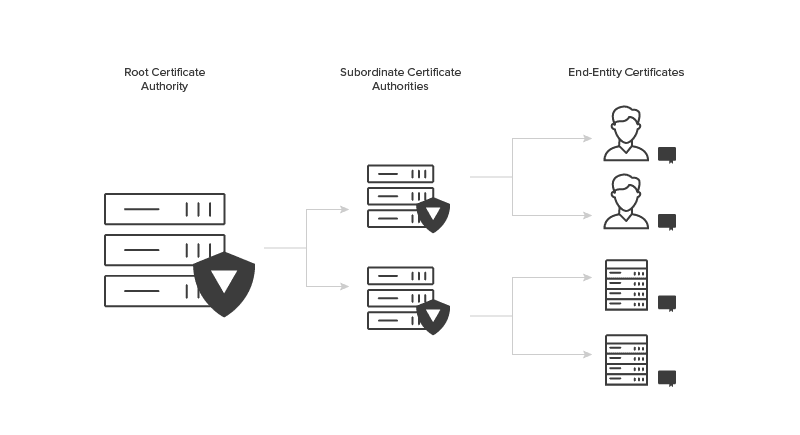

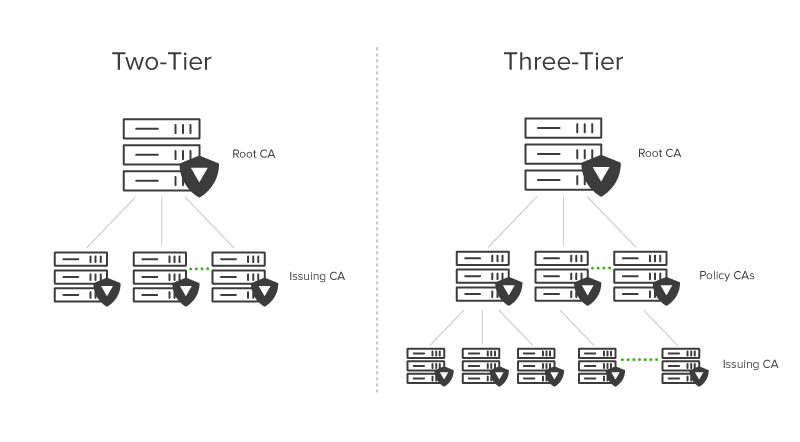

Une hiérarchie CA comprend généralement deux niveaux, suivant la chaîne Autorité de certification racine → Autorités de certification subordonnées → Certificats d'entité finale.

Une hiérarchie à deux niveaux est absolument nécessaire au minimum, car une autorité de certification racine doit être hors ligne 99,9 % du temps, ce qui est une norme difficile à respecter pour les autorités de certification subordonnées qui émettent régulièrement des certificats, car elles doivent être en ligne pour émettre de nouveaux certificats.

Bien que les autorités de certification subordonnées fassent tout leur possible pour protéger leurs certificats, elles présentent un risque de sécurité beaucoup plus élevé que les autorités de certification racine. Contrairement à ces dernières, les autorités de certification subordonnées ont toutefois la possibilité de révoquer des certificats. Ainsi, toute faille de sécurité est plus facile à résoudre que dans le cas des autorités de certification racine (qui ne peuvent pas révoquer de certificats).

Cela dit, une hiérarchie à deux niveaux est généralement suffisante pour assurer la sécurité. Plus une hiérarchie CA comporte de niveaux, plus l'utilisabilité et l'évolutivité de la PKI difficiles. En effet, chaque niveau supplémentaire augmente la complexité des politiques et des procédures régissant la PKI.

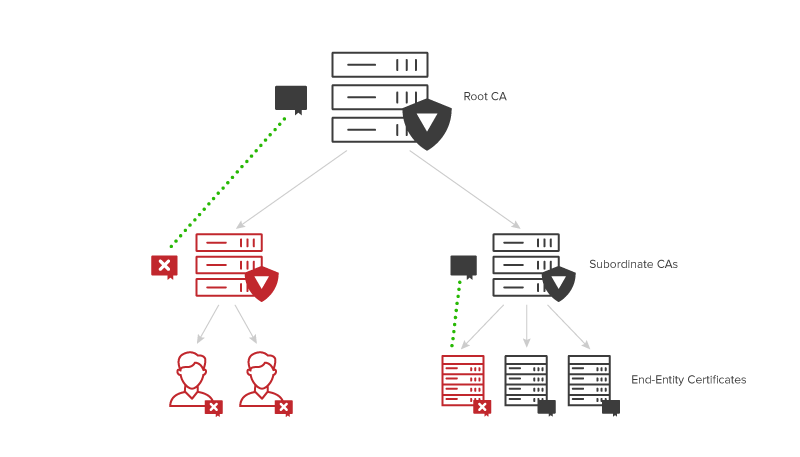

Gestion de la révocation au moyen de listes de révocation de certificats

Si une autorité de certification subordonnée est compromise de quelque manière que ce soit ou souhaite révoquer un certificat pour une raison quelconque, elle doit publier une liste de révocation de tous les certificats émis qui ne doivent pas être considérés comme fiables. Cette liste, appeléeliste de révocation de certificats(CRL), est essentielle à PKI .

Si les autorités de certification sont tenues de publier des listes de révocation de certificats (CRL), il appartient aux utilisateurs de certificats de décider s'ils souhaitent consulter ces listes et comment réagir en cas de révocation d'un certificat. Une fois encore, cela illustre parfaitement la similitude entre les certificats numériques et les permis de conduire, car le processus de vérification dépend généralement de la nécessité du certificat (pensez à la différence entre utiliser un permis récemment expiré pour acheter de l'alcool et passer un contrôle de l'autorité d'horodatage (TSA)).

Dans de nombreux cas, les consommateurs de certificats choisissent de ne pas vérifier les listes CRL, car cela ralentit le processus d'authentification. Les consommateurs de certificats peuvent également choisir jusqu'où remonter dans la hiérarchie CA dans le cadre de la vérification, en gardant à l'esprit que plus ils remontent loin, plus le processus est long.

Bien que la vérification des listes CRL (et le fait de remonter jusqu'à l'autorité de certification racine pour ce faire) ralentisse le processus d'authentification, cette pratique devient de plus en plus courante à mesure que de plus en plus d'éléments sont mis en ligne et dépendent de certificats numériques pour leur sécurité. Prenons l'exemple des navigateurs Web. Auparavant, de nombreux navigateurs Web ne vérifiaient pas les certificats, car cela ralentissait la navigation, mais aujourd'hui, ces vérifications sont monnaie courante, car la sécurité sur Internet revêt une importance croissante.

Il est important de noter que les CRL ont elles-mêmes une date d'expiration, et qu'à l'expiration d'une CRL, tous les certificats émis par l'autorité de certification deviennent invalides. Si les autorités de certification veillent principalement à ce que les certificats n'expirent pas, ce qui est important, elles doivent également s'assurer que les CRL n'expirent pas, car cela pourrait entraîner la défaillance de l'ensemble PKI. Lorsque les autorités de certification racines se connectent, elles vérifient également que les CRL des autorités de certification subordonnées n'ont pas expiré pour cette raison.

Certificats racine de confiance

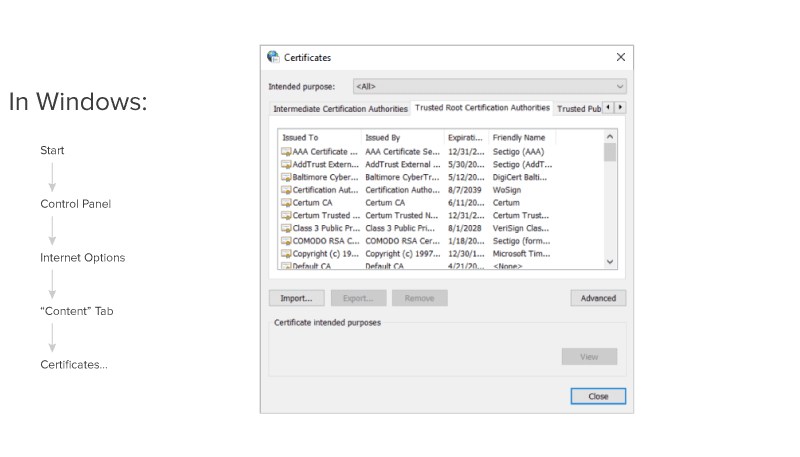

Aujourd'hui, tous les appareils et systèmes connectés à Internet (téléphones, ordinateurs portables, serveurs, systèmes d'exploitation, etc.) doivent interagir avec des certificats. Cette interaction généralisée avec les certificats a donné naissance au concept de certificat racine de confiance au sein des appareils et des systèmes d'exploitation.

Par exemple, tous les ordinateurs Microsoft disposent d'un magasin racine approuvé. Tout certificat pouvant être rattaché à ce magasin racine approuvé sera automatiquement approuvé par l'ordinateur. Chaque appareil et système d'exploitation est livré avec un magasin racine approuvé prédéfini, mais les propriétaires d'appareils peuvent définir des règles pour approuver des certificats supplémentaires ou pour ne pas approuver des certificats prédéfinis comme approuvés.

Pourquoi PKI est-il si important à l'ère numérique ?

PKI une importance capitale à l'ère numérique actuelle, car des millions d'applications et d'appareils connectés nécessitent désormais une certification. Il est essentiel d'authentifier et de gérer correctement les certificats pour ces technologies afin de garantir la sécurité de notre monde hautement connecté.

Pour bien illustrer l'importance de PKI l'ère numérique actuelle, retraçons son évolution depuis son apparition au milieu des années 1990.

La première vague : Les débuts de PKI (1995-2002)

La première vague de PKI qu'un petit nombre de certificats, qui avaient une grande valeur et n'étaient utilisés que dans des cas très spécifiques.

PKI cette époque, la principale utilisation de PKI consistait à délivrer des certificats aux sites Web de commerce électronique, qui pouvaient alors afficher l'icône de cadenas dans le navigateur afin de rassurer les consommateurs sur le fait qu'ils visitaient le bon site Web et que la connexion était sécurisée lorsqu'ils communiquaient leurs informations de carte de crédit pour effectuer un achat.

Certaines grandes organisations ont déployé PKI, mais ces projets, qui ont généralement duré deux ans et coûté des millions de dollars, n'ont abouti qu'à la délivrance d'une poignée de certificats, laissant ainsi un potentiel inexploité considérable.

À cette époque, presque tous les certificats étaient achetés auprès de fournisseurs publics et pouvaient coûter des milliers de dollars. Cela créait une source de revenus pour ces fournisseurs, qui s'engageaient à surveiller l'expiration des certificats et à alerter les destinataires en conséquence. Par conséquent, la gestion PKI relativement facile pour les organisations qui avaient réussi à la mettre en place.

La deuxième vague : L'émergence de l'entreprise PKI (2003-2010)

La deuxième vague de PKI exploser les cas d'utilisation en entreprise et a entraîné une série de nouveaux défis.

Le début des années 2000 a vu l'essor de la main-d'œuvre mobile, lorsque presque tous les employés ont reçu des ordinateurs portables et que la possibilité de travailler à distance est devenue monnaie courante. Du jour au lendemain, les employés ont dû accéder à des ressources en dehors du bureau, généralement via un VPN, ce qui a rendu l'authentification des appareils et la sécurisation de l'accès des utilisateurs distants aux systèmes plus importantes que jamais.

En réponse, les organisations ont identifié PKI le meilleur moyen d'authentifier leurs nouveaux collaborateurs mobiles. Plus précisément, elles ont commencé à installer des certificats sur les ordinateurs portables des employés (et tout autre appareil tel que les téléphones mobiles) afin de vérifier que les appareils se connectant au VPN ou accédant aux ressources depuis l'extérieur du bureau étaient bien ceux des employés et disposaient du software antivirus software pour accéder à ces systèmes.

Au cours de cette période, les certificats émis par les entreprises sont devenus comme des badges d'identification d'entreprise. Les organisations pouvaient déployer leurs propres certificats et même installer TLS SSL TLS sur leurs serveurs Web internes afin d'améliorer la sécurité en empêchant la circulation de mots de passe en clair sur le réseau.

Si cette approche de PKI aux entreprises de résoudre des problèmes importants liés à l'authentification des employés mobiles et au chiffrement des systèmes internes, elle a également créé une nouvelle série de défis pour garantir le bon fonctionnement du programme.

Tout d'abord, les organisations devaient consacrer beaucoup d'efforts à la conception d'infrastructures PKI robustes et sécurisées, conformes aux meilleures pratiques. Ensuite, elles devaient trouver des moyens de suivre correctement leurs infrastructures PKI afin de s'assurer que les certificats n'expiraient pas et/ou qu'ils n'étaient pas compromis et devaient être révoqués. Pour relever ces défis, la plupart des organisations ont mis en place des programmes PKI dirigés en interne par des employés possédant l'expertise nécessaire.

La troisième vague : Nouvelles utilisations et difficultés croissantes (2011-aujourd'hui)

La troisième vague de PKI, que nous connaissons encore aujourd'hui, comprend plusieurs nouvelles utilisations liées àl'Internet des objets (IoT)et quelques difficultés liées à la mise à PKI .

Aujourd'hui, les entreprises émettent des millions de certificats pourauthentifier une main-d'œuvre entièrement mobile et multi-appareils. Au-delà des appareils des employés, les entreprises doivent également gérer les certificats intégrés dans toutes sortes de systèmes cloud. Enfin,l'essor de IoT entraîné l'apparition de millions de nouveaux appareils connectés, qui doivent tous être sécurisés, authentifiés et capables de recevoir des mises à jour de micrologiciels. Toutes ces connexions rendent PKI importante que jamais et ont conduit à une croissance énorme dans ce domaine.

Mais à mesure que PKI en importance et en popularité, elle devient également plus complexe. Plus précisément,le monde numérique connecté d'aujourd'hui pose des défisen matière de PKI , notamment pour acheminer les certificats là où ils doivent aller, garantir qu'ils sont correctement vérifiés et mappés, et surveiller les certificats déjà émis. Les systèmes hérités qui ont été mis en place lors de la deuxième vague ont du mal à suivre le rythme. En fait,98 % des organisations actuelles reconstruiraient leur PKI elles le pouvaient.

La supervision, la gestion et la mise à jour de millions de certificats représentent une tâche tellement importante que la plupart des organisations font désormais appel à des fournisseurs de services gérés tiers et àdes outils spécialisés de gestion des certificats pour gérer leur PKI. Cette tendance est similaire au passage au cloud, les organisations étant passées de serveurs de données propriétaires à des fournisseurs de cloud computing tiers.

Le recours à un fournisseur de services gérés pour PKIpermet à chaque organisation de concentrer l'expertise de ses employés sur des domaines directement liés à son activité (plutôt que sur l'exploitation de l'infrastructure) et la protège contre le roulement du personnel parmi PKI . Plus important encore, cela améliore PKI et la sécurité PKI en donnant accès à une grande équipe spécialisée dans le développement et l'exécution PKI basés sur les meilleures pratiques.

Quels sont les défis courants que PKI résout ?

Parmi les cas PKI les plus courants PKI , on peut citer :

- TLS pour sécuriser la navigation sur le Web et les communications

- Signatures numériques sur software

- Accès restreint aux intranets d'entreprise et aux VPN

- Accès Wi-Fi sans mot de passe basé sur la propriété de l'appareil

- Cryptage des courriels et des données

IoT PKI l'une des tendances à l'origine de l'explosion des certificats et PKI . Ces cas d'utilisation couvrent tous les secteurs, car tout appareil connecté, aussi anodin soit-il, nécessite aujourd'hui une sécurité optimale. Par exemple, la violation de données chez Home Depot a commencé lorsque des pirates ont réussi à accéder au système de point de vente du détaillant en se connectant au réseau en se faisant passer pour une unité CVC non authentifiée.

Certaines des PKI les plus convaincantes PKI aujourd'hui concernent IoT.Les constructeurs automobilesetles fabricants d'appareils médicauxsont deux exemples parfaits d'industries qui introduisent actuellement PKI IoT .

Constructeurs automobiles et PKI

Les voitures produites aujourd'hui sont hautement connectées grâce à des fonctionnalités telles que le GPS intégré, les services d'appel à l'aide comme OnStar et les pièces automobiles qui surveillent elles-mêmes leurs besoins d'entretien. Ces capacités créent une multitude de points de connexion où des données et software sont échangées.

Si l'une de ces connexions n'est pas sécurisée, les conséquences pourraient être catastrophiques, car cela ouvrirait la porte à des personnes malveillantes qui pourraient pirater la voiture pour accéder à des données sensibles ou envoyer des logiciels malveillants aux véhicules afin de nuire délibérément aux personnes. Il est donc essentiel que chaque élément connecté de la voiture reçoive un certificat numérique afin degarantir la sécurité.

Fabricants de dispositifs médicaux et PKI

Les dispositifs médicaux, tels que les robots chirurgicaux et les stimulateurs cardiaques de nouvelle génération, sont également de plus en plus connectés et nécessitent donc des mesures de sécurité plus strictes. De plus, la FDA exige désormais que tous software aux dispositifs médicaux de nouvelle génération puissent être mis à jour, afin que les fabricants puissent facilement corriger les bugs involontaires et les failles de sécurité.

Si cette obligation contribue grandement à rendre ce software de nouvelle génération software avancé, elle crée également des vulnérabilités en multipliant les points de connexion que des personnes malveillantes peuvent pirater et contrôler. PKI ces vulnérabilités en délivrant des certificats aux appareils et à tous software lesquels ils communiquent, afin que chaque partie puisse authentifier les sources de données et s'assurer qu'elle n'accepte que les données et les mises à jour provenant de la source prévue.

Prêt à démarrer avec PKI?

PKI sécuriser notre monde numérique en protégeant les données et les communications sensibles et en vérifiant les identités numériques. Et à mesure que le nombre d'appareils et d'applications connectés explose, cette sécurité continue de gagner en importance.

Êtes-vous prêt à tester PKI ? Découvrez notre open-source et profitez d'essais gratuits. Créez votre première PKI robuste PKI vous familiariser avec le software, ou émettez sans effort des certificats pour votre produit pendant la phase de prototypage. En savoir plus.

Pour les entreprises en particulier, la mise en placePKI essentielle, mais ce n'est qu'une première étape. Il n'est pas facile de créer et de maintenir un PKI conforme aux meilleures pratiques et capable de gérer des millions de certificats numériques, mais c'est le défi auquel sont confrontées les entreprises d'aujourd'hui.

Vous souhaitez obtenir plus d'informations ? Que vous vous lanciez dans PKI que vous ayez besoin d'aide pour améliorer la gestion PKI ,Keyfactor vous aider. Contactez-nous et bénéficiez des conseils avisés PKI .