Der Widerruf von Zertifikaten ist eine wichtige und oft übersehene Funktion des Lebenszyklusmanagements von Zertifikaten. In diesem Blog befassen wir uns mit den wichtigsten Funktionen des Zertifikatswiderrufs, einschließlich Zertifikatswiderrufslisten (CRLs), Online Certificate Status Protocol (OCSP) und OCSP-Stapling.

Digitale Zertifikate werden verwendet, um Vertrauen in Online-Transaktionen zu schaffen. Die Doppelrolle der Zertifikate - Verschlüsselung der Kommunikation und Authentifizierung der Identität des Zertifikatsinhabers - bildet die Grundlage der Public Key Infrastructure (PKI).

Jedes Zertifikat hat auch eine begrenzte Gültigkeitsdauer, die ab dem1. September 2020 auf 13 Monate festgelegt ist. Während dieser Gültigkeitsdauer kann jedoch ein Zertifikatsinhaber und/oder eine Zertifizierungsstelle (CA), die das Zertifikat ausgestellt hat, erklären, dass das Zertifikat nicht mehr vertrauenswürdig ist. In diesen unglücklichen Fällen müssen die nicht vertrauenswürdigen Zertifikate widerrufen und die Nutzer darüber informiert werden. Dies geschieht, indem das nicht vertrauenswürdige TLS/SSL Zertifikat in eine Zertifikatswiderrufsliste (CRL) aufgenommen wird.

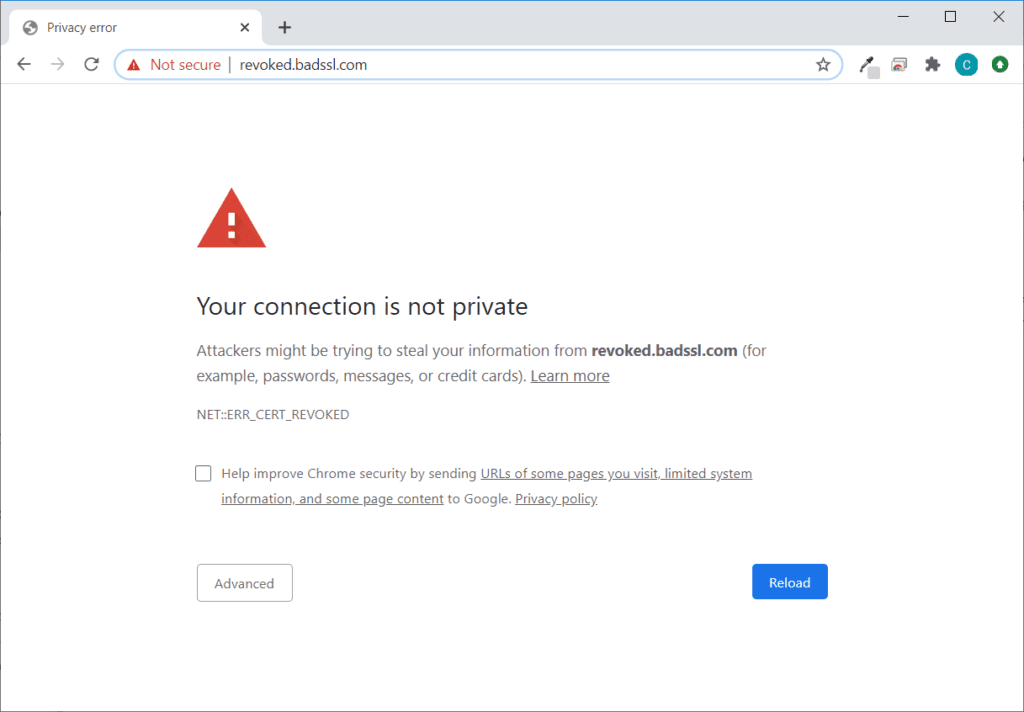

Hier ist ein Beispiel für eine Warnung vor einem widerrufenen SSL/TLS Zertifikat in Google Chrome(Bildquelle)

Was ist eine Zertifikatswiderrufsliste (CRL)?

Der Widerruf von Zertifikaten ist eine äußerst wichtige Komponente des Lebenszyklus von Zertifikaten. Es gibt viele Definitionen für eine CRL, aber vereinfacht gesagt enthält eine CRL eine Liste der widerrufenen Zertifikate - im Wesentlichen alle Zertifikate, die von der Zertifizierungsstelle oder dem Eigentümer widerrufen wurden und denen nicht mehr vertraut werden sollte.

Der CA Security Council definiert eine CRL als "eine digital signierte Datei mit einer Liste von Zertifikaten, die widerrufen wurden und noch nicht abgelaufen sind". Die digitale Signatur der CRL-Dateien durch die ausstellenden CAs ist wichtig, um die Authentizität der Datei zu beweisen und Manipulationen zu verhindern.

RFC 5280 beschreibt eine CRL als "eine mit einem Zeitstempel versehene und signierte Datenstruktur, die eine Zertifizierungsstelle (CA) oder ein CRL-Aussteller regelmäßig ausgibt, um den Widerrufsstatus betroffener digitaler Zertifikate mitzuteilen".

Je nach den internen Richtlinien einer Zertifizierungsstelle werden CRLs in regelmäßigen Abständen veröffentlicht, z. B. stündlich, täglich oder wöchentlich. Der Status eines Zertifikats in der CRL kann entweder "widerrufen" sein, wenn es unwiderruflich widerrufen wurde, oder "gehalten", wenn es vorübergehend ungültig ist.

Das Format einer CRL ist im X.509-Standard und in RFC5280 definiert. Jeder Eintrag in einer Zertifikatswiderrufsliste enthält die Identität des widerrufenen Zertifikats und das Datum des Widerrufs. Zu den optionalen Informationen gehören ein Zeitlimit, wenn der Widerruf für einen bestimmten Zeitraum gilt, und ein Grund für den Widerruf.

Wie Webbrowser und Anwendungen CRLs prüfen

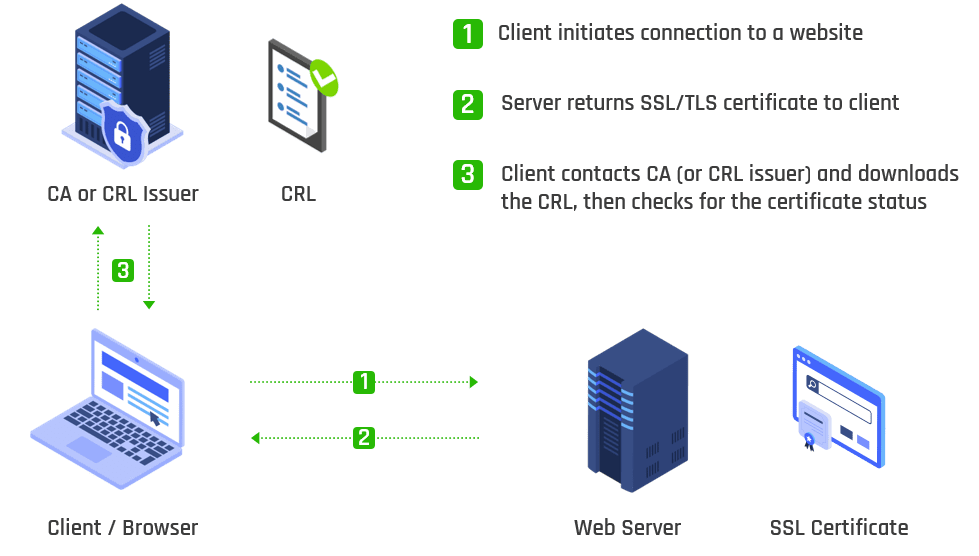

Zertifikate enthalten eine oder mehrere URLs, von denen der Browser oder die Anwendung die CRL-Antwort abrufen kann. Wenn ein Browser eine Verbindung zu einer TLS Verbindung zu einer Website aufbaut, wird das digitale Zertifikat des Servers validiert und auf Anomalien oder Probleme überprüft.

Während dieses Validierungsprozesses prüft der Webbrowser, ob das Zertifikat in der von der entsprechenden CA ausgestellten CRL aufgeführt ist. Je nach dem Status des Serverzertifikats stellt der Browser entweder eine sichere Verbindung her oder weist den Benutzer auf das widerrufene Zertifikat und das Risiko einer unverschlüsselten Sitzung hin.

Die Überprüfung der CRLs ist ein wesentlicher Schritt bei einer PKI-basierten Transaktion, da sie die Identität des Website-Besitzers verifizieren und feststellen, ob das zugehörige Zertifikat vertrauenswürdig ist.

Hier ist ein illustrierter Arbeitsablauf der Zertifikatswiderrufsprüfung mit CRL

Was ist ein CRL-Verteilungspunkt (CDP)?

Wenn eine Anwendung oder ein Browser den Status des Zertifikatswiderrufs überprüft, ruft sie/er die aktuelle CRL von einem angegebenen CRL-Verteilungspunkt (CDP) ab. Ein CDP ist der Ort auf einem LDAP-Verzeichnisserver oder Webserver, an dem eine CA CRLs veröffentlicht.

Nachdem die CRL abgerufen wurde, wird sie normalerweise zwischengespeichert, bis die CRL selbst abläuft. Der CDP muss jederzeit erreichbar sein, um sicherzustellen, dass Geräte oder Anwendungen bei Bedarf die neue CRL abrufen können. Andernfalls ist es nicht möglich, den Status des fraglichen Zertifikats zu ermitteln, und die Überprüfung des Zertifikatswiderrufsstatus schlägt fehl.

Warum sind CRLs wichtig?

Digitale Zertifikate werden aus vielen Gründen widerrufen, und es gibt viele aktuelle Beispiele für massenhafte Widerrufe von Zertifikaten. Zu den Gründen für den Widerruf von Zertifikaten gehören die folgenden:

- Die CA stellt fest, dass sie ein Zertifikat zu Unrecht ausgestellt hat.

- Ein Zertifikat wird für gefälscht gehalten oder als gefälscht erkannt

- Der private Schlüssel eines Zertifikats wurde kompromittiert

- Die ausstellende CA wurde kompromittiert

- Der Inhaber der Website stellt seine Geschäftstätigkeit ein und ist nicht mehr Eigentümer des Domainnamens oder des im Zertifikat definierten Servers

- Während der Website-Authentifizierung und -Validierung macht der Antragsteller falsche Angaben, oder der Website-Besitzer hat gegen die Bedingungen seiner Vereinbarung mit der Zertifizierungsstelle verstoßen

Was auch immer der Grund für den Widerruf eines Zertifikats sein mag, CRLs sind wichtig für den Schutz der Nutzer vor Man-in-the-Middle-Angriffen oder der Kommunikation mit einer betrügerischen Website, die sich als legitim ausgibt. Ohne die CRLs wären die Nutzer mit zahlreichen Sicherheits- und Datenschutzrisiken konfrontiert, wie z. B.:

- Verletzung von persönlichen oder sensiblen Daten. Ein Angreifer, der einen Man-in-the-Middle-Angriff durchführt, kann persönliche und sensible Daten abfangen, die der Benutzer auf einem Webserver eingibt. Bei diesen Informationen kann es sich um Sozialversicherungsnummern, Bankkontoinformationen, Kreditkartennummern, medizinische Daten usw. handeln.

- Identitätsdiebstahl und Impersonation. Ein bösartiger Akteur könnte in der Lage sein, die Identitätsnachweise zu erfassen, die der Benutzer zur Authentifizierung auf einem Webserver eingibt. Der Diebstahl und die Kompromittierung von Anmeldeinformationen ist ein Hauptgrund für Imitationsangriffe oder BEC-Kampagnen (Business Email Compromise). Darüber hinaus könnten Kriminelle diese Anmeldeinformationen nutzen, um das Konto des Benutzers zu übernehmen.

- Finanzieller Verlust. Wenn Bank-, Kreditkarten- und Anmeldeinformationen gestohlen werden, ist der Cyberkriminelle nur noch einen Schritt davon entfernt, das Geld des Benutzers zu stehlen.

- Installation von Malware. Der Zugriff auf eine unsichere Website ist für Kriminelle eine Möglichkeit, Malware auf dem Computer des Opfers zu installieren. Diese Malware wird dann verwendet, um persönliche Daten zu stehlen, Keylogger auszuführen oder den Computer zu kapern, um Teil eines größeren DDoS-Angriffs zu werden. Die Installation von Malware kann auch finanziell motiviert sein, indem eine Ransomware-Variante verwendet wird, die alle Daten auf dem Computer des Benutzers verschlüsselt.

Überlegungen zur Verwendung von CRLs

Obwohl es wichtig ist, eine aktuelle CRL zu haben, ist der Prozess nicht fehlerfrei. Obwohl jede Zertifizierungsstelle eine eigene CRL ausstellt, kann die Datei recht groß werden, was sie für die Verwendung in Geräten mit begrenztem Speicherplatz, wie Smartphones oder IoT , ineffizient macht.

Wenn eine CA eine CRL-Anfrage von einem Browser erhält, sendet sie die gesamte Datei mit den widerrufenen Zertifikaten dieser CA zurück. Der Browser muss dann die Liste analysieren, um festzustellen, ob das angeforderte Zertifikat widerrufen wurde oder nicht. Je nach Größe der Datei kann dieser Vorgang zu Latenzzeiten und Leistungseinbußen für Webnutzer führen.

Ein weiteres Problem besteht darin, dass der Client, wenn er nicht über eine "ausreichend aktuelle" Kopie der CRL verfügt, diese während der ersten Verbindung mit der Website abrufen muss, wodurch die Verbindung länger dauern kann.

Die Wahrheit ist, dass die Pflege von CRLs nicht geeignet ist, um kritische Informationen nahezu in Echtzeit freizugeben und zu verbreiten. Da die Browser CRLs zwischenspeichern, um Rechenaufwand zu vermeiden, kann ein Zeitfenster entstehen, in dem ein widerrufenes Zertifikat akzeptiert wird, was zu Datenschutz- und Sicherheitsrisiken für die Nutzer führt.

OCSP und OCSP-Heftung

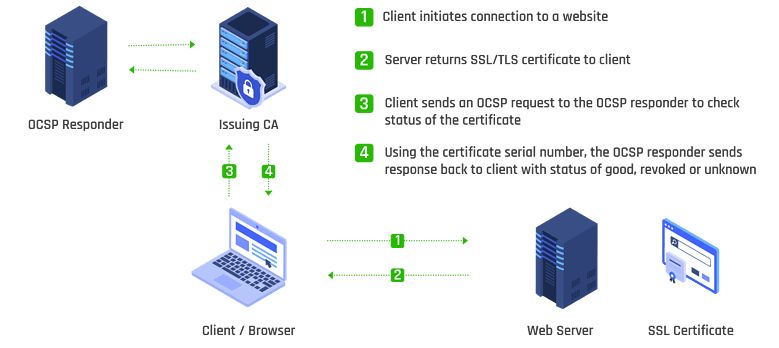

Eine weitere Methode zur Übermittlung von Informationen über gesperrte Zertifikate an Benutzer ist das Online Certificate Status Protocol (OCSP). Anstatt die neueste CRL herunterzuladen und zu analysieren, um zu prüfen, ob ein angefordertes Zertifikat auf der Liste steht, fordert der Browser den Status für ein bestimmtes Zertifikat vom Widerrufsserver der ausstellenden CA an.

Anhand der Seriennummer des Zertifikats prüft der OCSP-Dienst den Zertifikatsstatus, woraufhin die Zertifizierungsstelle mit einer digital signierten Antwort antwortet, die den Zertifikatsstatus enthält. Eine OCSP-Antwort enthält einen von drei Werten: "gut", "widerrufen" oder "unbekannt". OCSP-Antworten sind kleiner als CRL-Dateien und eignen sich für Geräte mit begrenztem Speicherplatz.

Hier ist ein illustrierter Arbeitsablauf der Zertifikatswiderrufsprüfung mit OCSP

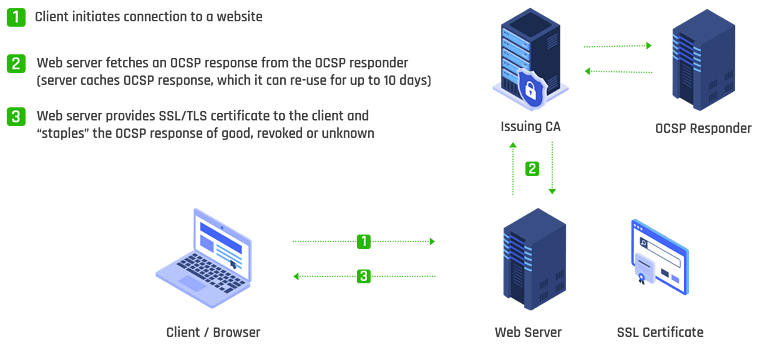

OCSP Stapling ist eine Erweiterung des Standard-OCSP-Protokolls und ist in RFC 6066 definiert. Durch die Aktivierung von OCSP Stapling entfällt die Notwendigkeit für einen Browser, OCSP-Anfragen direkt an die CA zu senden. Stattdessen speichert der Webserver die OSCP-Antwort der Zertifizierungsstelle im Zwischenspeicher, und wenn ein TLS -Handshake vom Client initiiert wird, "heftet" der Webserver die OSCP-Antwort an das Zertifikat, das er an den Browser sendet.

Hier ist ein illustrierter Arbeitsablauf der Zertifikatswiderrufsprüfung mit OCSP Stapling

OCSP-Stapling bietet mehrere Vorteile, darunter:

- Verbesserte Leistung, da der Browser den Status des Serverzertifikats erhält, wenn es benötigt wird, und der Overhead der Kommunikation mit der ausstellenden CA vermieden wird.

- Verbesserte Sicherheit durch die Minimierung von Fehlalarmen und die Verringerung der Anzahl von Angriffsvektoren.

- Verbesserter Schutz der Privatsphäre der Nutzer, da die CAs nur Anfragen von Websites und nicht von Nutzern erhalten.

Warum CRL- und OCSP-Überwachung so wichtig ist

Wenn eine CA ausfällt, können Sie keine neuen Zertifikate ausstellen, aber wenn Ihre CRL abgelaufen oder nicht erreichbar ist, werden alle Ihre Zertifikate sofort unbrauchbar. Wie bereits erwähnt, müssen die meisten Anwendungen die Gültigkeit von Zertifikaten anhand eines CRL- oder OCSP-Servers überprüfen. Wenn sie den CDP- oder OCSP-Responder nicht erreichen können oder wenn die CRL selbst abgelaufen ist, können die Benutzer nicht auf ihre Anwendung zugreifen.

Die Echtzeit- und kontinuierliche Widerrufsüberwachung durch Tools zur Automatisierung des Lebenszyklus von Zertifikaten wie Keyfactor Command kann sicherstellen, dass dies nicht geschieht (siehe Video unten).

Alles dreht sich um effizientes Management des Lebenszyklus von Zertifikaten

Ein effektiver und effizienter Widerruf von gefälschten, gefährdeten oder nicht vertrauenswürdigen Zertifikaten gewährleistet die Sicherheit und den Schutz von Millionen von Online-Transaktionen jeden Tag. Unternehmen müssen ihre digitalen Zertifikate automatisieren und zentral verwalten, um kostspielige Ausfälle oder Angriffe aufgrund des Widerrufs oder Ablaufs von Zertifikaten zu vermeiden.

Keyfactor Command ermöglicht es Ihnen, den Lebenszyklus von Schlüsseln und digitalen Zertifikaten in Ihrem Unternehmen zu verwalten und Transparenz von der Zertifikatserkennung und -überwachung bis hin zur Ausstellung, Erneuerung und Sperrung zu erhalten. Sehen Sie sich unsere On-Demand-Demos an, um mehr über unsere End-to-End-Plattform zur Automatisierung des PKI- und Zertifikatslebenszyklus zu erfahren .