Las empresas a menudo se enfrentan al desafío de definir qué significa la "identidad de máquina" dentro de su estrategia de seguridad. Esta falta de comprensión se extiende a los equipos de DevOps, seguridad, IAM e I&O, y otras unidades de negocio, que luego tienen dificultades para determinar los mejores enfoques para la gestión de identidades de máquinas. Cada grupo tiene una variedad de necesidades y preferencias de herramientas, y un enfoque interdepartamental basado en una estrategia centralizada a menudo ayuda a equilibrar las expectativas de cada unidad.

Según el informe State of Machine Identity Management de Keyfactor, el 18% de los encuestados afirmó que su organización no cuenta con una estrategia para gestionar la criptografía y las identidades de máquinas, y el 42% tiene una estrategia limitada que se aplica solo a ciertas aplicaciones o casos de uso.

Quizás lo más importante es que el 23% reveló que el mayor desafío para establecer una estrategia de gestión de identidades de máquinas a nivel empresarial era la insuficiencia o fragmentación de las herramientas de gestión.

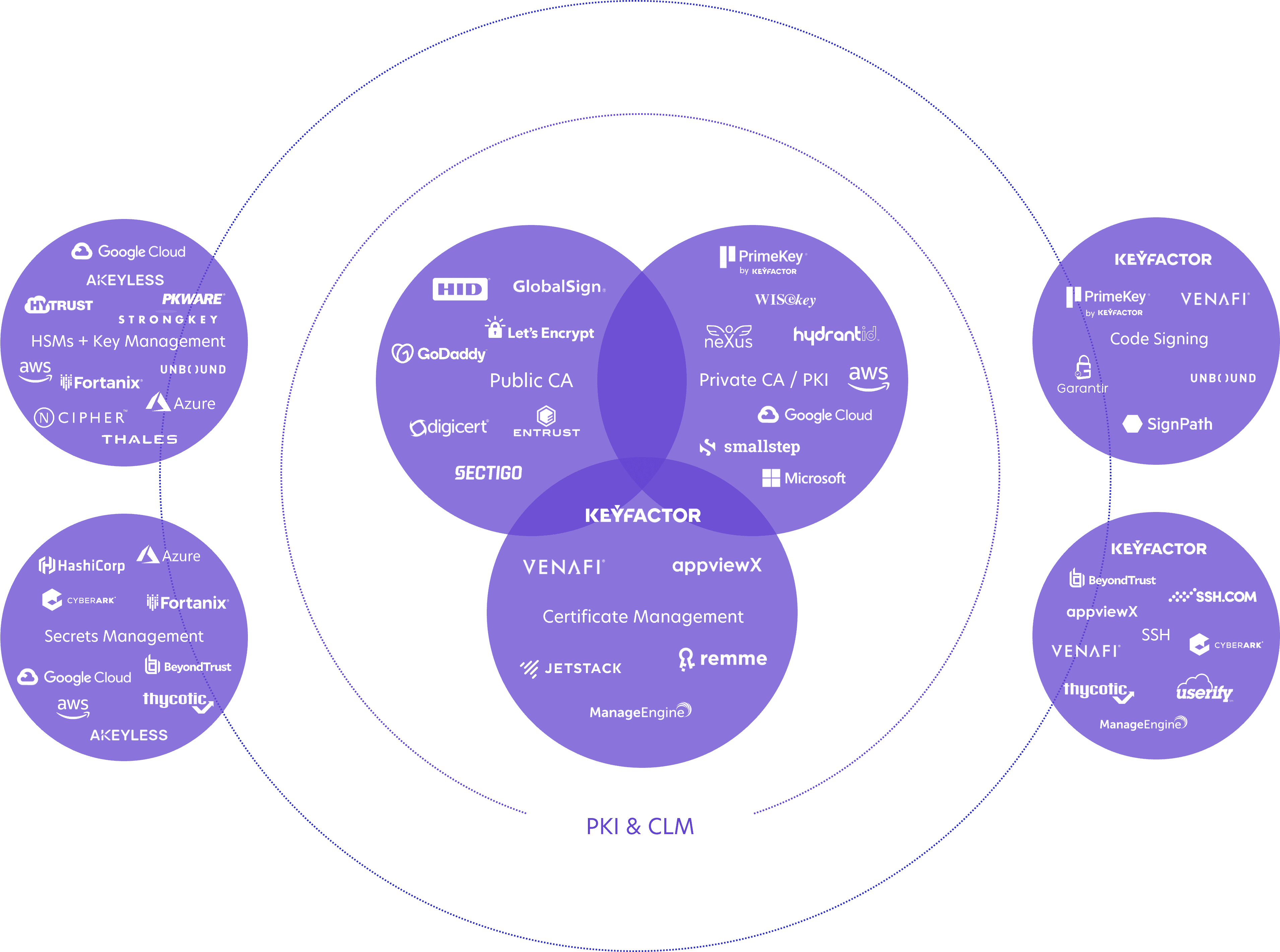

No existe una solución única para gestionar las máquinas de una empresa y sus claves, secretos y certificados. Los proveedores interpretan el significado de las identidades de máquinas y las herramientas de maneras únicas, pero esto solo aumenta la confusión a la hora de seleccionar las soluciones que mejor se adapten a sus necesidades.

Esta publicación tiene como objetivo aportar claridad y orientación en el panorama de las identidades de máquinas. Ofrece una visión general detallada de algunas de las herramientas disponibles para la gestión de identidades de máquinas, orientación sobre los casos de uso y capacidades de cada una, y detalles sobre algunos de los principales proveedores en este ámbito.

La convergencia de las herramientas de gestión de identidades de máquinas

En primer lugar, es fundamental comprender que la gestión de identidades de máquinas es tan importante como la gestión de identidades humanas. Sin embargo, las identidades de máquinas difieren completamente de las identidades humanas en forma, factor y función.

Las identidades de máquinas se pueden dividir en dos subgrupos: identidades de dispositivos e identidades de cargas de trabajo. Los dispositivos son máquinas físicas y pueden abarcar móviles, IoT, tecnología operativa u ordenadores de escritorio. Ejemplos de cargas de trabajo incluyen contenedores, máquinas virtuales, aplicaciones y servicios.

Utilice estos subgrupos como punto de partida para crear una definición clara de lo que significa "identidad de máquina" dentro de su organización, de modo que pueda establecer expectativas distintas que influirán en su estrategia.

Luego, realice una auditoría de sus prácticas actuales de gestión de identidades de máquinas para determinar dónde se encuentran las deficiencias. Esto le ayudará a encontrar las herramientas y los procesos que se ajusten a los requisitos específicos de los diversos equipos de su empresa.

Invertir en el conjunto de herramientas adecuado para la gestión de identidades de máquinas puede conducir a una mayor seguridad y a procesos más automatizados. Puede ayudar a su organización a expandir la visibilidad, acelerar la respuesta a incidentes y lograr una mayor productividad.

El informe Managing Machine Identities, Secrets, Keys and Certificates de Gartner identifica siete herramientas que gestionan identidades de cargas de trabajo, las cuales abarcan desde funcionalidades integradas en plataformas de proveedores IaaS hasta módulos de Software y Hardware de terceros.

Existe una convergencia continua de estas herramientas, y a menudo se intersecan en varios puntos para gestionar diferentes tipos de identidades de máquinas. Por ejemplo, todos los principales proveedores de IaaS ofrecen capacidades de gestión de secretos para ayudar a almacenar los secretos de las cargas de trabajo que se ejecutan en sus plataformas. A continuación, profundizamos en los detalles de cada una de las siete herramientas y elaboramos sobre sus capacidades y posibles casos de uso.

Módulos de seguridad de Hardware (HSM)

Los HSM son componentes a prueba de manipulaciones, conformes con FIPS 140, utilizados para asegurar anclajes de confianza y claves. Son la única herramienta en esta lista que converge con todas las demás. Esto se debe a que pueden utilizarse para generar y almacenar secretos de forma segura con todas las demás herramientas cuando se requiere una alta garantía.

Los HSM abarcan desde appliances de Hardware físicos, módulos virtualizados/distribuidos (vHSM) y módulos basados en la nube (HSM as a Service) que generan y almacenan claves criptográficas y ejecutan operaciones criptográficas para cifrar y firmar datos.

Sistemas de gestión de claves (KMS)

Las organizaciones con necesidades de cifrado de datos han estado utilizando sistemas de gestión de claves durante mucho tiempo. Las herramientas KMS, también conocidas como sistemas de gestión de claves empresariales (EKM), gestionan el ciclo de vida de las claves y se utilizan típicamente para almacenar y gestionar claves criptográficas empleadas para datos en reposo.

Las herramientas KMS gestionan y aplican la protección de claves para un amplio conjunto de diferentes aplicaciones y proporcionan mecanismos para auditar el uso de las claves. Se utilizan principalmente para la gestión de claves simétricas con la ayuda del soporte integrado (KMIP) en bases de datos populares para la gestión de claves, y el ciclo de vida de las claves utilizadas en proveedores IaaS mediante el uso de su oferta KMaaS integrada.

Gestión de claves y certificados de Secure Shell (SSH)

A diferencia de los certificados X.509, las claves SSH no caducan. Esto las hace válidas hasta que se eliminan activamente y puede resultar en una proliferación de claves. La gestión de claves SSH implica el descubrimiento, análisis, informes, rotación y la intermediación de claves SSH para eliminar el riesgo de proliferación de claves.

Las herramientas de gestión de claves SSH se ofrecen típicamente como Software o como servicio. Estas herramientas descubren claves SSH "fantasma" dentro de la infraestructura de red y la nube, y son capaces de construir grafos de confianza para el manejo de la rotación manual y automática de claves SSH.

Los certificados SSH se utilizan cada vez más como una alternativa más flexible y segura a las claves SSH, ya que pueden renovarse fácilmente con períodos de validez establecidos. Sin embargo, su uso aún no está generalizado y las herramientas de gestión no son maduras.

Gestión de secretos

Los gestores de secretos almacenan, emiten y rotan las claves, secretos y certificados utilizados por las aplicaciones. Sus principales casos de uso son el almacenamiento de secretos en escenarios de DevOps/DevSecOps y pipelines de CI/CD. Por ejemplo, la emisión de identidades a contenedores, cargas de trabajo IaaS y la protección de credenciales de la capa de aplicación, como claves de bases de datos y credenciales de cliente OAuth 2.0.

Los gestores de secretos se ofrecen como software o como servicio. Además de sus capacidades para el almacenamiento seguro de secretos, también proporcionan integraciones para entornos híbridos y multinube, utilizando soporte integrado para credenciales de terceros como mecanismo para autenticarse sin problemas en el gestor de secretos.

PKI y gestión de certificados

Con el crecimiento de la PKI, más máquinas que nunca utilizan certificados para cifrar las comunicaciones y autenticarse entre sí. Los sistemas de gestión de certificados también han cambiado la forma en que las organizaciones controlan y supervisan la emisión a través de múltiples CA.

Las ofertas de PKI y gestión de certificados pueden implementarse como Software, appliances virtuales o Hardware, o como servicio. Los proveedores de PKI se integran con los gestores de secretos para la emisión de certificados en escenarios DevOps. Realizan el descubrimiento de certificados y proporcionan una visión unificada de los certificados en entornos híbridos multinube y multica.

Investigaciones recientes revelaron que los profesionales de TI y seguridad identificaron la escalabilidad y el rendimiento (53%), así como el soporte para múltiples CA (45%), como capacidades críticas para la PKI y la gestión de certificados.

Gestión de acceso privilegiado (PAM)

Las herramientas PAM intermedian el acceso privilegiado con la ayuda de agentes, API y proxies, permitiendo a las organizaciones proteger el acceso privilegiado y prevenir el "privilege creep" (escalada de privilegios) mediante la gestión y supervisión de cuentas y accesos privilegiados, que a menudo incluyen claves SSH y credenciales.

Estas soluciones también pueden utilizarse para el descubrimiento de identidades y credenciales en la infraestructura de servidores y el código, así como para la gestión de contraseñas de aplicación a aplicación (AAPM). También son útiles cuando se requiere acceso just-in-time (JIT), gestión de sesiones privilegiadas o elevación de privilegios en los sistemas de destino. Cada vez más, las ofertas de PAM han estado proporcionando capacidades de gestión de secretos.

Herramientas integradas de IaaS

Los proveedores de infraestructura como servicio (IaaS), como AWS, Google Cloud Platform y Microsoft Azure, ofrecen capacidades integradas para almacenar secretos, claves y emitir identidades a las cargas de trabajo que se ejecutan dentro de sus servicios en la nube. Las capacidades de IaaS abarcan desde funciones KMS integradas, HSM basados en la nube, gestores de secretos y servicios de emisión y gestión de certificados.

Un vistazo a más de 15 proveedores líderes de herramientas de gestión de identidades de máquinas

Según Forrester, las identidades de máquinas crecen el doble de rápido que las identidades humanas. Las organizaciones suelen tener más máquinas que gestionar que personas. El número de cargas de trabajo supera cada vez más el número de dispositivos que deben gestionarse, y las empresas con frecuencia deben recurrir a proveedores para obtener ayuda adicional.

Existen múltiples proveedores con capacidades de gestión de identidades de máquinas. Al evaluar a los proveedores, considere sus capacidades para satisfacer las necesidades específicas de su industria, tamaño de empresa, dispositivos y base de usuarios.

Es posible que necesite trabajar con varias empresas para satisfacer todos sus requisitos. También buscará socios que tengan la flexibilidad de adaptarse a las necesidades cambiantes de su organización y que puedan gestionar todo el ciclo de vida de sus identidades de máquinas.

A continuación, se presenta un análisis más detallado de algunos de los líderes en el ámbito de la gestión de identidades de máquinas. Cada uno se especializa en una o varias de las diversas herramientas que hemos enumerado.

1. Keyfactor

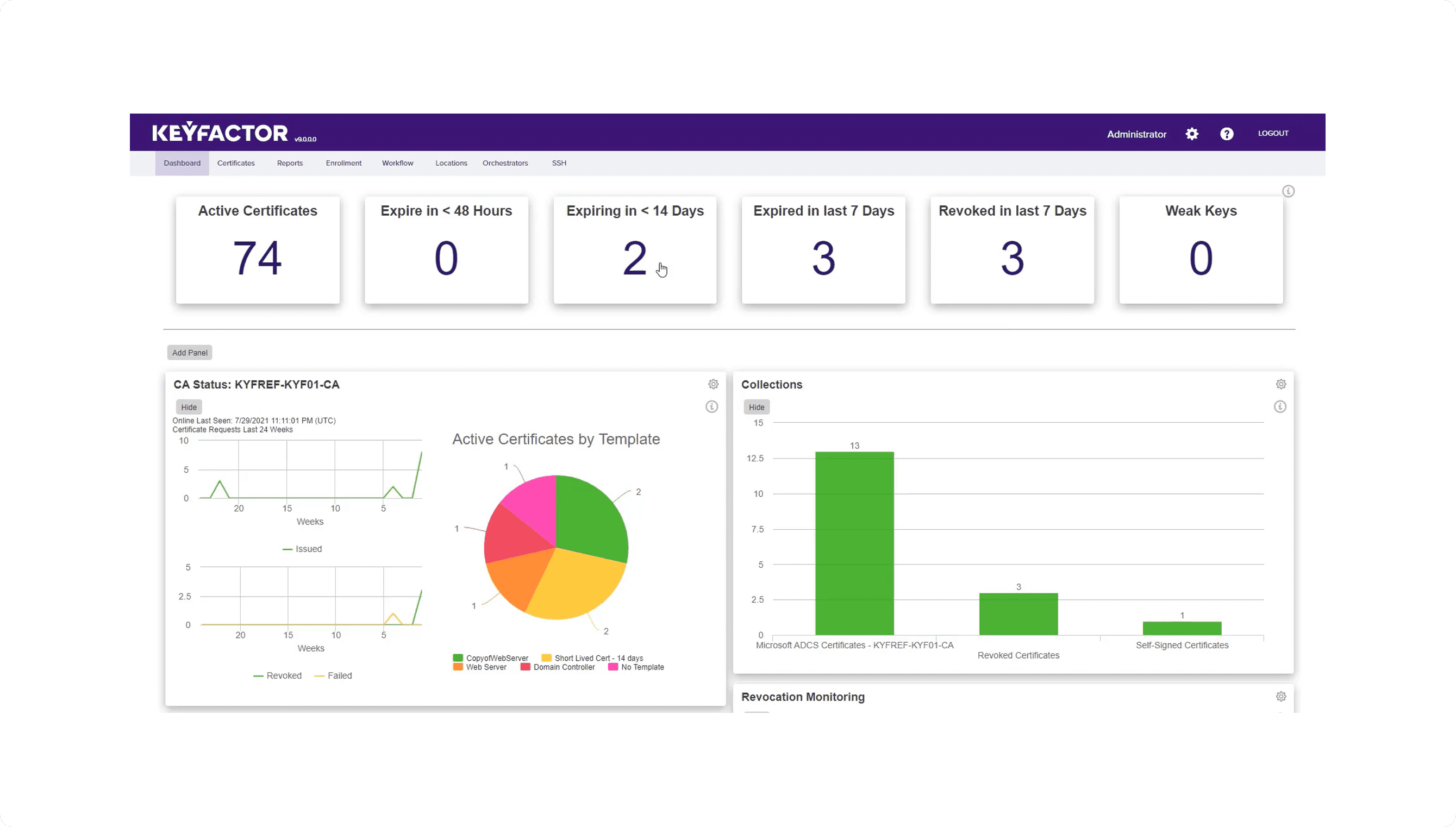

Herramientas: Keyfactor PKI as a Service, Keyfactor Command, Keyfactor Control, PrimeKey (by Keyfactor) EJBCA, PrimeKey (by Keyfactor) SignServer, KCrypt Key Manager

Resumen: Keyfactor es el líder en PKI cloud-first y gestión de identidades de máquinas, proporcionando una plataforma de Crypto-Agility de extremo a extremo para empresas y fabricantes de IoT. Keyfactor se fusionó recientemente con PrimeKey, el proveedor de soluciones PKI más ampliamente adoptado, para convertirse en el primer proveedor de la industria de una plataforma combinada para la emisión de certificados altamente escalable y la automatización del ciclo de vida.

Implementación: Gestionado, SaaS, Software y Appliance

Aspectos destacados: Keyfactor, inicialmente una empresa líder en consultoría PKI, pasó a ser una plataforma SaaS en 2014 y desde entonces ha experimentado un crecimiento superior al 300% y se ha clasificado en la lista de las 5000 empresas de más rápido crecimiento de Inc. en 2020 y 2021.

Consideraciones clave: Keyfactor ofrece múltiples soluciones flexibles para la automatización combinada del ciclo de vida de PKI y certificados como servicio, software o implementación híbrida. También ofrece complementos para la gestión de claves SSH, la firma segura de código y la gestión de claves de cifrado. Asegúrese de considerar cuidadosamente cómo desea implementar y qué características necesitará inicialmente frente a las futuras.

2. Akeyless

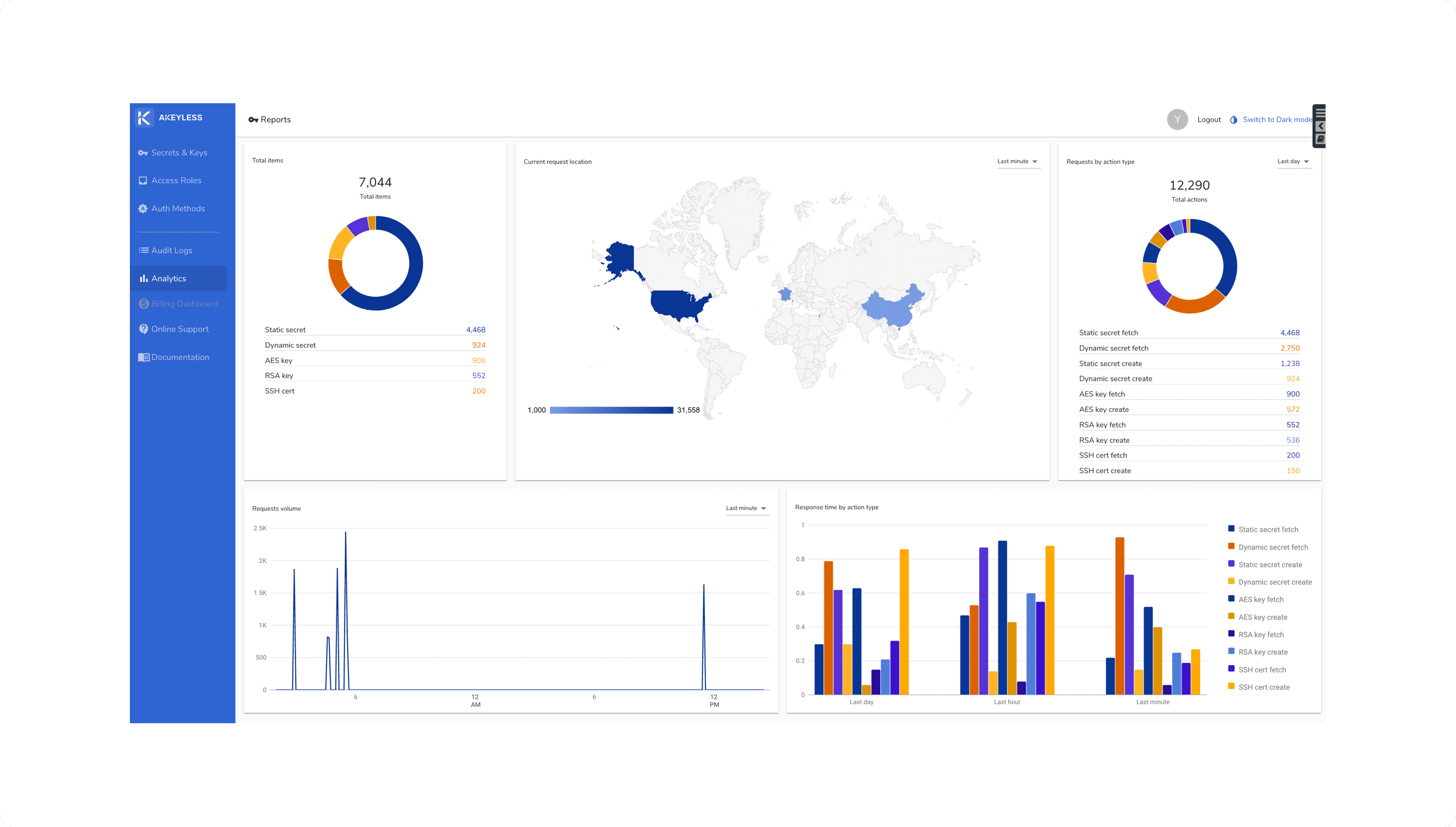

Herramientas: Akeyless Vault

Descripción general: Akeyless Vault es una plataforma basada en SaaS que combina la gestión de secretos (para identidades de cargas de trabajo) y el acceso remoto seguro. Gestiona automáticamente los secretos para herramientas DevOps y plataformas en la nube, protegiendo credenciales, tokens, claves API y contraseñas.

Implementación: SaaS e híbrida

Aspectos destacados: Akeyless es una empresa israelí fundada en 2018 que utiliza una tecnología patentada única con certificación FIPS 140-2, conocida como “criptografía de fragmentos distribuidos” (DFC), para proteger y asegurar secretos. Recientemente, recaudaron 14 millones de dólares en financiación de Serie A.

Consideraciones clave: No utilice las capacidades de emisión de certificados de los gestores de secretos sin controles. Los gestores de secretos deben integrarse con emisores PKI de confianza (CA públicas o privadas) y sistemas de gestión de certificados para garantizar que cada certificado sea de confianza, cumpla con la normativa y sea válido.

3. AppViewX

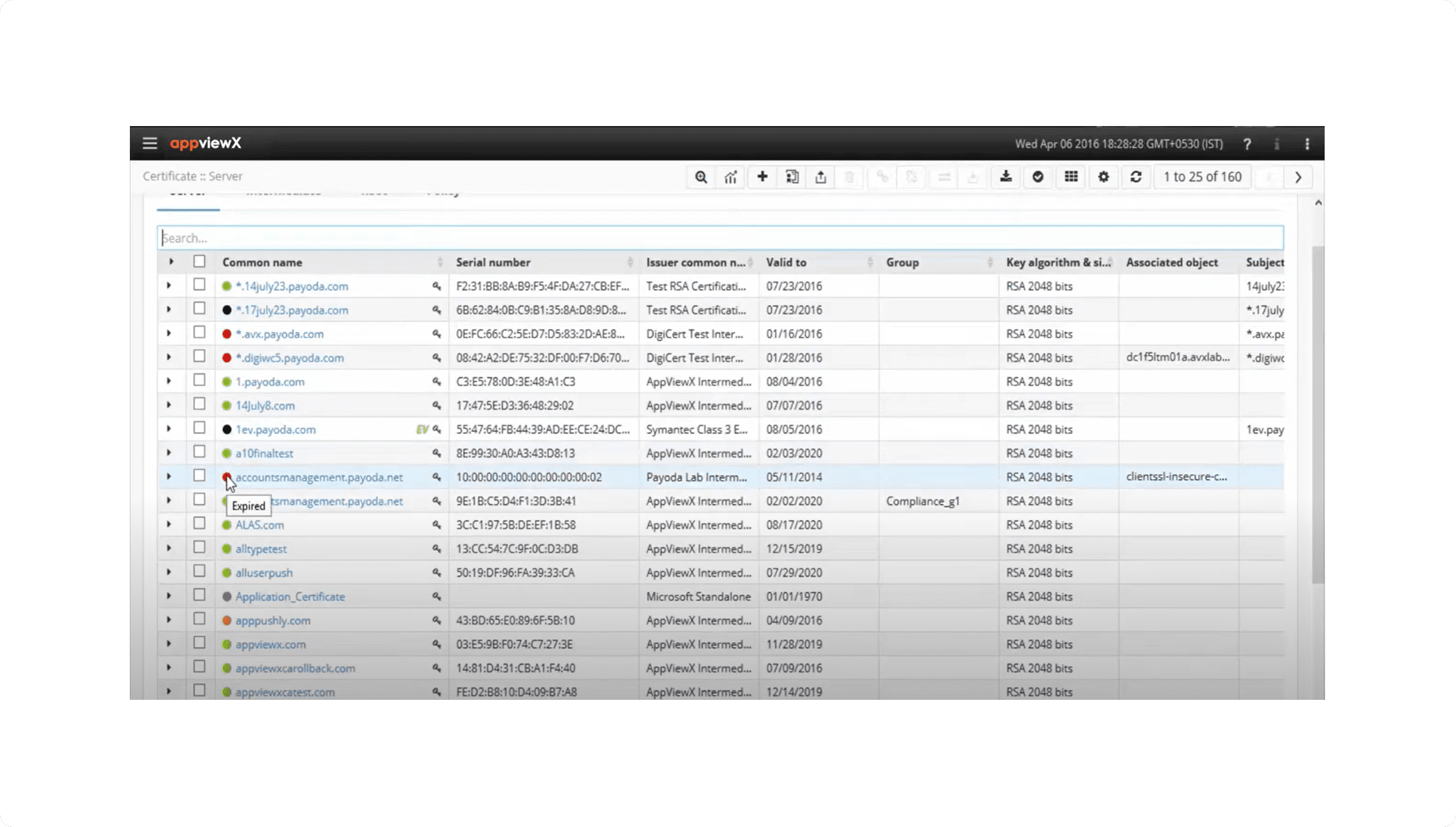

Herramientas: AppViewX Cert+

Descripción general: AppViewX es un proveedor de automatización de redes que ofrece capacidades de gestión de certificados y claves SSH con AppViewX Cert+. También se integra con proveedores de la nube de terceros, como Google Cloud Certificate Authority Service, para ofrecer “PKI como servicio”.

Implementación: Local y SaaS

Aspectos destacados: AppViewX es una empresa con sede en EE. UU. y equipos de I+D y soporte en la India. Aunque no ofrecen un servicio PKI gestionado, AppViewX se asoció recientemente con Google Cloud Certificate Authority Service (CAS) para ofrecer PKI como servicio junto con su plataforma Cert+.

Consideraciones clave: Al evaluar las herramientas de gestión de certificados, asegúrese de probar a fondo las integraciones, los casos de uso y la facilidad de instalación. Si omite la prueba de concepto (PoC), podría enfrentarse a una implementación prolongada, inflación de costes e incluso interrupciones del servicio. Si busca una solución basada en SaaS, asegúrese de que la funcionalidad sea equivalente a las ofertas locales.

4. Amazon Web Services (AWS)

Herramientas: AWS Secrets Manager, AWS CloudHSM, AWS Certificate Manager (ACM), ACM Private CA, AWS Key Management Service (KMS)

Descripción general: AWS ofrece una variedad de herramientas integradas para la gestión de secretos, la gestión de claves, la protección HSM, la PKI y la gestión de certificados para los servicios que se ejecutan dentro de AWS.

Implementación: Nube / IaaS

Aspectos destacados: AWS es ampliamente considerado un líder en seguridad IaaS. Introdujeron AWS Private Certificate Authority (PCA) en 2014 para emitir certificados privados dentro de los servicios de AWS.

Consideraciones clave: Las herramientas IaaS integradas están bien integradas con las cargas de trabajo que se ejecutan en el proveedor IaaS o están controladas por él. Sin embargo, pueden crear silos en escenarios multinube y carecen de integraciones de terceros y capacidades de automatización del ciclo de vida. Recomendamos utilizar una CA y una herramienta de gestión de PKI y certificados agnóstica de la nube para centralizar la visibilidad y el control.

5. Azure

Herramientas: Azure Dedicated HSM, Azure Managed HSM, Azure Key Vault

Descripción general: Azure actualmente no ofrece PKI. Sin embargo, proporciona múltiples opciones para la protección HSM, así como la gestión de claves y secretos con Azure Key Vault.

Implementación: Nube / IaaS

Aspectos destacados: Microsoft Azure sigue introduciendo nuevas características de seguridad en un esfuerzo por alcanzar a otros líderes de IaaS. En 2020, Azure e Intel se comprometieron a ofrecer una computación confidencial de próxima generación aprovechando Intel SGX.

Consideraciones clave: Las herramientas IaaS integradas están bien integradas con las cargas de trabajo que se ejecutan en el proveedor IaaS o están controladas por él. Sin embargo, pueden crear silos en escenarios multinube y carecen de integraciones de terceros y capacidades de automatización del ciclo de vida. Recomendamos utilizar una CA y una herramienta de gestión de PKI y certificados agnóstica de la nube para centralizar la visibilidad y el control.

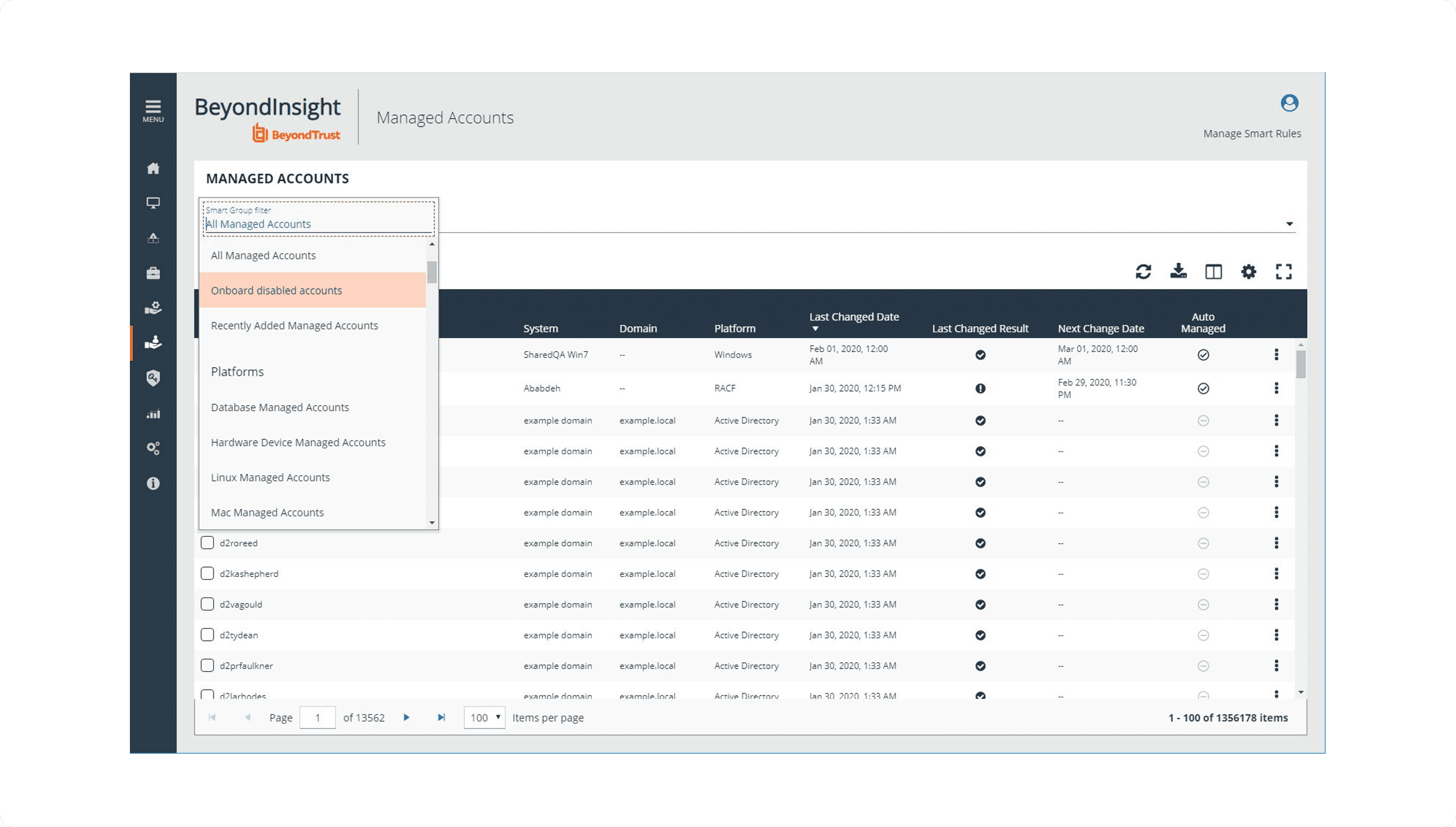

6. BeyondTrust

Herramientas: BeyondTrust Password Safe, BeyondTrust DevOps Secrets Safe

Descripción general: BeyondTrust es un líder de la industria en gestión de acceso privilegiado (PAM) con productos integrados y una plataforma que permite a las organizaciones reducir su superficie de ataque.

Implementación: SaaS y local

Aspectos destacados: BeyondTrust es un líder en el ámbito de PAM, en el que confían 20.000 clientes en todo el mundo, incluida la mitad de las empresas de Fortune 100. Bomgar adquirió Lieberman, Avecto y BeyondTrust en 2018, y presentó el nuevo BeyondTrust en 2019.

Consideraciones clave: Las herramientas PAM son potentes para el descubrimiento y la gestión del acceso privilegiado a sistemas y el acceso just-in-time (JIT). Sin embargo, estas herramientas no abordan la gestión de PKI y certificados, aunque en algunos casos pueden ofrecer gestión de claves SSH.

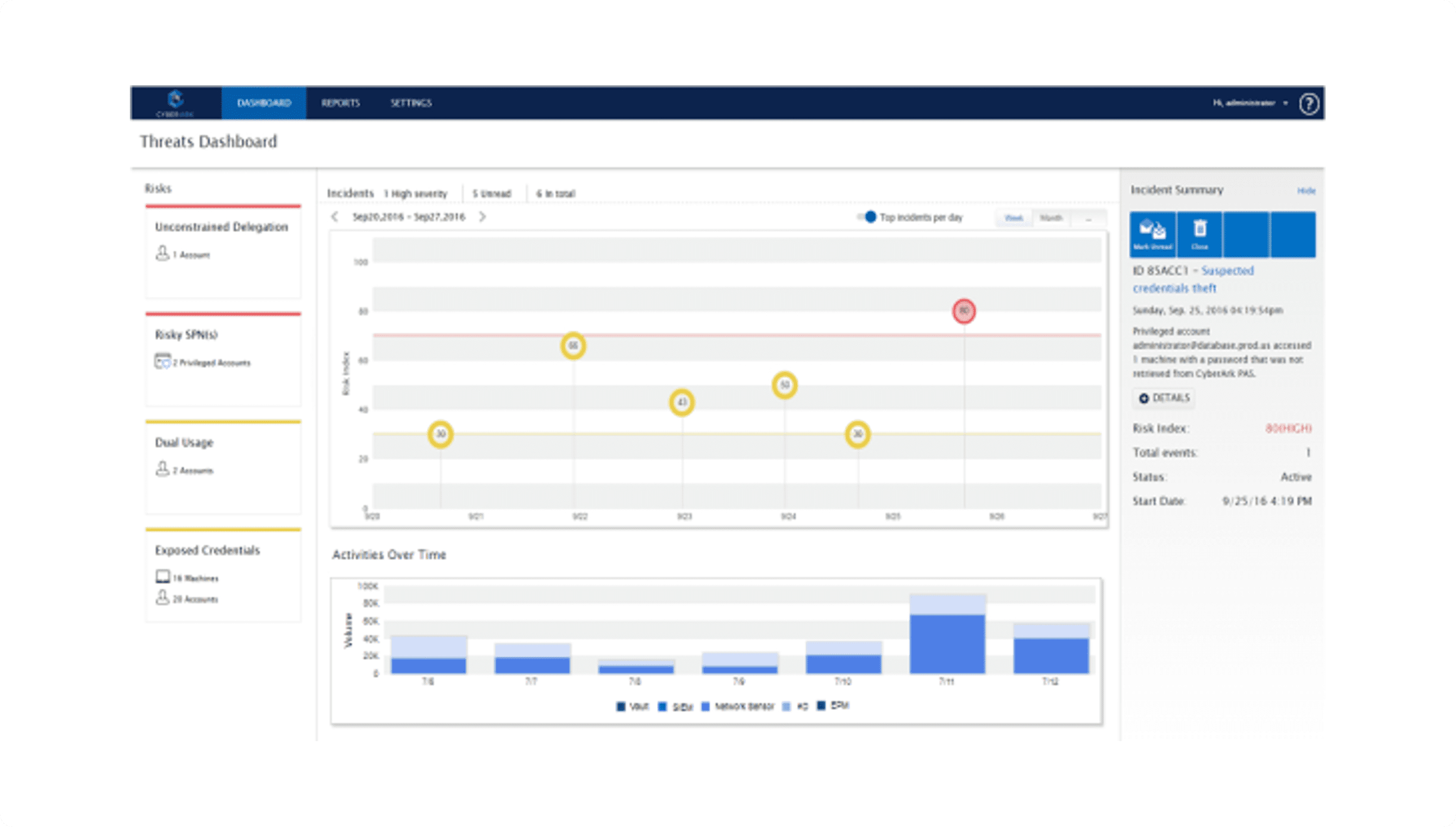

7. CyberArk

Herramientas: CyberArk Privileged Access Manager

Descripción general: La plataforma de seguridad de identidad de CyberArk combina IDaaS y autenticación robusta con la gestión de identidades privilegiadas. Su innovadora herramienta Blueprint puede utilizarse para crear hojas de ruta de seguridad altamente personalizadas.

Implementación: Autohospedado / SaaS

Aspectos destacados: Fundada en 1999, CyberArk es ampliamente considerada pionera y líder en PAM. También fue nombrada recientemente líder en The Forrester Wave: Identity as a Service (IDaaS) for Enterprise, Q3 2021.

Consideraciones clave: Las herramientas PAM son potentes para el descubrimiento y la gestión del acceso privilegiado a sistemas y el acceso just-in-time (JIT). Sin embargo, estas herramientas no abordan la gestión de PKI y certificados, aunque en algunos casos pueden ofrecer gestión de claves SSH.

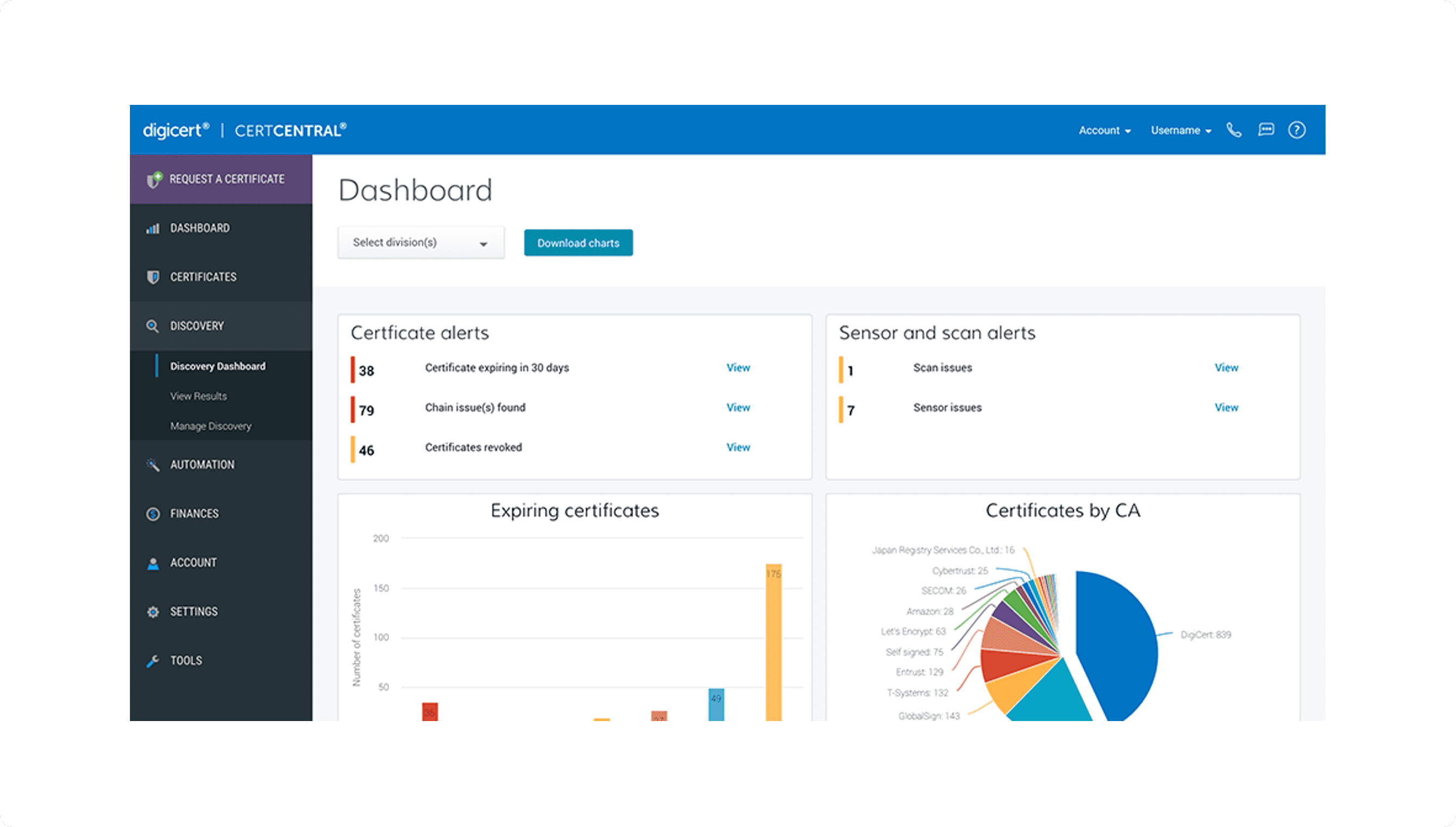

8. DigiCert

Herramientas: DigiCert CertCentral, DigiCert Enterprise PKI Manager

Descripción general: DigiCert es un proveedor líder de SSL/TLS que también ofrece soluciones de gestión de PKI y certificados dentro de la plataforma DigiCert One.

Implementación: SaaS, Híbrido y Local

Aspectos destacados: En 2020, DigiCert presentó su nueva plataforma DigiCert ONE, que incluye IoT Device Manager y Enterprise PKI Manager, en un esfuerzo por expandirse más allá de la emisión de SSL/TLS hacia la gestión de certificados.

Consideraciones clave: Las herramientas proporcionadas por las CA ofrecen capacidades limitadas de descubrimiento, automatización e integración preconfigurada. También carecen de soporte para entornos multi-CA y multinube. Las organizaciones deberían utilizar una herramienta de automatización del ciclo de vida de PKI y certificados que pueda integrarse con múltiples emisores (CA públicas, privadas, basadas en la nube y embebidas en DevOps).

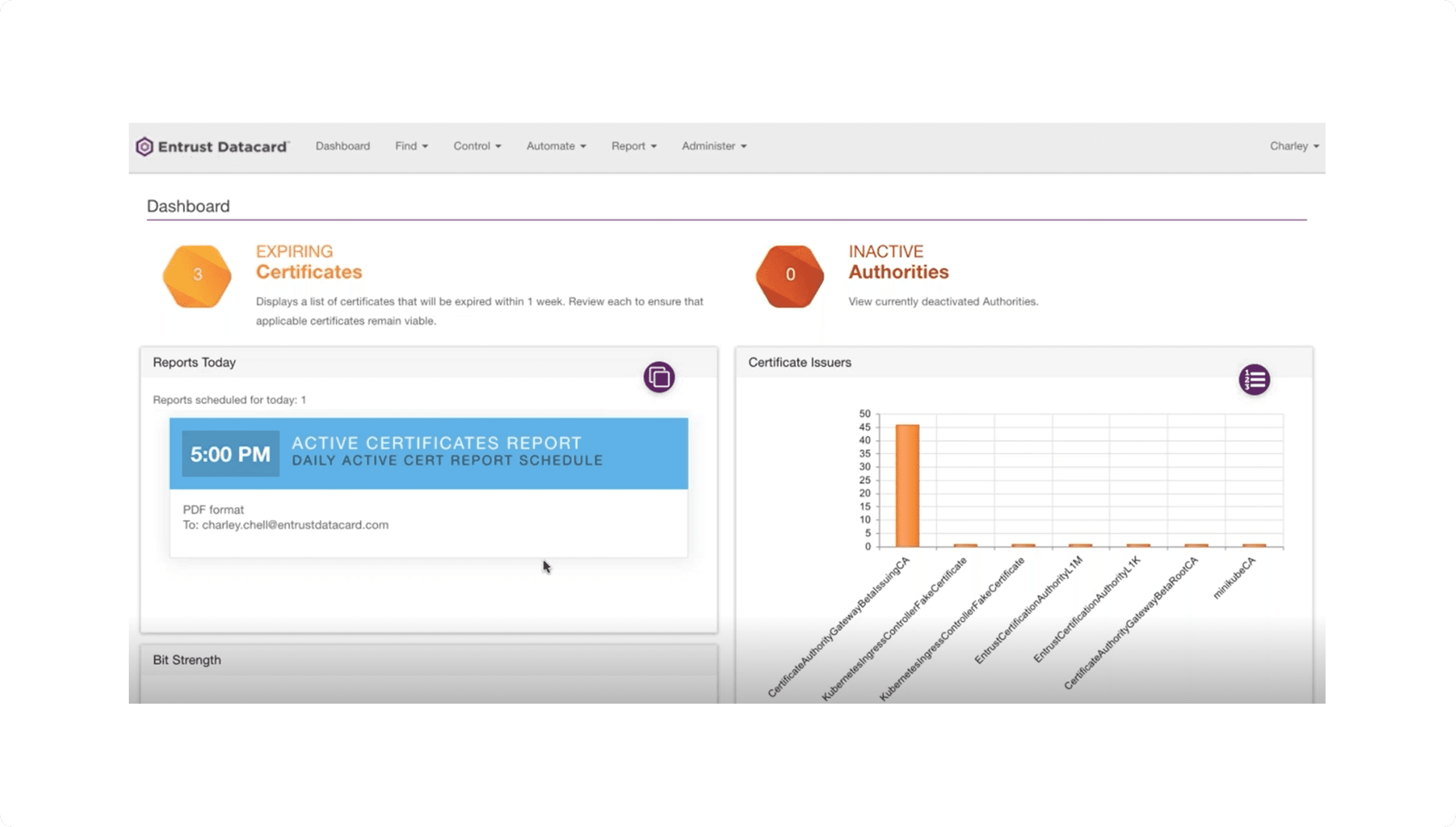

9. Entrust

Herramientas: Entrust Certificate Hub, Entrust Security Manager, Entrust PKI, nCipher nShield HSMs

Descripción general: Entrust es un líder global en identidades de confianza, pagos y protección de datos para instituciones financieras, gobiernos y otras organizaciones.

Implementación: SaaS, Hardware y Local

Aspectos destacados: Entrust Datacard cambió su marca a Entrust en 2020. Tienen un fuerte enfoque en la expansión a través de adquisiciones, con las recientes adquisiciones de Antelope, WorldReach, HyTrust en 2021 y nCipher en 2019.

Consideraciones clave: Las herramientas proporcionadas por las CA ofrecen capacidades limitadas de descubrimiento, automatización e integración preconfigurada. También carecen de soporte para entornos multi-CA y multinube. Las organizaciones deberían utilizar una herramienta de automatización del ciclo de vida de PKI y certificados que pueda integrarse con múltiples emisores (CA públicas, privadas, basadas en la nube y embebidas en DevOps).

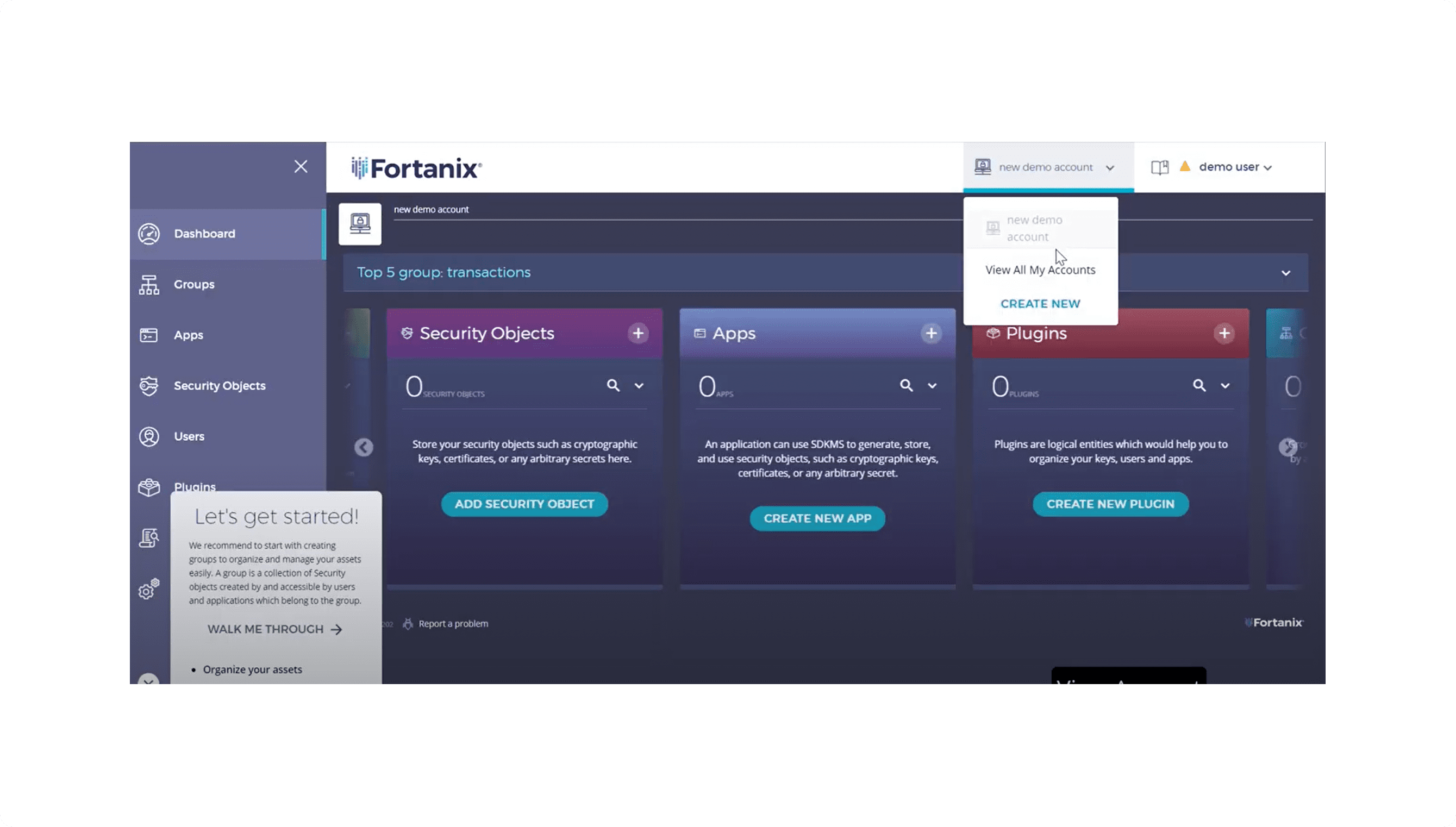

10. Fortanix

Herramientas: Fortanix Data Security Manager (DSM), Fortanix DSM SaaS

Descripción general: Fortanix es una plataforma de seguridad multinube con enfoque en los datos que utiliza su tecnología única de cifrado en tiempo de ejecución, basada en Intel SGX, para desvincular la seguridad de la infraestructura.

Implementación: SaaS y Local

Aspectos destacados: Fortanix es un disruptor en el espacio de los HSM tradicionalmente basados en hardware, ofreciendo soluciones modernas de software y HSM basados en SaaS, así como de computación confidencial que aprovechan el cifrado en tiempo de ejecución con Intel SGX.

Consideraciones clave: No todos los HSMs están construidos de la misma manera. Considere los modelos de implementación (hardware, virtual o en la nube), los niveles de certificación FIPS-140, el volumen/rendimiento y los modelos de precios al evaluar a los proveedores. Los HSMs virtualizados distribuidos y basados en SaaS emergentes ofrecen una alternativa atractiva a los HSMs de hardware tradicionales.

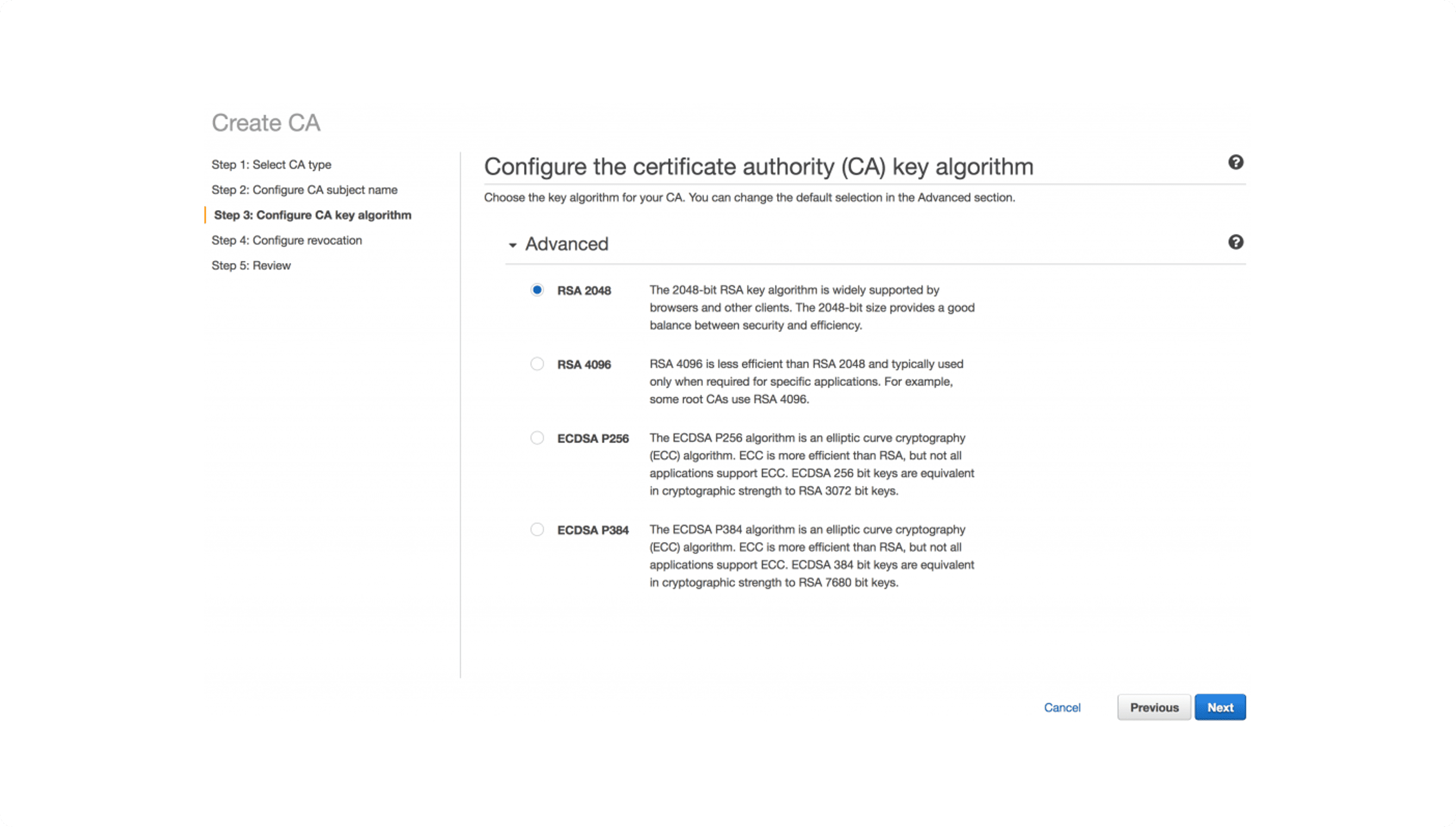

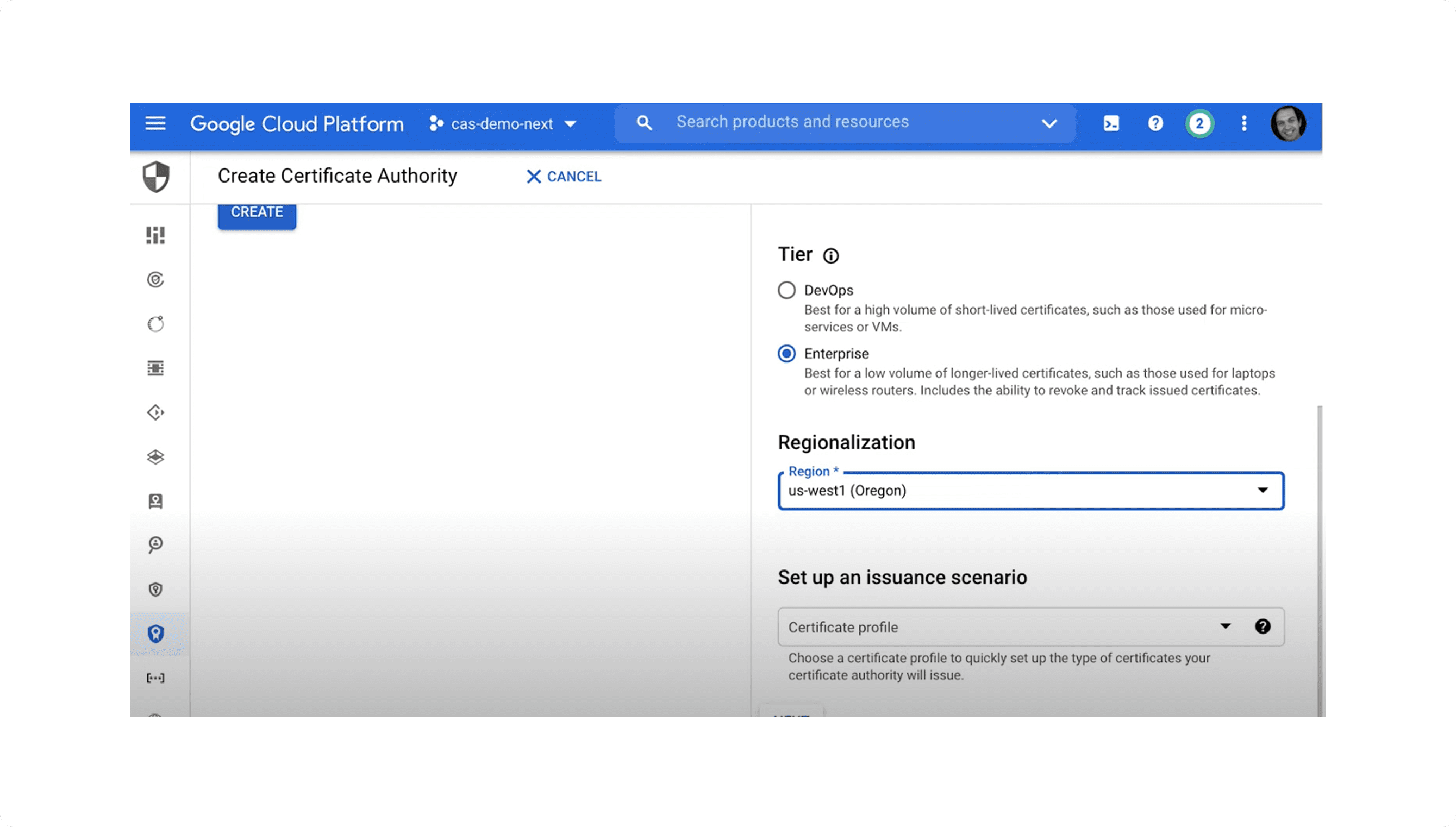

11. Google Cloud Platform (GCP)

Herramientas: GCP Certificate Authority Service (CAS), GCP Secrets Manager, GCP Cloud Key Management Service (KMS), GCP Cloud HSM

Descripción general: Google Cloud Platform completa el trío de los principales proveedores de IaaS, junto con AWS y Azure. Google anunció recientemente el lanzamiento de Certificate Authority Service (CAS) como un servicio de CA privada integrado, lo que lo posiciona por delante de Azure en cuanto a PKI y emisión de certificados.

Implementación: Nube / IaaS

Aspectos destacados: Google Cloud sigue implementando nuevas características y servicios de seguridad, incluida la versión de disponibilidad general (GA) de Google Cloud CAS en 2021.

Consideraciones clave: Las herramientas IaaS integradas están bien integradas con las cargas de trabajo que se ejecutan en el proveedor IaaS o están controladas por él. Sin embargo, pueden crear silos en escenarios multinube y carecen de integraciones de terceros y capacidades de automatización del ciclo de vida. Recomendamos utilizar una CA y una herramienta de gestión de PKI y certificados agnóstica de la nube para centralizar la visibilidad y el control.

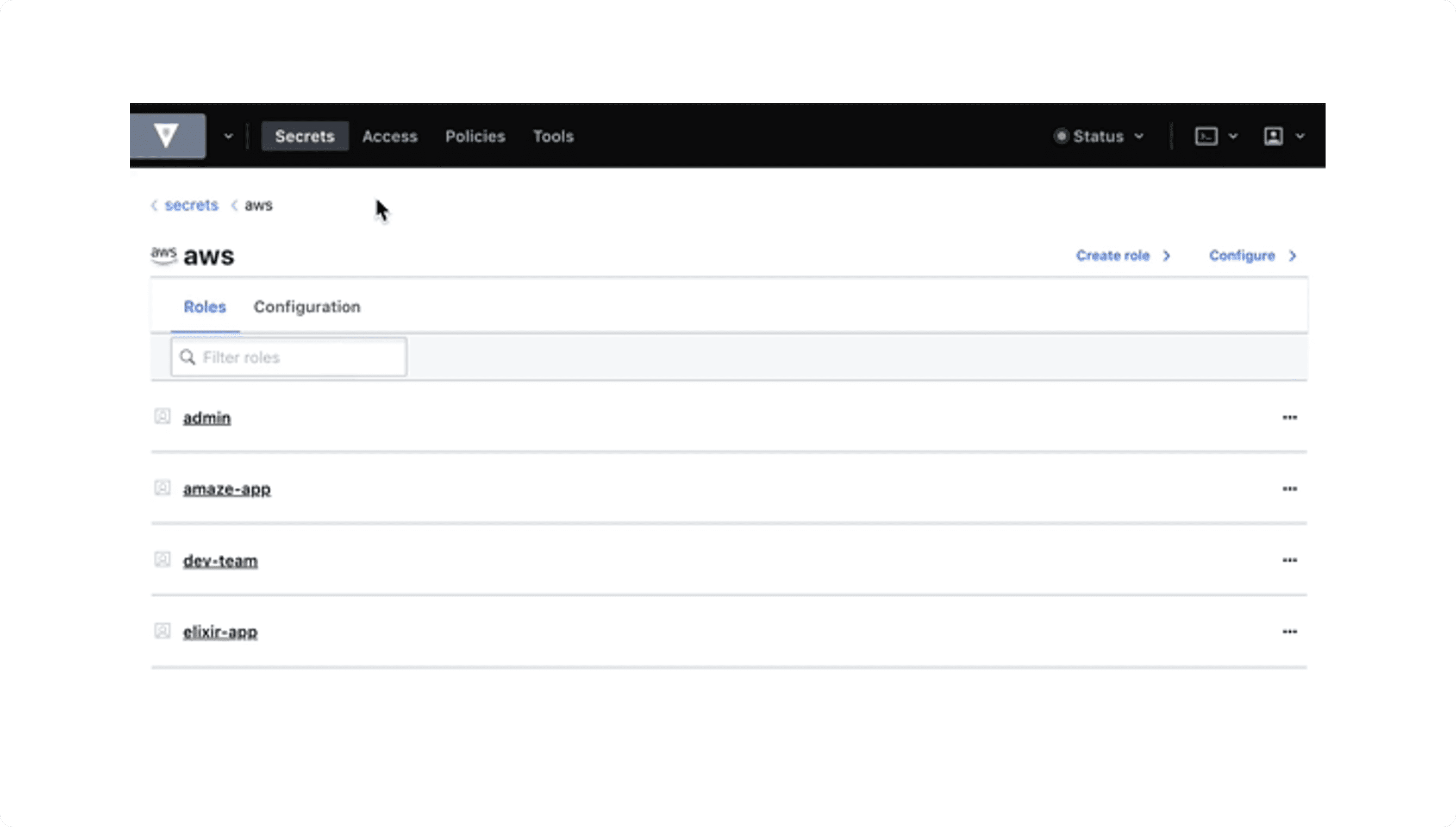

12. HashiCorp

Herramientas: HashiCorp Vault, HCP Vault

Descripción general: HashiCorp es una empresa de Software de infraestructura que marca una generación, centrada en infraestructura multinube, seguridad, redes y orquestación. HashiCorp Vault es un potente motor de gestión de secretos que permite a las organizaciones controlar estrictamente el acceso a tokens, contraseñas

Implementación: Open-source, SaaS y autohospedado

Aspectos destacados: HashiCorp introdujo recientemente la versión basada en SaaS de su motor de secretos Vault, HashiCorp Cloud Platform (HCP) Vault, con ubicaciones de alojamiento en Dublín, Londres y Fráncfort para cumplir con los requisitos del GDPR.

Consideraciones clave: No utilice las capacidades de emisión de certificados de los gestores de secretos sin los controles adecuados. Los gestores de secretos deben integrarse con emisores de confianza (CA públicas o privadas) y sistemas de gestión de certificados para garantizar que cada certificado sea de confianza, cumpla las normativas y sea válido.

13. Thales

Herramientas: Thales Data Protection on Demand (DPoD), Thales Luna HSMs, CipherTrust Manager, CipherTrust Cloud Key Manager

Descripción general: Thales es un líder de la industria en protección de datos, que ofrece soluciones HSM basadas en Hardware (Luna) y en la nube (DPoD) compatibles con FIPS 140, así como gestión de claves de cifrado con CipherTrust y Vormetric. Sus HSM son agnósticos de la nube y son el HSM preferido por Microsoft, AWS e IBM.

Implementación: Hardware y SaaS

Aspectos destacados: Thales ofrece una amplia gama de integraciones con la mayoría de las herramientas de esta lista, incluidos Keyfactor, HashiCorp y CyberArk. También introdujeron recientemente una nueva función de cifrado de doble clave para Microsoft 365.

Consideraciones clave: No todos los HSMs están construidos de la misma manera. Considere los modelos de implementación (hardware, virtual o en la nube), los niveles de certificación FIPS-140, el volumen/rendimiento y los modelos de precios al evaluar a los proveedores. Los HSMs virtualizados distribuidos y basados en SaaS emergentes ofrecen una alternativa atractiva a los HSMs de hardware tradicionales.

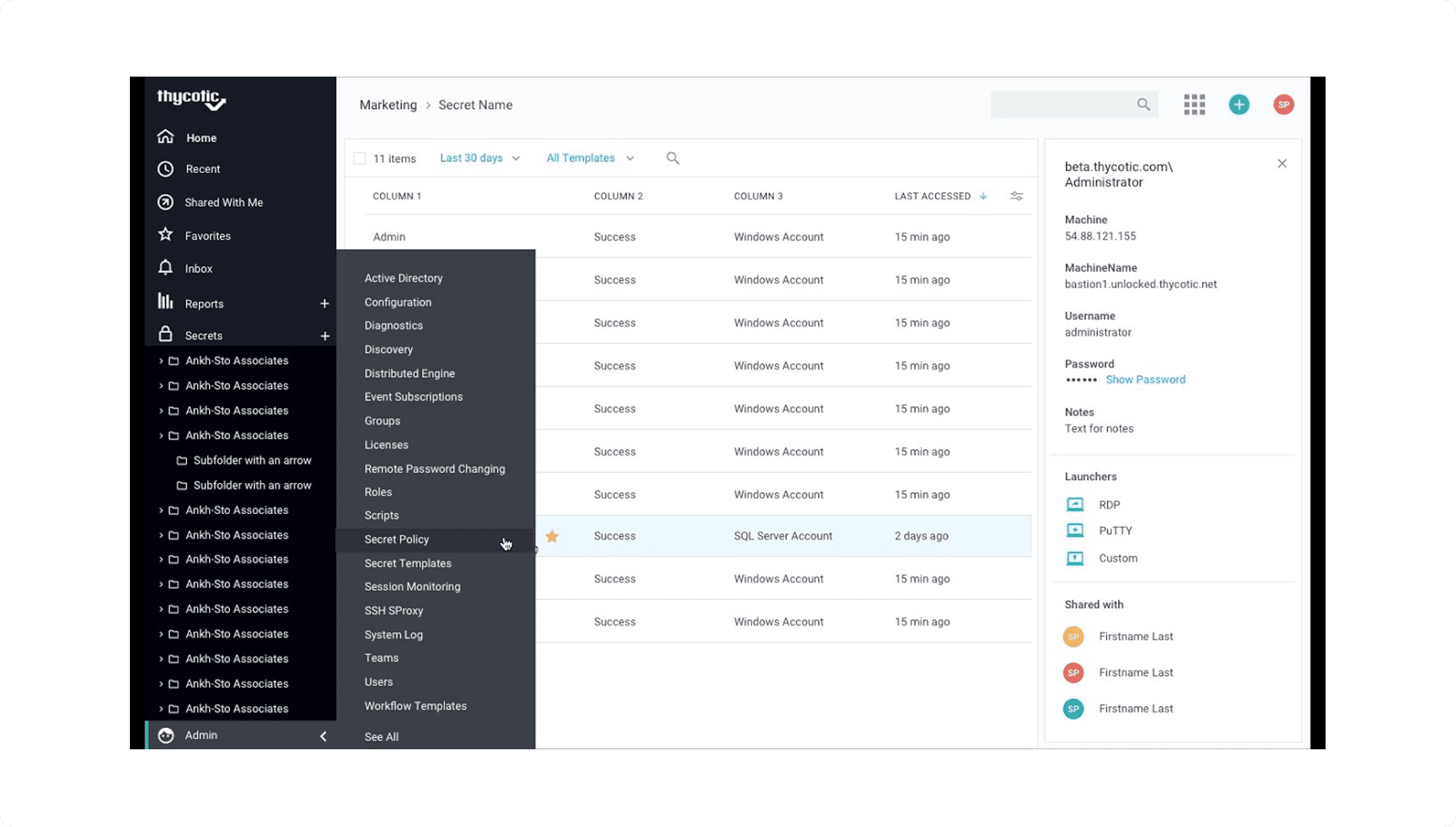

14. Thycotic

Herramientas: Thycotic Secret Server, Thycotic DevOps Secret Vault

Descripción general: Thycotic es un líder en PAM que ofrece múltiples soluciones para gestionar el acceso privilegiado, los secretos y el control de acceso. Thycotic es la única solución PAM de nivel empresarial disponible tanto en la nube como en las instalaciones.

Implementación: Hardware y SaaS

Aspectos destacados: En abril de 2021, Thycotic se fusionó con Centrify, un proveedor líder de soluciones PAM para más de la mitad de las empresas de Fortune 100, bajo la nueva marca ThycoticCentrify.

Consideraciones clave: Las herramientas PAM son potentes para el descubrimiento y la gestión del acceso privilegiado a sistemas y el acceso just-in-time (JIT). Sin embargo, estas herramientas no abordan la gestión de PKI y certificados, aunque en algunos casos pueden ofrecer gestión de claves SSH.

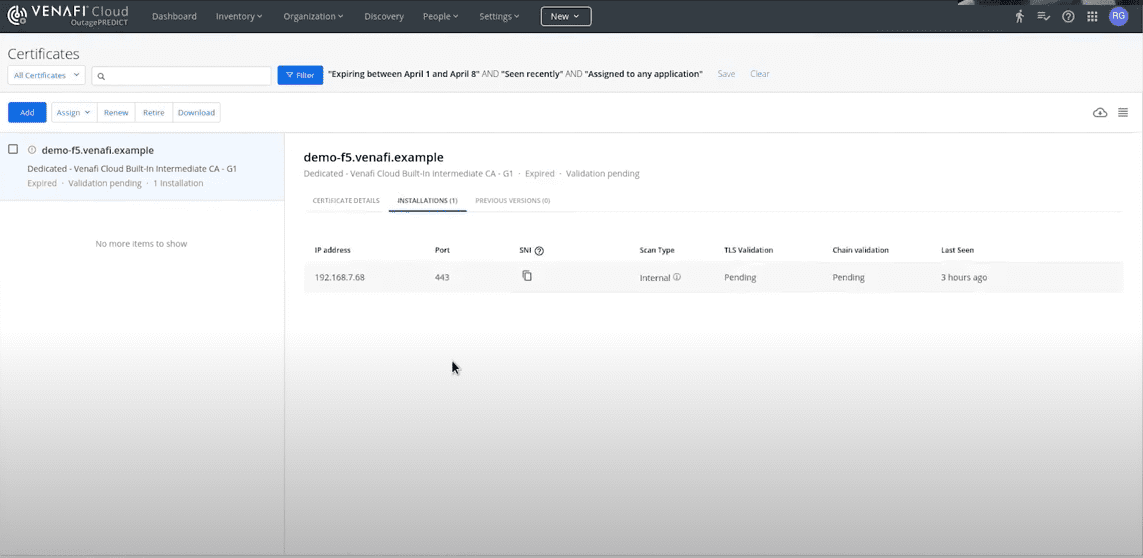

15. Venafi

Herramientas: Venafi Trust Protection Platform (TPP), Venafi as a Service

Descripción general: Venafi ofrece soluciones de protección de identidad de máquinas, incluyendo PKI y gestión de certificados, y gestión de claves SSH, dentro de Venafi Trust Protection Platform (TPP). En 2020, Venafi adquirió Jetstack, la startup detrás de cert-manager para Kubernetes.

Implementación: Local y SaaS

Aspectos destacados: Venafi introdujo recientemente Venafi as a Service, una herramienta basada en la nube para proporcionar visibilidad (OutagePredict) e integraciones de DevOps (DevOpsAccelerate). Este es el primer paso de Venafi hacia la nube; sin embargo, la plataforma aún está lejos de la paridad de funciones con Venafi TPP (en las instalaciones) en este momento.

Consideraciones clave: Al evaluar las herramientas de gestión de certificados, asegúrese de probar a fondo las integraciones, los casos de uso y la facilidad de instalación en una prueba de concepto (PoC). Es probable que las arquitecturas locales heredadas no sean compatibles con los entornos modernos multinube y DevOps. Si busca una solución basada en SaaS, asegúrese de que la funcionalidad sea equivalente a la de las ofertas locales.

¿Listo para evaluar proveedores?

Si busca la solución adecuada de PKI y gestión de identidades de máquinas, tenemos justo lo que necesita. Descargue estas guías del comprador para empezar.

Descargar Guía del comprador para la automatización del ciclo de vida de los certificados →