Les entreprises sont souvent confrontées à la difficulté de définir ce que signifie "l'identité de la machine" dans le cadre de leur stratégie de sécurité. Ce malentendu se répercute sur DevOps, la sécurité, l'IAM et l'I&O, ainsi que sur d'autres unités opérationnelles qui s'efforcent alors de trouver les meilleures approches pour la gestion de l'identité machine. Chaque groupe a des besoins et des préférences variés en matière d'outils et une approche inter-équipes autour d'une stratégie centralisée permet souvent d'équilibrer les attentes de chaque unité.

Selon le rapport State of Machine Identity Management de Keyfactor, 18 % des personnes interrogées ont déclaré que leur organisation n'avait pas de stratégie de gestion de la cryptographie et des identités des machines, et 42 % ont une stratégie limitée qui n'est appliquée qu'à certaines applications ou à certains cas d'utilisation.

Plus important encore, 23% ont révélé que le plus grand défi dans la mise en place d'une stratégie de gestion de l'identité des machines à l'échelle de l'entreprise était l'inadéquation ou la fragmentation des outils de gestion.

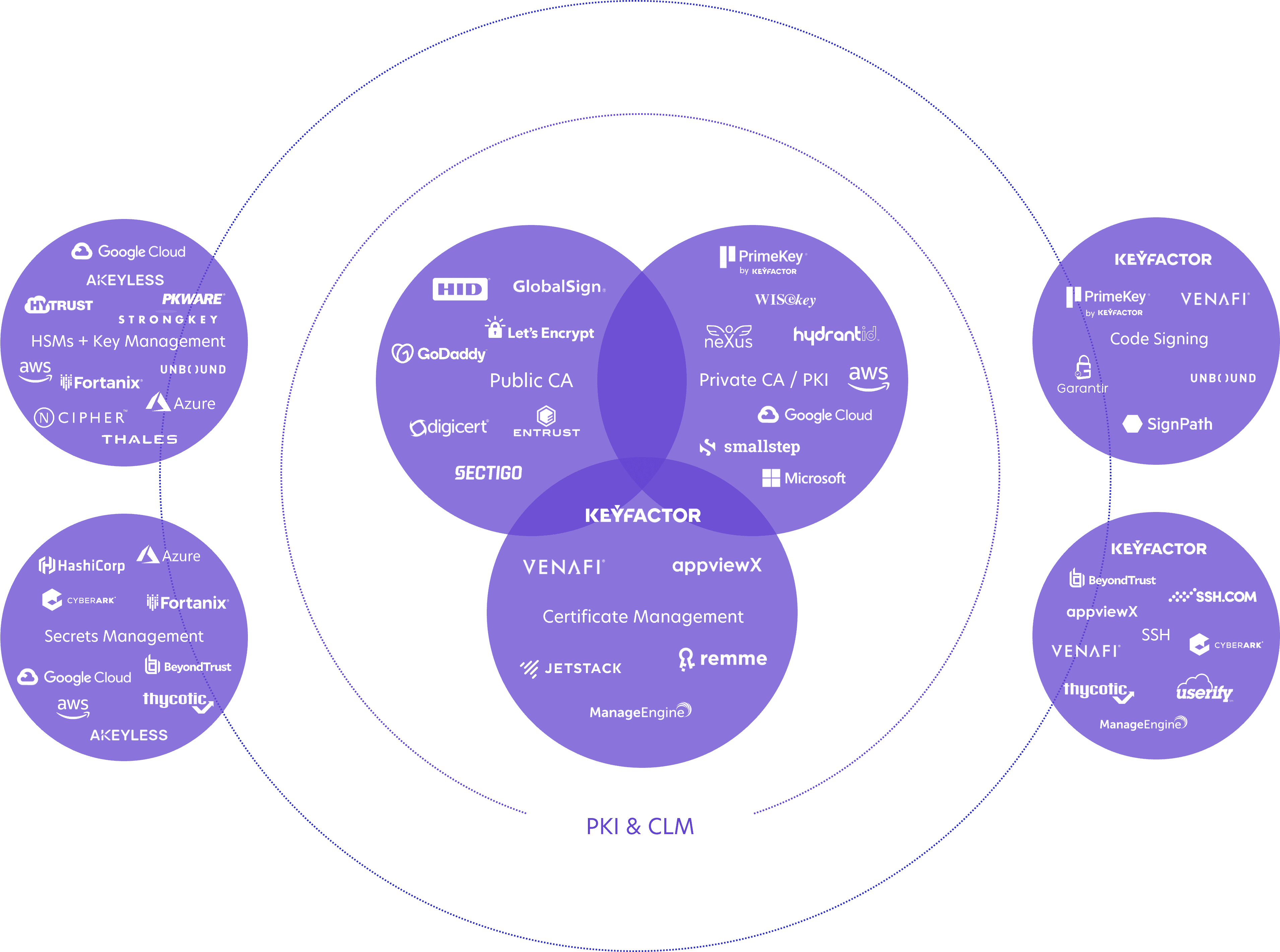

Il n'existe pas de solution unique pour gérer les machines d'une entreprise et leurs clés, secrets et certificats. Les fournisseurs interprètent la signification des identités des machines et des outils à leur manière, ce qui ne fait qu'ajouter à la confusion lorsqu'il s'agit de sélectionner les solutions qui répondront le mieux à vos besoins.

Cet article vise à clarifier et à orienter le paysage de l'identité des machines. Il fournit un aperçu détaillé de certains des outils disponibles pour la gestion de l'identité des machines, des conseils sur les cas d'utilisation et les capacités de chacun, et des détails sur certains des principaux fournisseurs dans ce domaine.

La convergence des outils de gestion de l'identité des machines

Tout d'abord, il est important de comprendre que la gestion des identités des machines est tout aussi importante que la gestion des identités humaines. Cependant, les identités des machines sont totalement différentes des identités humaines en termes de forme, de facteur et de fonction.

Les identités des machines peuvent être divisées en deux sous-groupes : les identités des appareils et les identités des charges de travail. Les appareils sont des machines physiques qui peuvent être mobiles, IoT, des technologies opérationnelles ou des ordinateurs de bureau. Les conteneurs, les machines virtuelles, les applications et les services sont des exemples de charges de travail.

Utilisez ces sous-groupes comme point de départ pour créer une définition claire de ce que signifie "l'identité de la machine" au sein de votre organisation, afin de définir des attentes distinctes qui influenceront votre stratégie.

Procédez ensuite à un audit de vos pratiques actuelles en matière de gestion de l'identité des machines afin de déterminer les lacunes. Cela vous aidera à trouver les outils et les processus qui répondent aux besoins spécifiques des différentes équipes de votre entreprise.

Investir dans le bon ensemble d'outils de gestion de l'identité des machines peut conduire à une amélioration de la sécurité et à des processus plus automatisés. Il peut aider votre organisation à accroître sa visibilité, à accélérer la réponse aux incidents et à améliorer sa productivité.

Le rapport Managing Machine Identities, Secrets, Keys and Certificates de Gartner identifie sept outils qui gèrent les identités des charges de travail, depuis les fonctionnalités intégrées dans les plateformes des fournisseurs IaaS jusqu'aux modules tiers software et hardware .

Ces outils convergent continuellement et se croisent souvent en divers points pour gérer différents types d'identités de machines. Par exemple, tous les grands fournisseurs IaaS proposent des fonctionnalités de gestion des secrets pour aider à stocker les secrets des charges de travail s'exécutant sur leurs plateformes. Nous nous penchons ici sur les détails de chacun des sept outils et développons leurs capacités et leurs cas d'utilisation potentiels.

Hardware modules de sécurité (HSM)

Les HSM sont des composants inviolables conformes à la norme FIPS 140, utilisés pour sécuriser les ancres de confiance et les clés. Ils sont le seul outil de cette liste qui converge avec tous les autres. En effet, ils peuvent être utilisés pour générer et stocker des secrets en toute sécurité avec tous les autres outils lorsqu'une assurance élevée est requise.

Les HSM se présentent sous la forme d'appliances physiques hardware , de modules virtualisés/distribués (vHSM) et de modules en nuage (HSM en tant que service) qui génèrent et stockent des clés cryptographiques et exécutent des opérations cryptographiques pour crypter et signer des données.

Systèmes de gestion des clés (KMS)

Les organisations qui ont besoin de chiffrer des données utilisent depuis longtemps des systèmes de gestion des clés. Les outils KMS, également connus sous le nom de systèmes de gestion des clés d'entreprise (EKM), gèrent le cycle de vie des clés et sont généralement utilisés pour stocker et gérer les clés cryptographiques utilisées pour les données au repos.

Les outils KMS gèrent et renforcent la protection des clés pour un large éventail d'applications différentes et fournissent des mécanismes d'audit de l'utilisation des clés. Ils sont principalement utilisés pour la gestion des clés symétriques à l'aide du support intégré (KMIP) dans les bases de données populaires pour la gestion des clés, et le cycle de vie des clés utilisées dans les fournisseurs IaaS à travers l'utilisation de leur offre KMaaS intégrée.

Gestion des clés et des certificats Secure Shell (SSH)

Contrairement aux certificats X.509, les clés SSH n'expirent pas. Elles sont donc valables jusqu'à ce qu'elles soient activement supprimées, ce qui peut entraîner une prolifération des clés. La gestion des clés SSH comprend la découverte, l'analyse, la création de rapports, la rotation et le courtage des clés SSH afin d'éliminer le risque de prolifération des clés.

Les outils de gestion des clés SSH sont généralement proposés à l'adresse software ou en tant que service. Ces outils découvrent les clés SSH fantômes au sein du réseau et de l'infrastructure en nuage et sont capables de construire des graphes de confiance pour la gestion de la rotation manuelle et automatique des clés SSH.

Les certificats SSH sont de plus en plus utilisés comme une alternative plus flexible et plus sûre aux clés SSH, car ils peuvent être facilement renouvelés avec des périodes de validité définies. Toutefois, leur utilisation n'est pas encore très répandue et les outils de gestion ne sont pas encore au point.

Gestion des secrets

Les gestionnaires de secrets stockent, émettent et font pivoter les clés, les secrets et les certificats utilisés par les applications. Leurs principaux cas d'utilisation sont le stockage des secrets utilisés dans les scénarios DevOps/DevSecOps et les pipelines CI/CD. Par exemple, l'émission d'identités pour les conteneurs, les charges de travail IaaS et la sécurisation des informations d'identification de la couche d'application, telles que les clés de base de données et les informations d'identification du client OAuth 2.0.

Les gestionnaires de secrets sont proposés sur le site software ou en tant que service. Outre leurs capacités de mise en voûte des secrets, ils fournissent également des intégrations pour un environnement hybride et multicloud en utilisant la prise en charge intégrée d'informations d'identification tierces comme mécanisme d'authentification transparente au gestionnaire de secrets.

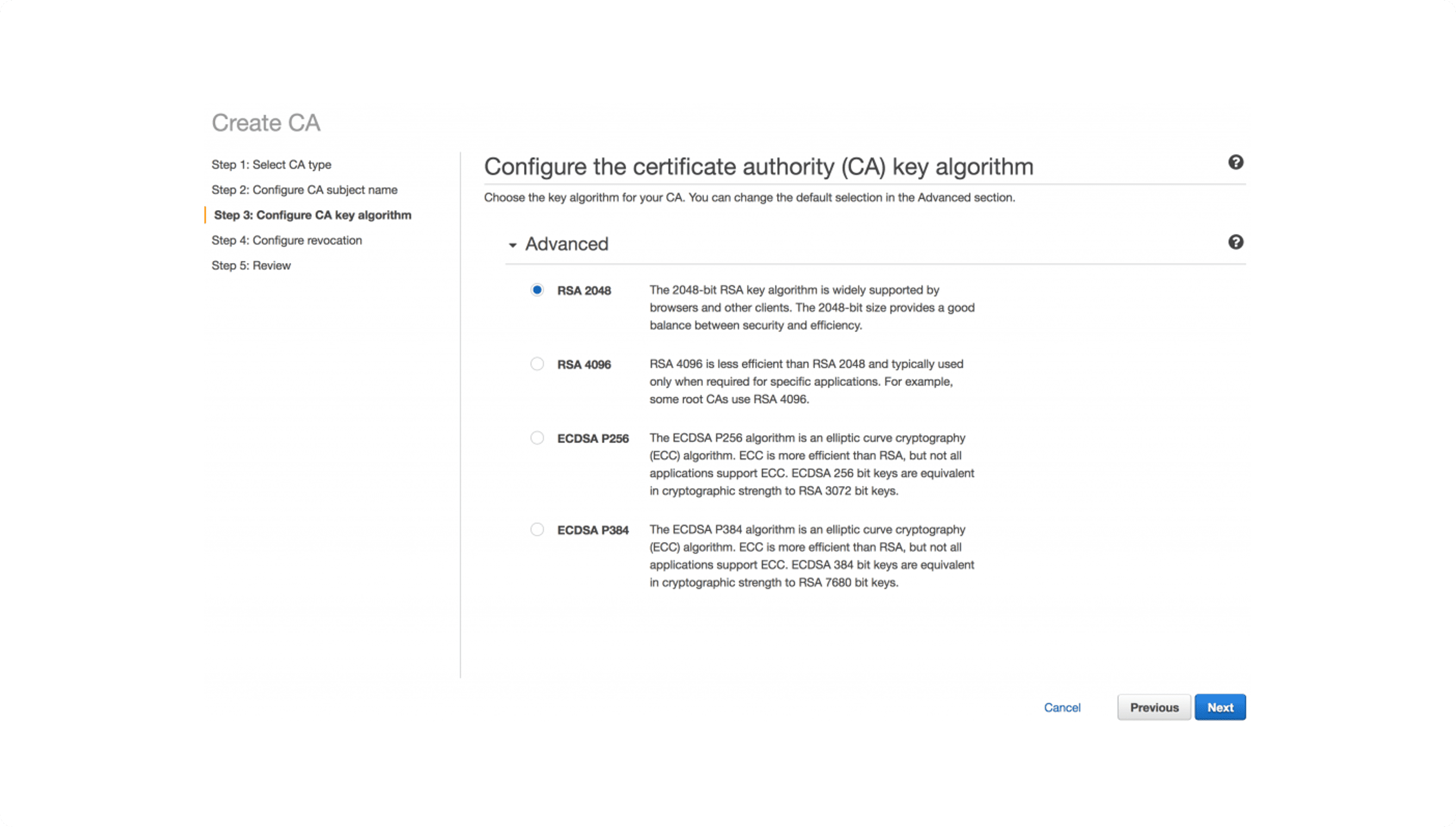

PKI et gestion des certificats

Avec la croissance du site PKI, plus de machines que jamais utilisent des certificats pour crypter les communications et s'authentifier les unes les autres. Les systèmes de gestion des certificats ont également modifié la manière dont les organisations contrôlent et surveillent l'émission de certificats par plusieurs autorités de certification.

PKI Les offres de gestion de certificats et de certificats peuvent être déployées sous forme d'appliances software, virtuelles ou hardware , ou en tant que service. PKI Les fournisseurs s'intègrent aux gestionnaires de secrets pour l'émission de certificats dans le cadre de scénarios DevOps. Ils effectuent la découverte des certificats et fournissent une vue unique des certificats dans les environnements hybrides multi-cloud et multi-CA.

Selon une étude récente, les professionnels de l'informatique et de la sécurité considèrent que l'évolutivité et les performances(53 %) et la prise en charge de plusieurs autorités de certification (45 %) sont des caractéristiques essentielles de PKI et de la gestion des certificats.

Gestion des accès privilégiés (PAM)

Les outils PAM gèrent les accès privilégiés à l'aide d'agents, d'API et de proxies, ce qui permet aux organisations de sécuriser les accès privilégiés et d'empêcher la "dérive des privilèges" en gérant et en surveillant les comptes et les accès privilégiés, y compris les clés SSH et les informations d'identification.

Ces solutions peuvent également être utilisées pour la découverte d'identités et d'informations d'identification dans l'infrastructure et le code du serveur, ainsi que pour la gestion des mots de passe d'application à application (AAPM). Elles sont également utiles lorsqu'un accès juste à temps (JIT), une gestion des sessions de privilèges ou une élévation des privilèges sur les systèmes cibles sont nécessaires. De plus en plus, les offres PAM proposent des fonctionnalités de gestion des secrets.

Outils intégrés IaaS

Les fournisseurs d'infrastructure en tant que service (IaaS), tels que AWS, Google Cloud Platform et Microsoft Azure, offrent des capacités intégrées pour stocker des secrets et des clés, et pour délivrer des identités aux charges de travail fonctionnant au sein de leurs services en nuage. Les capacités IaaS vont des capacités KMS intégrées aux HSM en nuage, en passant par les gestionnaires de secrets et les services d'émission et de gestion de certificats.

Aperçu de plus de 15 fournisseurs d'outils de gestion de l'identité des machines

Selon Forrester, les identités des machines augmentent deux fois plus vite que les identités humaines. Les entreprises ont généralement plus de machines à gérer que d'êtres humains. Le nombre de charges de travail dépasse de plus en plus le nombre d'appareils à gérer, et les entreprises doivent souvent se tourner vers des fournisseurs pour obtenir une aide supplémentaire.

De nombreux fournisseurs proposent des fonctionnalités de gestion de l'identité des machines. Lors de la sélection des fournisseurs, il convient de prendre en compte leur capacité à répondre aux besoins spécifiques de votre secteur d'activité, de la taille de votre entreprise, de vos appareils et de votre base d'utilisateurs.

Il se peut que vous deviez travailler avec plusieurs entreprises pour répondre à toutes vos exigences. Vous voulez également des partenaires qui ont la souplesse nécessaire pour s'adapter à l'évolution des besoins de votre organisation et qui peuvent gérer l'ensemble du cycle de vie de l'identité de vos machines.

Voici un aperçu de quelques-uns des leaders dans le domaine de la gestion de l'identité des machines. Chacun d'entre eux est spécialisé dans un ou plusieurs des outils que nous avons répertoriés.

1. Keyfactor

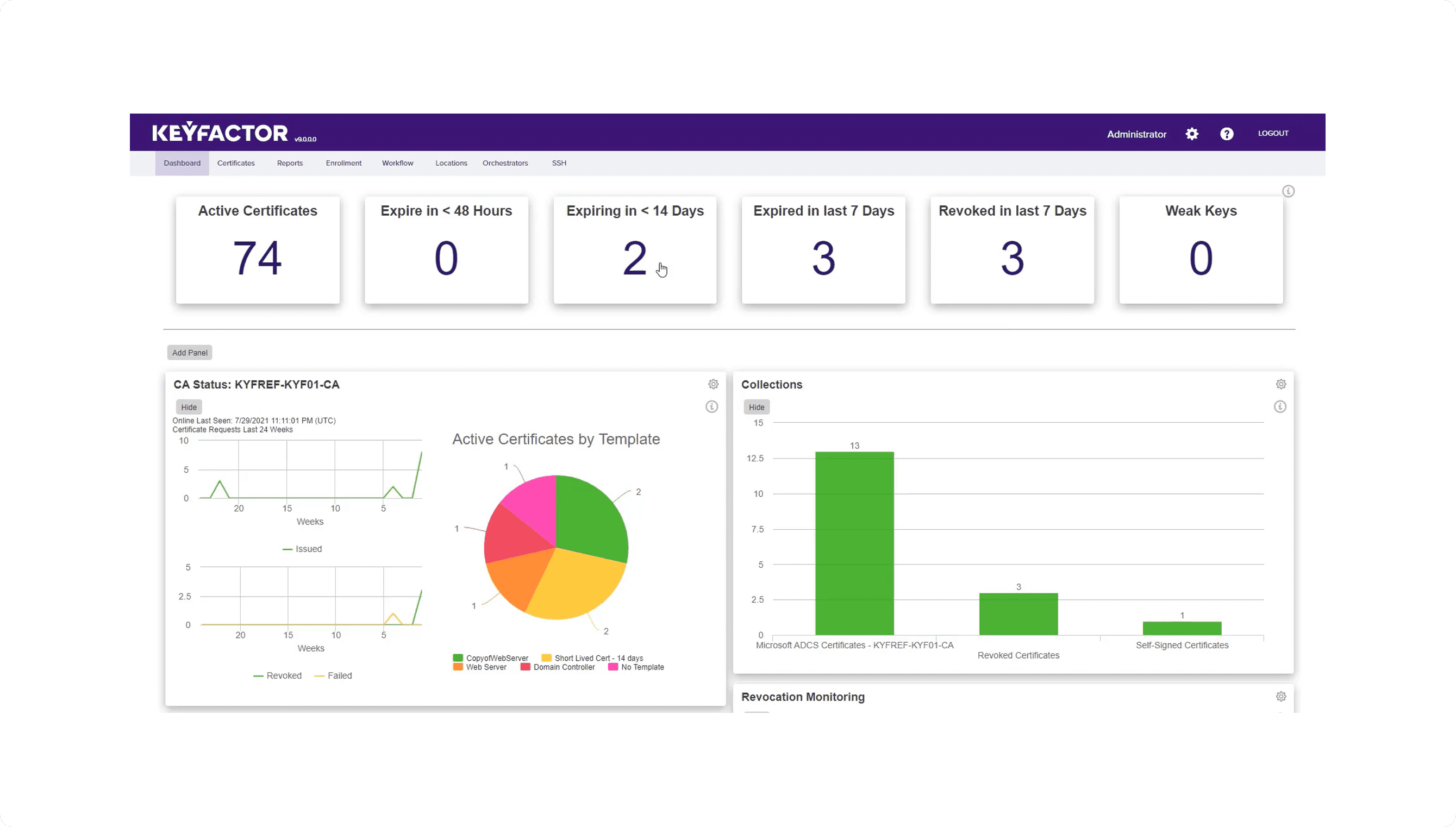

Outils : Keyfactor PKI as a Service, Keyfactor Command , Keyfactor Control, PrimeKey (by Keyfactor) EJBCA, PrimeKey (by Keyfactor) SignServer, KCrypt Key Manager

Présentation : Keyfactor est le leader de la gestion de l'identité des machines et de PKI en nuage, offrant une plate-forme Crypto-Agility de bout en bout pour les entreprises et les fabricants IoT . Keyfactor a récemment fusionné avec le fournisseur de solutions PKI le plus largement adopté, PrimeKey, pour devenir le premier fournisseur de l'industrie d'une plate-forme combinée pour l'émission de certificats hautement évolutifs et l'automatisation de leur cycle de vie.

Déploiement : Géré, SaaS, Software & Appliance

Faits saillants : Keyfactor La société, qui était à l'origine une société de conseil de premier plan sur PKI , est passée à une plateforme SaaS en 2014 et a depuis connu une croissance de plus de 300 % et s'est classée parmi les sociétés à plus forte croissance Inc. 5000 fastest growing companies in 2020 and 2021.

Principales considérations : Keyfactor offre des solutions multiples et flexibles pour l'automatisation combinée de PKI et du cycle de vie des certificats en tant que service, software, ou pour un déploiement hybride. Il propose également des modules complémentaires de gestion des clés SSH, de signature sécurisée de code et de gestion des clés de chiffrement. Veillez à bien réfléchir à la manière dont vous souhaitez vous déployer et aux fonctionnalités dont vous aurez besoin à l'avenir.

2. Sans clé

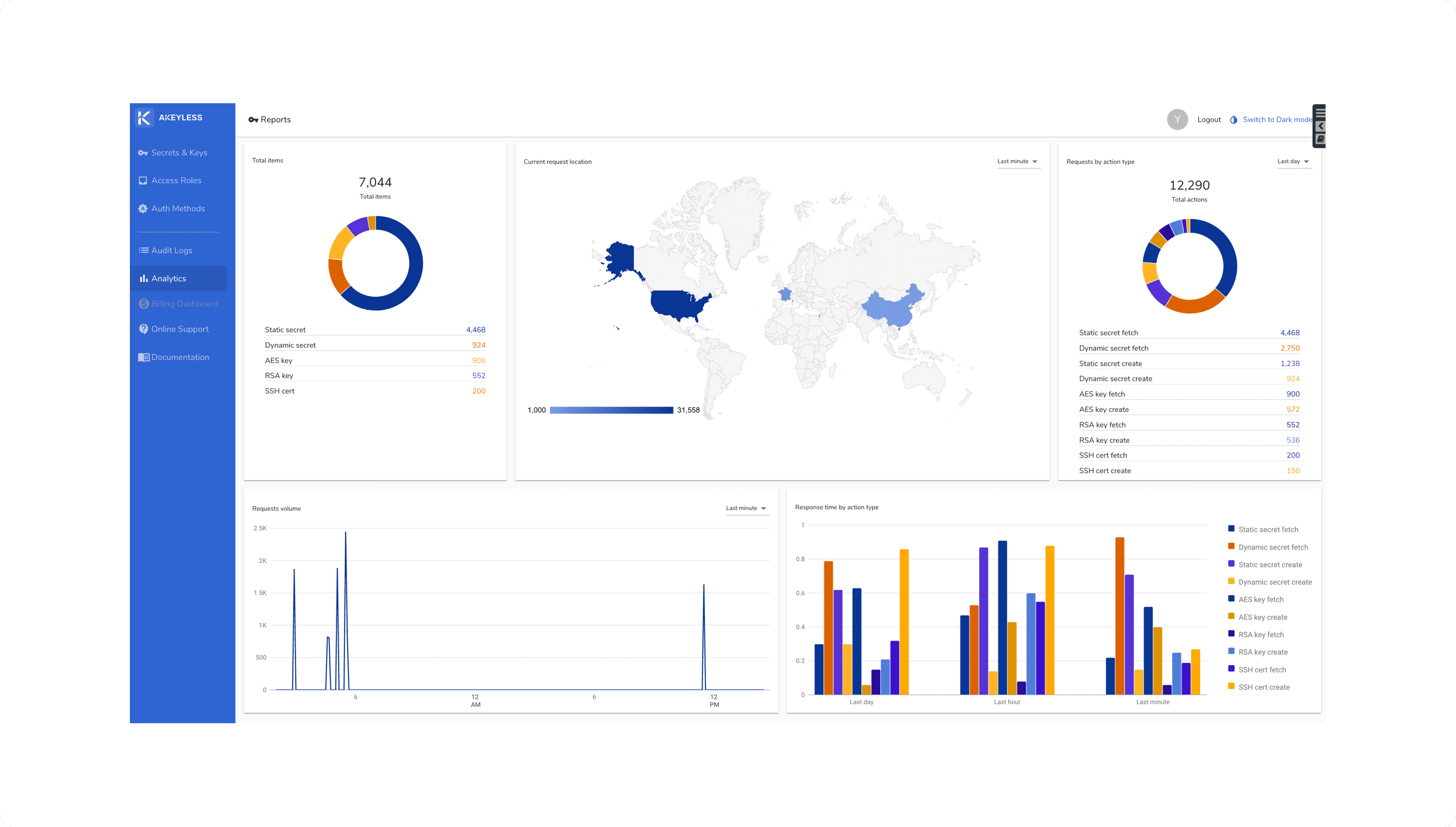

Outils : Chambre forte sans clé

Vue d'ensemble : Akeyless Vault est une plateforme SaaS qui combine la gestion des secrets (pour les identités de charge de travail) et l'accès à distance sécurisé. Elle gère automatiquement les secrets pour les outils DevOps et les plateformes cloud afin de protéger les informations d'identification, les jetons, les clés API et les mots de passe.

Déploiement : SaaS et hybride

Faits marquants : Akeyless est une société israélienne fondée en 2018 qui utilise une technologie unique brevetée et certifiée FIPS 140-2, connue sous le nom de "cryptographie par fragments distribués" (DFC), pour protéger et sécuriser les secrets. Ils ont récemment levé 14 millions de dollars en financement de série A.

Principales considérations : N'utilisez pas les capacités d'émission de certificats des gestionnaires de secrets sans contrôle. Les gestionnaires de secrets doivent être intégrés à des émetteurs de confiance PKI (autorités de certification publiques ou privées) et à des systèmes de gestion des certificats afin de garantir la fiabilité, la conformité et la validité de chaque certificat.

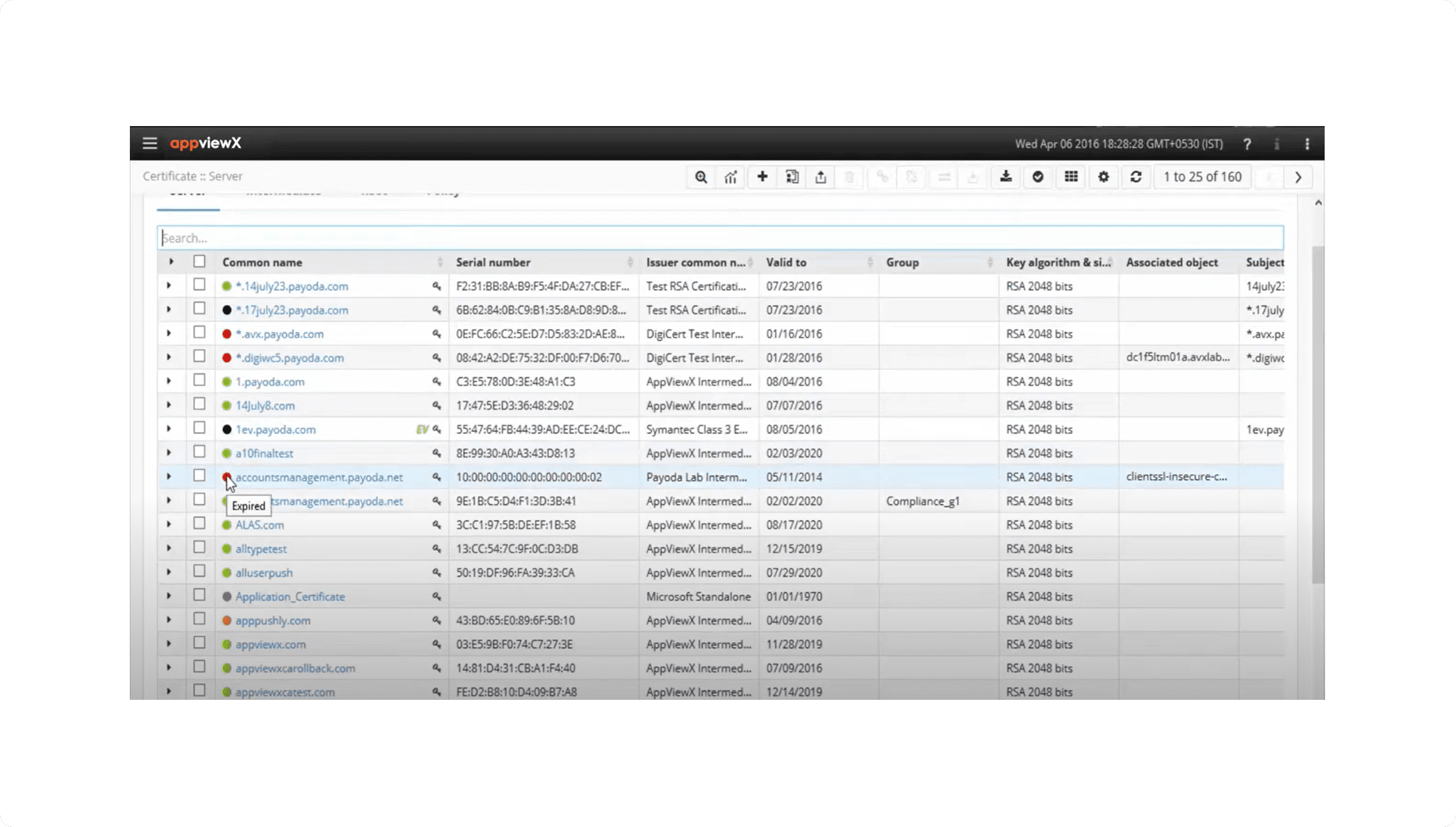

3. AppViewX

Outils : AppViewX Cert+

Vue d'ensemble : AppViewX est un fournisseur d'automatisation de réseau qui offre des capacités de gestion de certificats et de clés SSH avec AppViewX Cert+. Ils s'intègrent également avec des fournisseurs de cloud tiers, tels que Google Cloud Certificate Authority Service, pour fournir "PKI as a Service".

Déploiement : Sur site et SaaS

Faits saillants : AppViewX est une société américaine dont les équipes de R&D et d'assistance sont basées en Inde. Bien qu'elle n'offre pas de service géré PKI , AppViewX a récemment établi un partenariat avec Google Cloud Certificate Authority Service (CAS) pour offrir PKI en tant que service, parallèlement à sa plateforme Cert+.

Points essentiels à prendre en compte : Lorsque vous évaluez des outils de gestion des certificats, assurez-vous de tester minutieusement les intégrations, les cas d'utilisation et la facilité d'installation. Si vous ne tenez pas compte de la preuve de concept, vous risquez d'être confronté à un long déploiement, à une inflation des coûts, voire à des interruptions de service. Si vous recherchez une solution basée sur SaaS, assurez-vous que les fonctionnalités sont équivalentes à celles des offres sur site.

4. Amazon Web Services (AWS)

Outils : AWS Secrets Manager, AWS CloudHSM, AWS Certificate Manager (ACM), ACM Private CA, AWS Key Management Service (KMS)

Vue d'ensemble : AWS offre une variété d'outils intégrés pour la gestion des secrets, la gestion des clés, la protection HSM, PKI et la gestion des certificats pour les services fonctionnant au sein d'AWS.

Déploiement : Cloud / IaaS

Points forts : AWS est largement considéré comme un leader en matière de sécurité IaaS. Elle a introduit l'autorité de certification privée AWS (PCA) en 2014 pour émettre des certificats privés au sein des services AWS.

Considérations clés : Les outils IaaS intégrés sont bien intégrés aux charges de travail fonctionnant sur le fournisseur IaaS ou contrôlées par lui. Cependant, ils peuvent créer des silos dans des scénarios multi-cloud et manquent d'intégrations tierces et de capacités d'automatisation du cycle de vie. Nous recommandons l'utilisation d'une autorité de certification et d'un outil de gestion des certificats et de PKI agnostique pour centraliser la visibilité et le contrôle.

5. L'azur

Outils : Azure Dedicated HSM, Azure Managed HSM, Azure Key Vault

Vue d'ensemble : Azure ne propose pas actuellement PKI. Cependant, il propose plusieurs options pour la protection des HSM, ainsi que la gestion des clés et des secrets avec Azure Key Vault.

Déploiement : Cloud / IaaS

Faits marquants : Microsoft Azure continue d'introduire de nouvelles fonctions de sécurité afin de rattraper les autres leaders de l'IaaS. En 2020, Azure et Intel se sont engagés à fournir une nouvelle génération d'informatique confidentielle en s'appuyant sur Intel SGX.

Considérations clés : Les outils IaaS intégrés sont bien intégrés aux charges de travail fonctionnant sur le fournisseur IaaS ou contrôlées par lui. Cependant, ils peuvent créer des silos dans des scénarios multi-cloud et manquent d'intégrations tierces et de capacités d'automatisation du cycle de vie. Nous recommandons l'utilisation d'une autorité de certification et d'un outil de gestion des certificats et de PKI agnostique pour centraliser la visibilité et le contrôle.

6. BeyondTrust

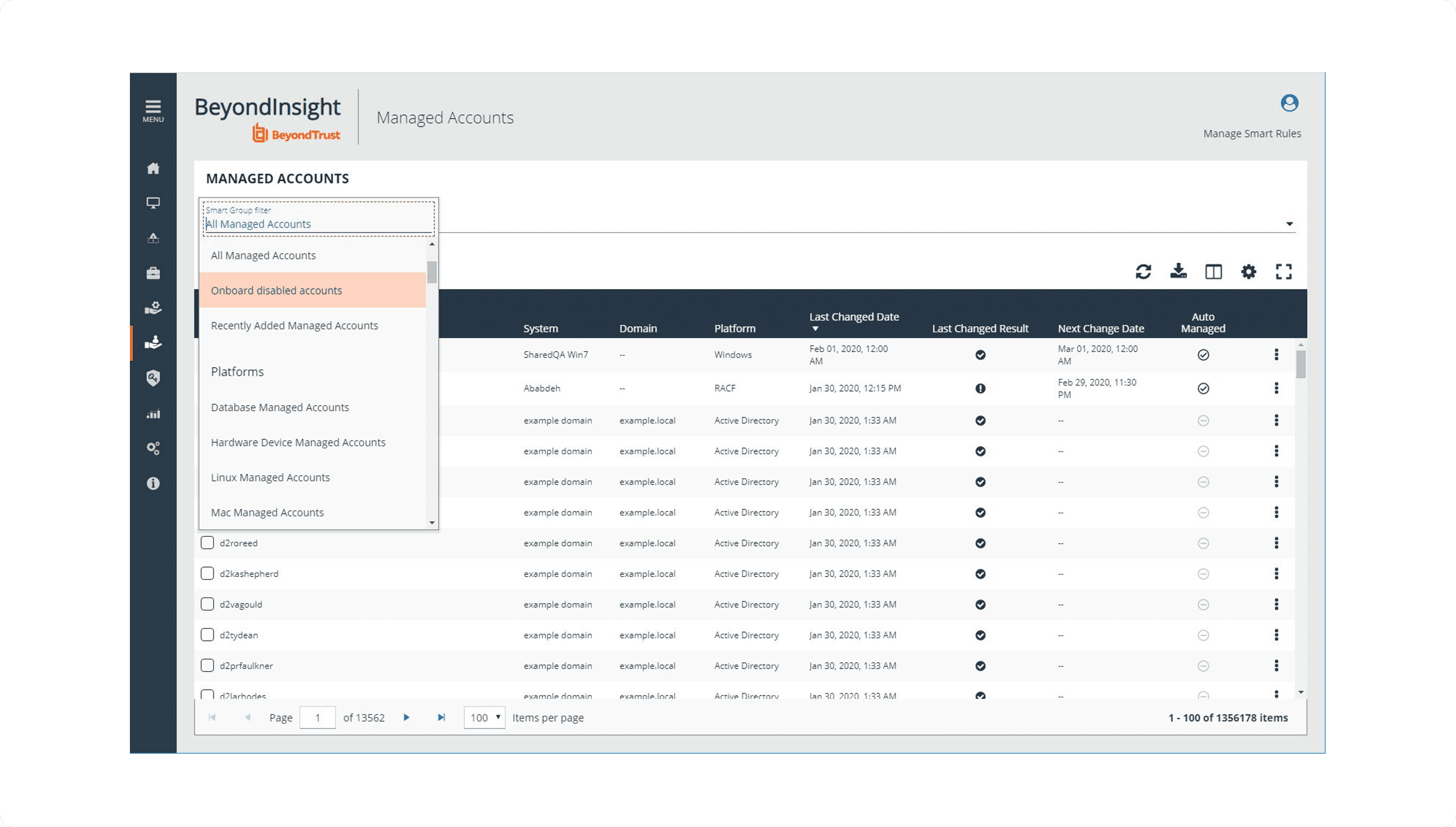

Outils : BeyondTrust Password Safe, BeyondTrust DevOps Secrets Safe

Vue d'ensemble : BeyondTrust est un leader dans le domaine de la gestion des accès privilégiés (PAM) avec des produits intégrés et une plateforme qui permet aux organisations de réduire leur surface d'attaque.

Déploiement : SaaS et sur site

Points forts : BeyondTrust est un leader dans l'espace PAM, auquel font confiance 20 000 clients dans le monde entier, dont la moitié du Fortune 100. Bomgar a acquis Lieberman, Avecto et BeyondTrust en 2018, et a lancé le nouveau BeyondTrust en 2019.

Considérations clés : Les outils PAM sont puissants pour la découverte et la gestion de l'accès privilégié aux systèmes et de l'accès juste à temps (JIT). Ces outils n'abordent pas la gestion de PKI et des certificats, mais dans certains cas, ils peuvent offrir la gestion des clés SSH.

7. CyberArk

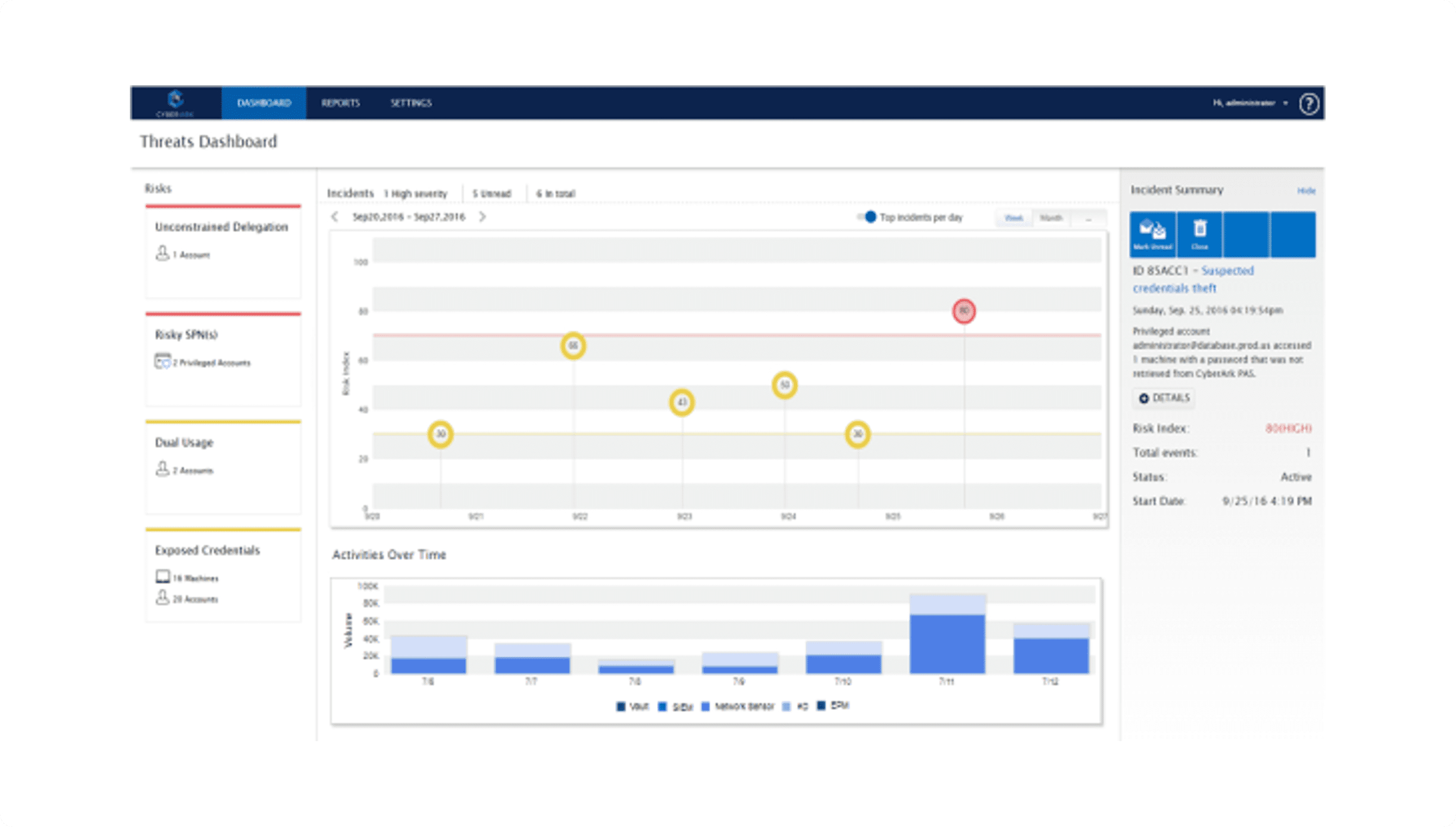

Outils : CyberArk Privileged Access Manager

Vue d'ensemble : La plateforme de sécurité des identités de CyberArk combine l'IDaaS et l'authentification forte avec la gestion des identités privilégiées. Son outil innovant Blueprint peut être utilisé pour créer des feuilles de route de sécurité hautement personnalisées.

Déploiement : Auto-hébergé / SaaS

Points forts : Fondée en 1999, CyberArk est largement considérée comme un pionnier et un leader en matière de PAM. Elle a également été récemment nommée leader dans The Forrester Wave : Identity as a Service (IDaaS) pour les entreprises, Q3 2021.

Considérations clés : Les outils PAM sont puissants pour la découverte et la gestion de l'accès privilégié aux systèmes et de l'accès juste à temps (JIT). Ces outils n'abordent pas la gestion de PKI et des certificats, mais dans certains cas, ils peuvent offrir la gestion des clés SSH.

8. DigiCert

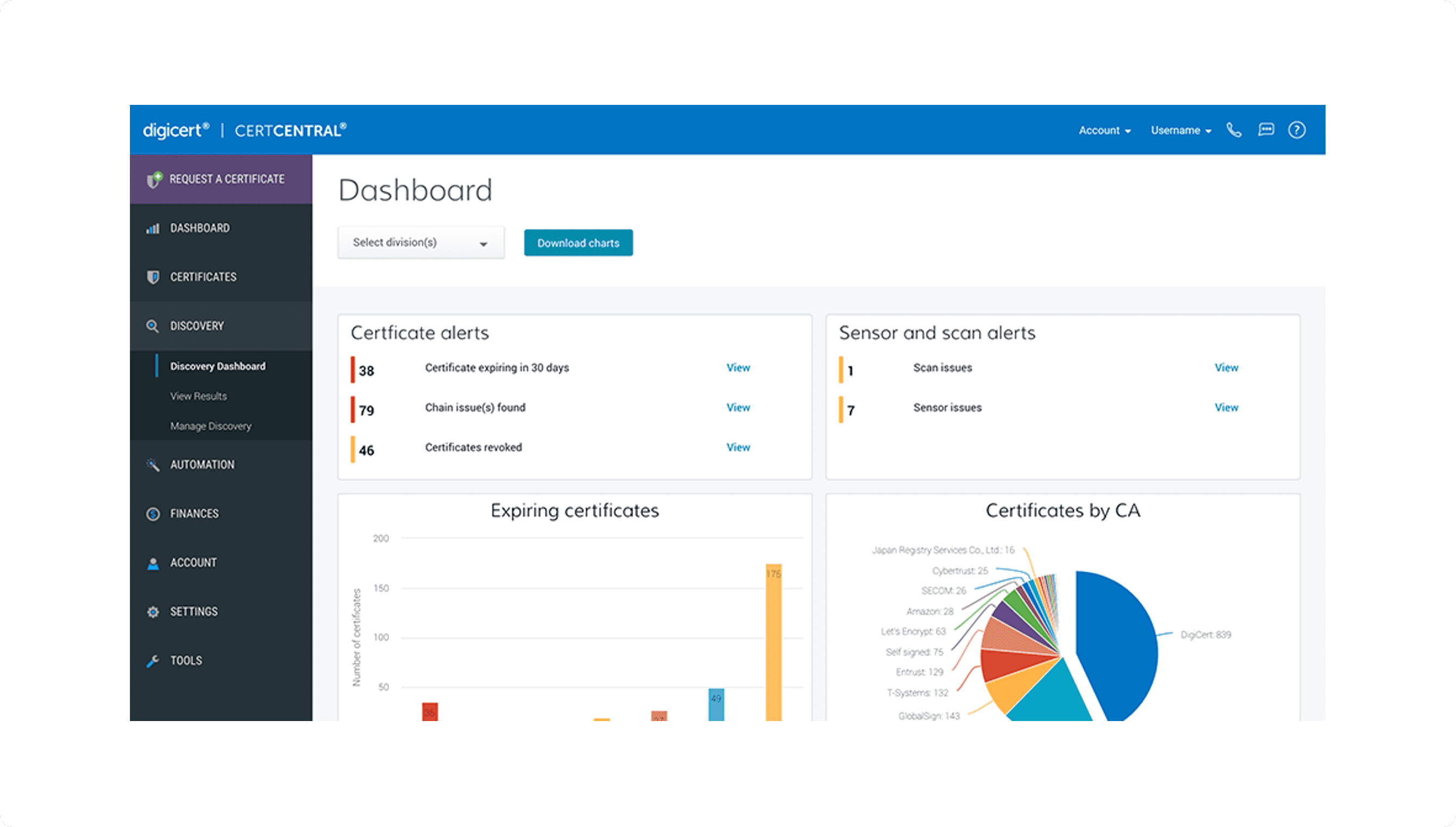

Outils : DigiCert CertCentral, DigiCert Enterprise PKI Manager

Vue d'ensemble : DigiCert est un fournisseur leader de SSL/TLS qui offre également PKI et des solutions de gestion de certificats au sein de la plateforme DigiCert One.

Déploiement : SaaS, hybride et sur site

Faits saillants : En 2020, DigiCert a introduit sa nouvelle plateforme DigiCert ONE, comprenant IoT Device Manager et Enterprise PKI Manager, dans un effort d'expansion au-delà de l'émission SSL/TLS dans la gestion des certificats.

Considérations clés : Les outils fournis par CA offrent des capacités limitées de découverte, d'automatisation et d'intégration prête à l'emploi. Ils ne prennent pas non plus en charge les environnements multi-CA et multicloud. Les organisations doivent utiliser un outil d'automatisation du cycle de vie des certificats et de PKI qui peut s'intégrer à plusieurs émetteurs (publics, privés, basés sur le cloud et CA intégrées à DevOps).

9. Confier

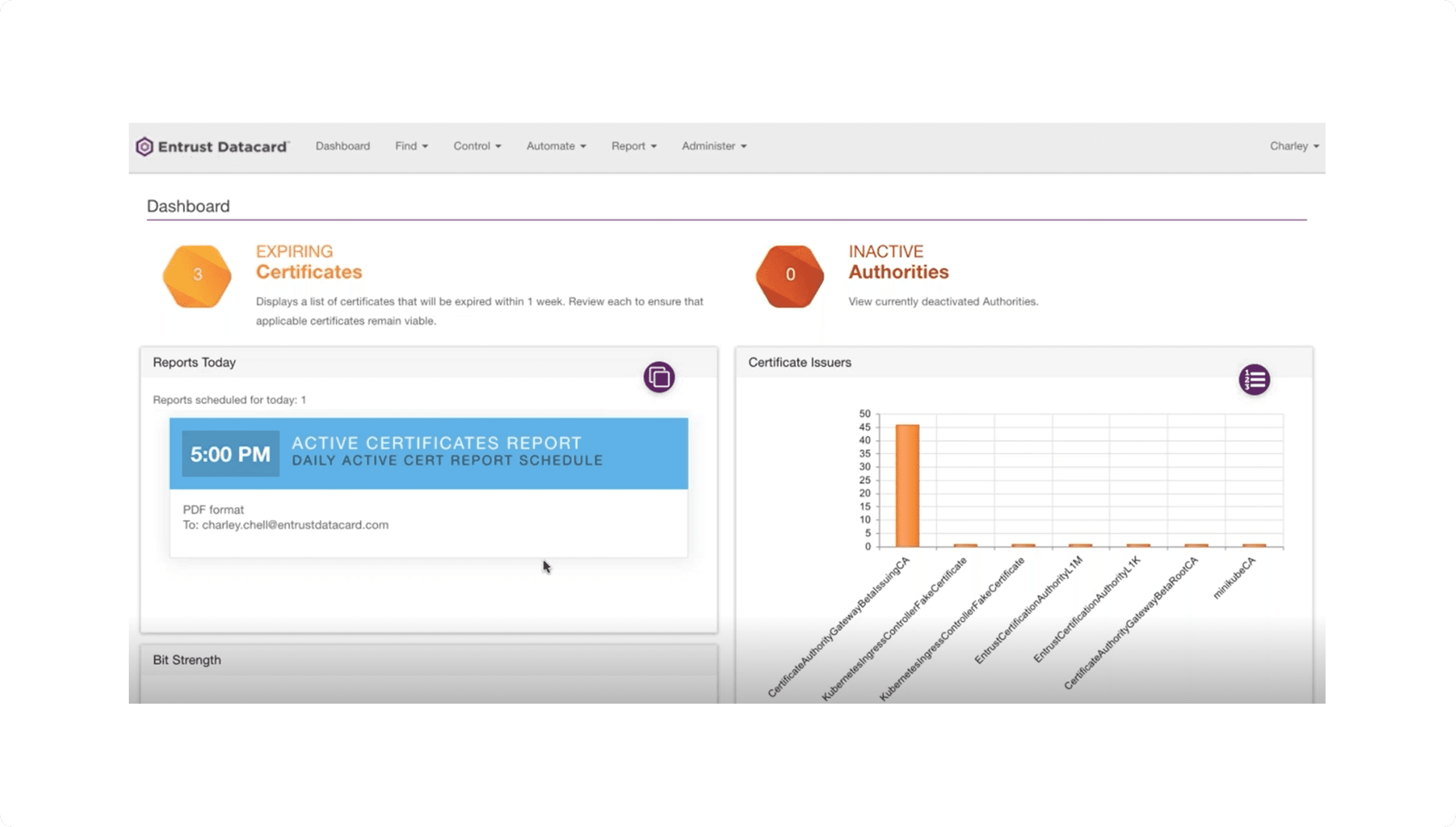

Outils : Entrust Certificate Hub, Entrust Security Manager, Entrust PKI, nCipher nShield HSMs

Vue d'ensemble : Entrust est un leader mondial dans le domaine des identités de confiance, des paiements et de la protection des données pour les institutions financières, les gouvernements et d'autres organisations.

Déploiement : SaaS, Hardware et sur site

Faits marquants : Entrust Datacard a changé de marque pour devenir Entrust en 2020. L'entreprise met l'accent sur l'expansion par le biais d'acquisitions, avec les acquisitions récentes d'Antelope, WorldReach, HyTrust en 2021, et nCipher en 2019.

Considérations clés : Les outils fournis par CA offrent des capacités limitées de découverte, d'automatisation et d'intégration prête à l'emploi. Ils ne prennent pas non plus en charge les environnements multi-CA et multicloud. Les organisations doivent utiliser un outil d'automatisation du cycle de vie des certificats et de PKI qui peut s'intégrer à plusieurs émetteurs (publics, privés, basés sur le cloud et CA intégrées à DevOps).

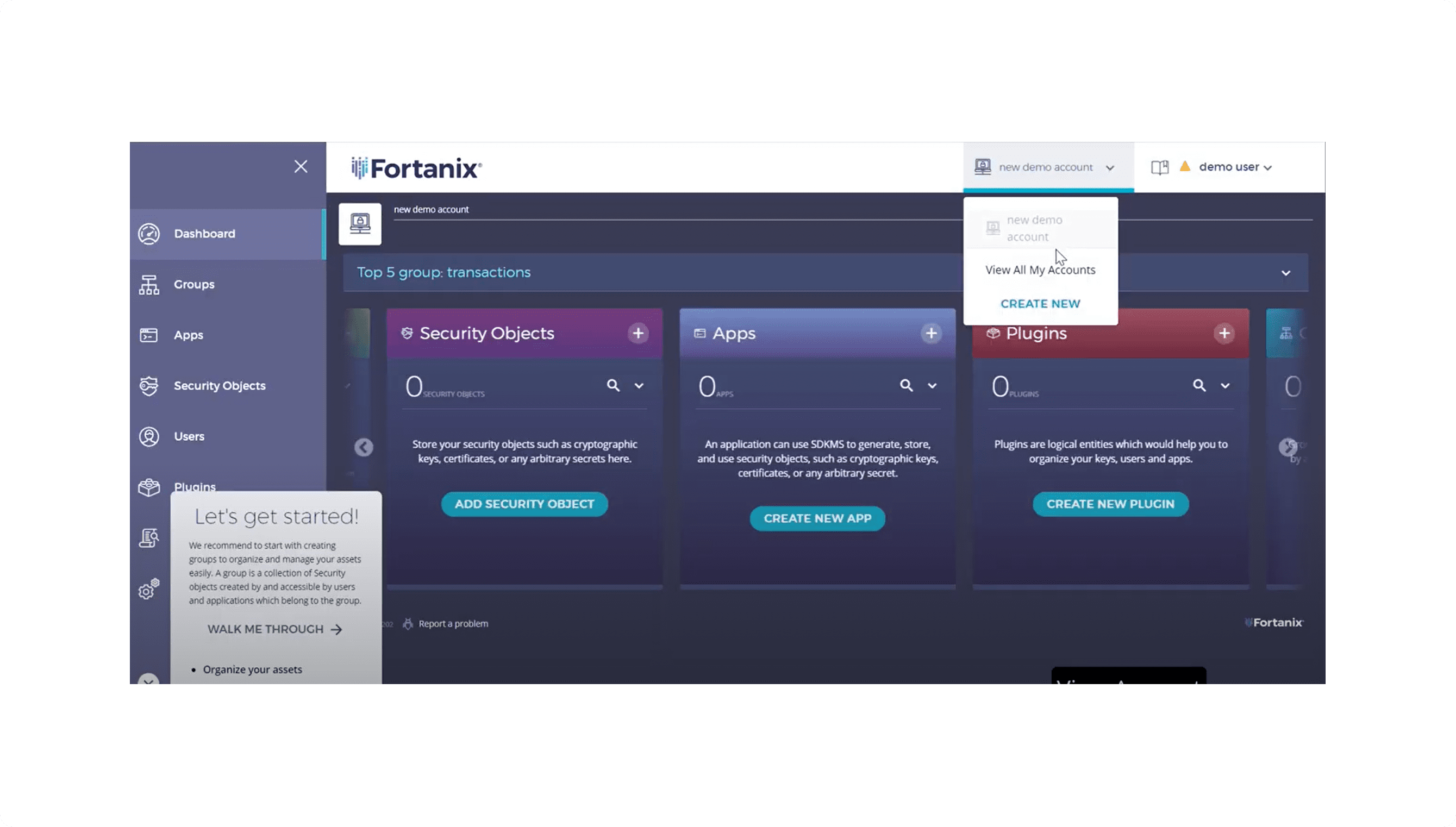

10. Fortanix

Outils : Fortanix Data Security Manager (DSM), Fortanix DSM SaaS

Vue d'ensemble : Fortanix est une plateforme de sécurité multi-cloud axée sur les données qui utilise sa technologie unique de cryptage en cours d'exécution basée sur Intel SGX pour découpler la sécurité de l'infrastructure.

Déploiement : SaaS et sur site

Faits saillants : Fortanix est un perturbateur dans l'espace HSM traditionnellement basé sur hardware, offrant des solutions HSM et informatiques confidentielles modernes basées sur software et SaaS qui exploitent le cryptage Runtime avec Intel SGX.

Principales considérations : Tous les HSM ne sont pas conçus de la même manière. Lors de l'évaluation des fournisseurs, il convient de prendre en compte les modèles de déploiement (hardware, virtuel ou en nuage), les niveaux de certification FIPS-140, le volume/les performances et les modèles de tarification. Les nouveaux HSM virtualisés basés sur SaaS et distribués offrent une alternative séduisante aux HSM traditionnels hardware .

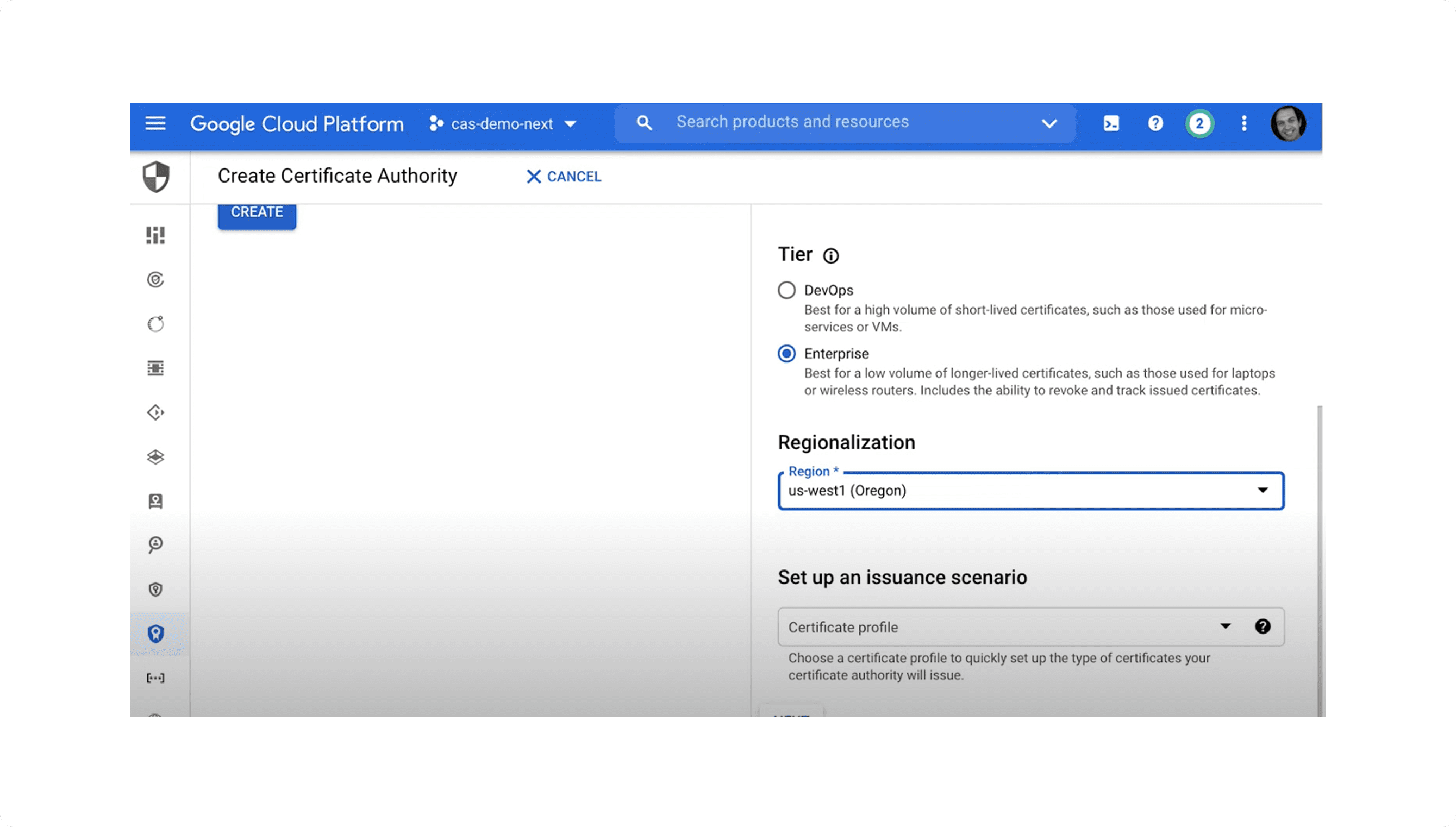

11. Google Cloud Platform (GCP)

Outils : GCP Certificate Authority Service (CAS), GCP Secrets Manager, GCP Cloud Key Management Service (KMS), GCP Cloud HSM

Vue d'ensemble : Google Cloud Platform complète le trio de tête des fournisseurs IaaS, aux côtés d'AWS et d'Azure. Google a récemment annoncé le lancement de Certificate Authority Service (CAS) en tant que service d'autorité de certification privée intégré, ce qui lui permet de devancer Azure en ce qui concerne PKI et l'émission de certificats.

Déploiement : Cloud / IaaS

Faits marquants : Google Cloud continue de déployer de nouvelles fonctionnalités et de nouveaux services de sécurité, notamment la version GA de Google Cloud CAS en 2021.

Considérations clés : Les outils IaaS intégrés sont bien intégrés aux charges de travail fonctionnant sur le fournisseur IaaS ou contrôlées par lui. Cependant, ils peuvent créer des silos dans des scénarios multi-cloud et manquent d'intégrations tierces et de capacités d'automatisation du cycle de vie. Nous recommandons l'utilisation d'une autorité de certification et d'un outil de gestion des certificats et de PKI agnostique pour centraliser la visibilité et le contrôle.

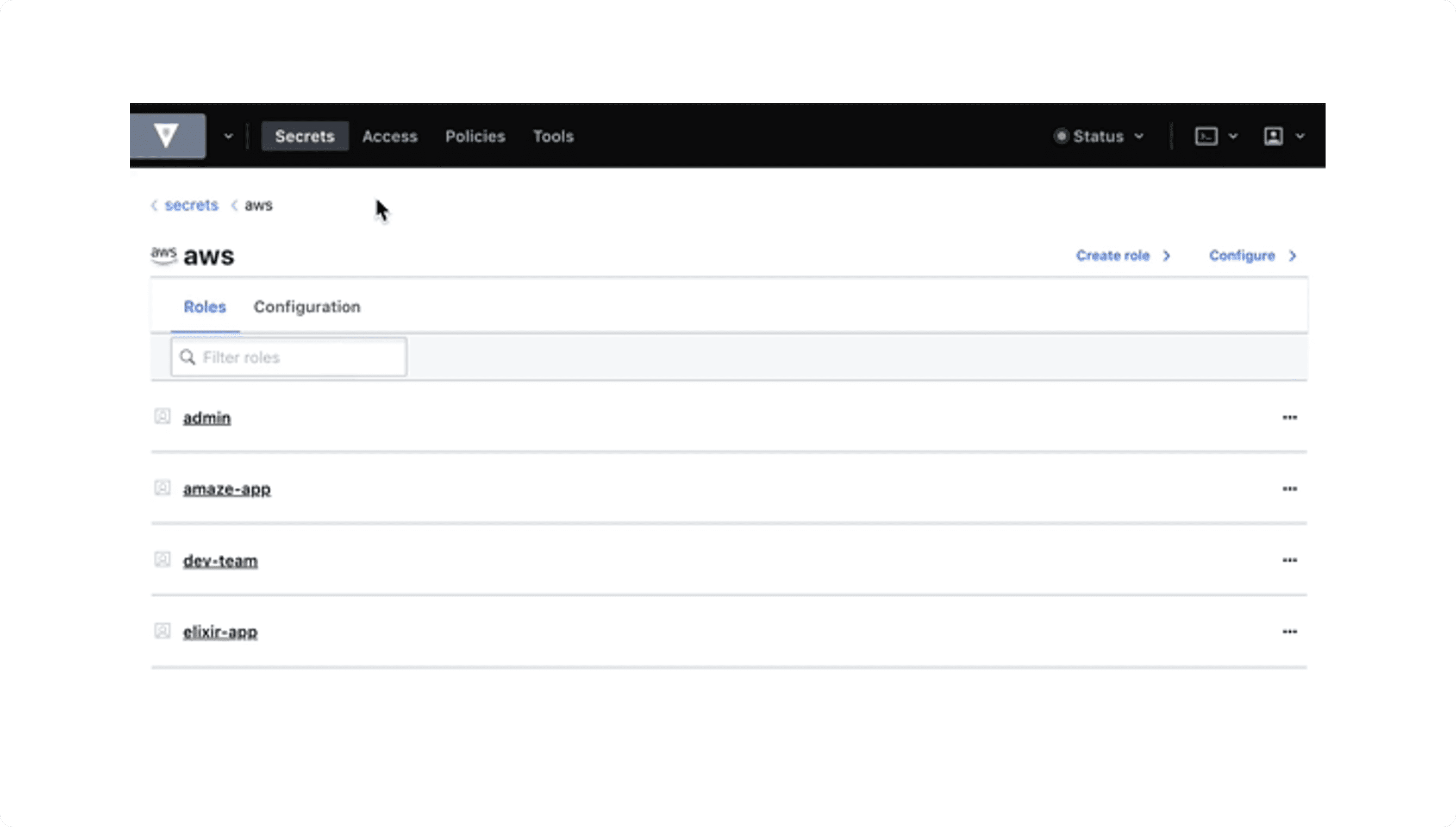

12. HashiCorp

Outils : Coffre-fort HashiCorp, Coffre-fort HCP

Vue d'ensemble : HashiCorp est une société d'infrastructure software qui définit une génération et se concentre sur l'infrastructure multi-cloud, la sécurité, la mise en réseau et l'orchestration. HashiCorp Vault est un puissant moteur de secrets qui permet aux organisations de contrôler étroitement l'accès aux jetons, mots de passe, etc.

Déploiement : Open-Source SaaS et auto-hébergement

Faits marquants : HashiCorp a récemment lancé la version SaaS de son moteur de secret Vault, HashiCorp Cloud Platform (HCP) Vault, avec des sites d'hébergement à Dublin, Londres et Francfort pour se conformer aux exigences du GDPR.

Principales considérations : N'utilisez pas les capacités d'émission de certificats des gestionnaires de secrets sans contrôles appropriés. Les gestionnaires de secrets doivent être intégrés à des émetteurs de confiance (autorités de certification publiques ou privées) et à des systèmes de gestion des certificats afin de garantir la fiabilité, la conformité et la validité de chaque certificat.

13. Thalès

Outils : Thales Data Protection on Demand (DPoD), Thales Luna HSM, CipherTrust Manager, CipherTrust Cloud Key Manager.

Présentation : Thales est un leader dans le domaine de la protection des données, offrant des solutions HSM conformes à la norme FIPS 140, basées sur hardware(Luna) et sur le cloud (DPoD), ainsi que la gestion des clés de chiffrement avec CipherTrust et Vormetric. Leurs HSM sont agnostiques et constituent le HSM de choix pour Microsoft, AWS et IBM.

Déploiement : Hardware & SaaS

Points forts : Thales propose un large éventail d'intégrations avec la plupart des outils de cette liste, notamment Keyfactor, HashiCorp et CyberArk. Thales a également introduit récemment une nouvelle fonctionnalité de chiffrement à double clé pour Microsoft 365.

Principales considérations : Tous les HSM ne sont pas conçus de la même manière. Lors de l'évaluation des fournisseurs, il convient de prendre en compte les modèles de déploiement (hardware, virtuel ou en nuage), les niveaux de certification FIPS-140, le volume/les performances et les modèles de tarification. Les nouveaux HSM virtualisés basés sur SaaS et distribués offrent une alternative séduisante aux HSM traditionnels hardware .

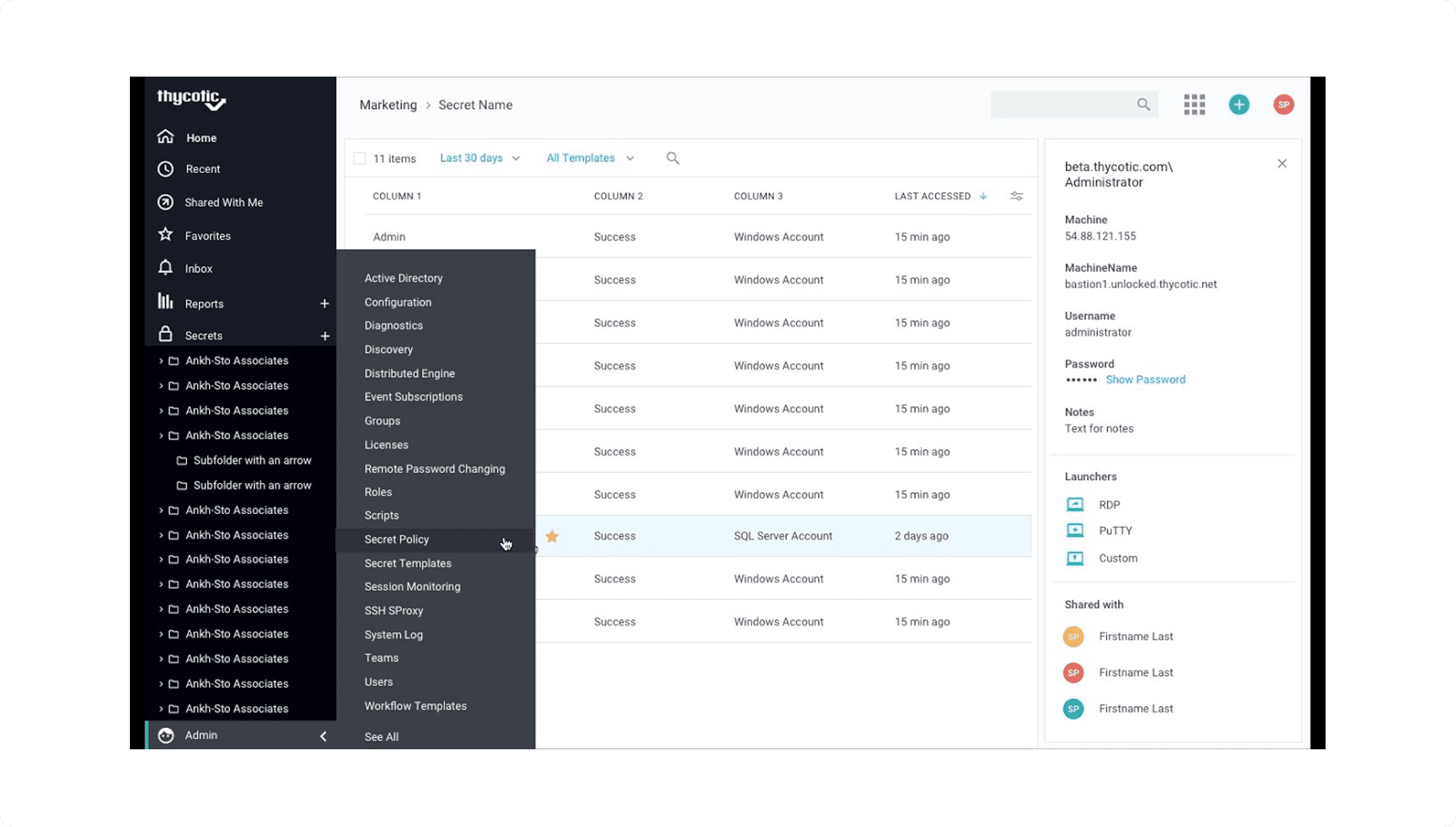

14. Thycotique

Outils : Thycotic Secret Server, Thycotic DevOps Secret Vault

Vue d'ensemble : Thycotic est un leader du PAM qui offre de multiples solutions pour gérer les accès privilégiés, les secrets et le contrôle d'accès. Thycotic est la seule solution PAM d'entreprise disponible à la fois dans le nuage et sur site.

Déploiement : Hardware & SaaS

Faits marquants : En avril 2021, Thycotic a fusionné avec Centrify, l'un des principaux fournisseurs de solutions PAM pour plus de la moitié des entreprises du classement Fortune 100, sous la nouvelle marque ThycoticCentrify.

Considérations clés : Les outils PAM sont puissants pour la découverte et la gestion de l'accès privilégié aux systèmes et de l'accès juste à temps (JIT). Ces outils n'abordent pas la gestion de PKI et des certificats, mais dans certains cas, ils peuvent offrir la gestion des clés SSH.

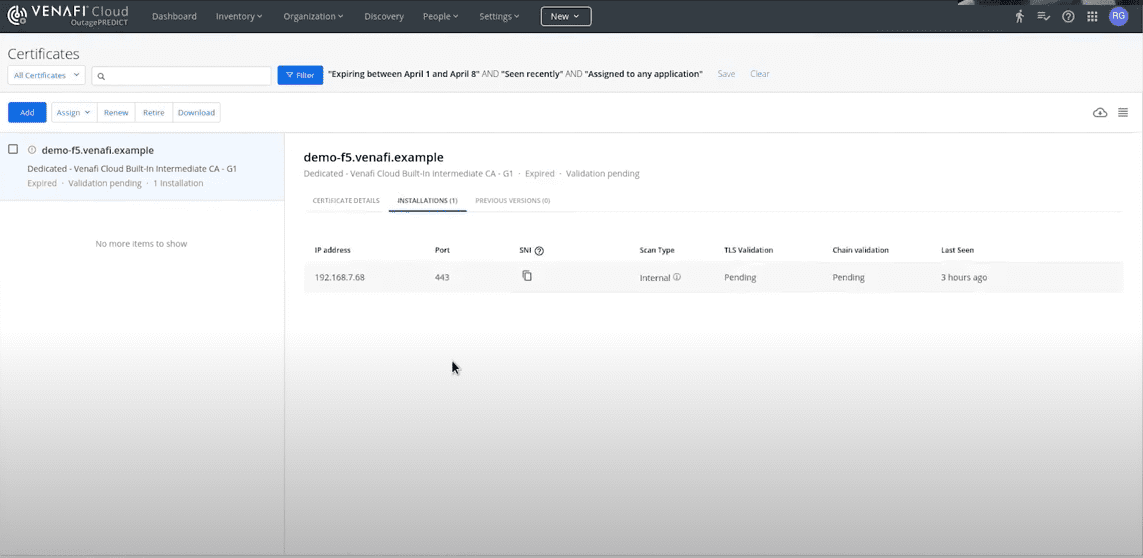

15. Venafi

Outils : Venafi Trust Protection Platform (TPP), Venafi as a Service

Vue d'ensemble : Venafi propose des solutions de protection de l'identité des machines, notamment PKI et la gestion des certificats et des clés SSH, au sein de Venafi Trust Protection Platform (TPP). En 2020, Venafi a acquis Jetstack, la startup à l'origine du cert-manager pour Kubernetes.

Déploiement : Sur site et SaaS

Faits marquants : Venafi a récemment lancé Venafi as a Service, un outil basé sur le cloud pour fournir une visibilité (OutagePredict) et des intégrations DevOps (DevOpsAccelerate). Il s'agit du premier pas de Venafi vers le cloud, mais la plateforme est encore loin de la parité de fonctionnalités avec Venafi TPP (sur site) à l'heure actuelle.

Principales considérations : Lorsque vous évaluez des outils de gestion de certificats, veillez à tester minutieusement les intégrations, les cas d'utilisation et la facilité d'installation dans le cadre d'une validation de principe (PoC). Les architectures sur site héritées ne prendront probablement pas en charge les environnements multi-cloud et DevOps modernes. Si vous recherchez une solution basée sur SaaS, assurez-vous que les fonctionnalités sont équivalentes à celles des offres sur site.

Prêt à évaluer les fournisseurs ?

Si vous êtes à la recherche d'une solution de gestion des identités PKI et des machines, nous avons ce qu'il vous faut. Téléchargez ces guides d'achat pour commencer.

Télécharger le guide de l'acheteur pour l'automatisation du cycle de vie des certificats →