La creciente transformación digital de las empresas en respuesta a la pandemia de coronavirus situó la gestión de identidades de máquinas en el centro del debate sobre la gestión de identidades y accesos (IAM). Con todas estas identidades por gestionar, la situación podría deteriorarse fácilmente y volverse caótica si no se controla.

Una era disruptiva

2020 (y 2021, al parecer) son años altamente disruptivos, que impactan a sociedades y empresas. En una batalla por la existencia, las organizaciones aceleraron sus iniciativas de transformación digital para adaptarse a las fuerzas cambiantes provocadas por la pandemia. El grado y la velocidad de adopción de tecnologías en la nube, dispositivos conectados al IoT, contenedores, microservicios y esquemas de trabajo remoto también cambiaron el panorama de la ciberseguridad.

Además de las tecnologías que permiten el acceso remoto a datos y servicios corporativos, las empresas también mantienen una gran cantidad de infraestructuras y modelos de computación tradicionales, locales.

Este nivel de diversidad en las tecnologías utilizadas para apoyar los objetivos empresariales está generando dolores de cabeza a los equipos de seguridad que intentan proteger una amplia gama de perímetros: desde puntos finales hasta oficinas en casa, desde RBAC hasta VPN, y desde aplicaciones SaaS de última generación hasta sistemas OT heredados. Los equipos de seguridad se están viendo abrumados tratando de averiguar cómo mantener el mismo nivel de postura de seguridad en toda la empresa.

Necesitamos simplificar un mundo complejo

La protección de datos y aplicaciones es de suma importancia para las empresas y sus clientes, empleados y socios. Para abordar el problema del acceso seguro a estos activos corporativos, las organizaciones están implementando una gran variedad de soluciones de seguridad. Estas soluciones de múltiples proveedores crean controles dispares, con implementaciones variadas, que ofrecen una gama de protecciones.

Sin embargo, esta diversidad crea más problemas de los que intenta resolver: interoperabilidad, dependencia del proveedor (vendor lock-in), cumplimiento normativo, complejidad y aumento de costes. Una única plataforma rara vez puede satisfacer todos los casos de uso empresarial y los requisitos de cumplimiento.

La complejidad es el enemigo de la seguridad. Por lo tanto, es esencial cambiar este caótico panorama de seguridad antes de que se vuelva demasiado amenazante para la resiliencia empresarial frente al aumento de los ciberataques dirigidos a datos y aplicaciones. La simplicidad ayudará a los equipos de seguridad a ofrecer una seguridad optimizada, lo que permitirá una experiencia de usuario mejorada y evitará costosas configuraciones erróneas que conducen a filtraciones y exposiciones de datos.

La seguridad de acceso debe ser transparente, ofreciendo una experiencia fluida en todas las infraestructuras. Los controles de acceso deben ser un facilitador de la productividad y no un factor de frustración que los empleados intentarán eludir. Es hora de un equivalente al "plano de control" de la red para determinar y aplicar la seguridad de acceso en una amplia gama de puntos de acceso.

¿Qué es un 'plano de control'?

Cloudflare define que “En redes, un plano es una concepción abstracta de dónde tienen lugar ciertos procesos.” Hay dos planos en redes: el plano de control y el plano de datos.

“El plano de control es la parte de una red que controla cómo se reenvían los paquetes de datos, es decir, cómo se envían los datos de un lugar a otro. A diferencia del plano de control, que determina cómo deben reenviarse los paquetes, el plano de datos es el que realmente los reenvía”, explica Cloudflare.

Una buena analogía para entender cómo cooperan los planos de control y los planos de datos son los semáforos que permiten la gestión del tráfico urbano. El plano de control son los semáforos, mientras que el plano de datos son los coches controlados por los semáforos.

La identidad de máquina es el nuevo campo de batalla

Las identidades digitales (humanas y de máquina) ya se utilizan en las empresas para definir quién accede a qué y cómo. Empleados y clientes ya están familiarizados con el concepto de proporcionar una identidad para acceder a servicios y datos. En un entorno empresarial donde todas las demás defensas perimetrales se han vuelto obsoletas, la identidad está emergiendo como el nuevo perímetro, el nuevo campo de batalla a defender.

Por lo tanto, es esencial adoptar políticas y prácticas que puedan habilitar una seguridad de acceso flexible, sensible al riesgo y adaptativa, basada en la protección de estas identidades. Las identidades pueden adaptarse a diversas necesidades empresariales y casos de uso.

Aun así, debe abordarse con una mentalidad de confianza cero para eliminar todas las vulnerabilidades pasadas: contraseñas inseguras, fatiga de contraseñas y confianza "ciega". Las identidades digitales son el plano de control en el que las empresas deben invertir, pero también necesitan adoptar un enfoque bien planificado.

Cómo defender el campo de batalla de la identidad

El primer paso de su preparación debe ser invertir en tecnologías y soluciones centradas en la identidad que permitan a los equipos de seguridad tomar decisiones de seguridad basadas en el valor de la identidad. Las soluciones centradas en la identidad deben proteger no solo sus servicios locales, sino cada vez más sus aplicaciones SaaS basadas en la nube. Proporcionar una gestión de identidades práctica y robusta en la nube es el mayor beneficio de su plano de control. Esto ayudará a su empresa a proteger los datos sensibles en la nube, manteniendo el cumplimiento de las normativas y estándares de seguridad y privacidad.

El segundo paso es crear una única "fuente de confianza", un repositorio único y preciso para todas sus identidades. Eliminar ambigüedades en su plano de control de identidad hace que su solución de seguridad sea fiable y autorizada.

Por otro lado, los enfoques y fuentes fragmentados añaden una complejidad innecesaria y aumentan el nivel de riesgo en sus decisiones de acceso. También es una buena práctica integrar la solución de identidad y acceso en sus procesos de negocio para alinear la seguridad con los objetivos empresariales y abordar el riesgo empresarial general.

Keyfactor es su plano de control de identidad de máquinas

Una vez establecida la fuente única de confianza de identidad, deberá poner en funcionamiento su plano de control. No hay mejor manera de empezar que incorporando a sus trabajadores remotos y sus aplicaciones SaaS para ayudar a su empresa a adaptarse a esta nueva normalidad. Es igualmente importante proteger sus aplicaciones y servicios críticos locales y garantizar que solo las personas autorizadas accedan a ellos.

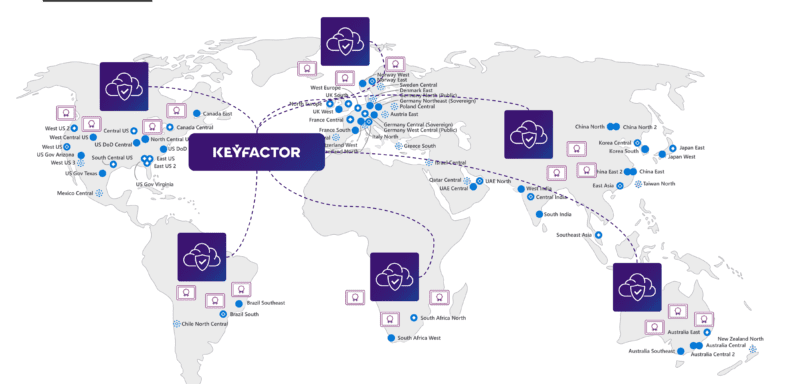

Aquí es donde Keyfactor puede ayudar. Con Keyfactor, puede establecer un plano de control de PKI y automatización de certificados que proporciona la aplicación de políticas para cada identidad de máquina.

Con un marco establecido de automatización del ciclo de vida de los certificados y de integración, Keyfactor puede controlar todos los certificados digitales en todos sus puntos finales globales. Ya sea que necesite emitir certificados bajo demanda para autenticar cargas de trabajo en la nube, contenedores, microservicios, así como la entrada y mTLS en arquitecturas de malla de servicios, Keyfactor proporciona un plano de confianza de certificados repetible y reutilizable en todas las identidades de máquina.

Keyfactor puede ser su compañero en su viaje hacia el plano de control. Pregunte a nuestros expertos para que le ayuden a navegar en aguas seguras.